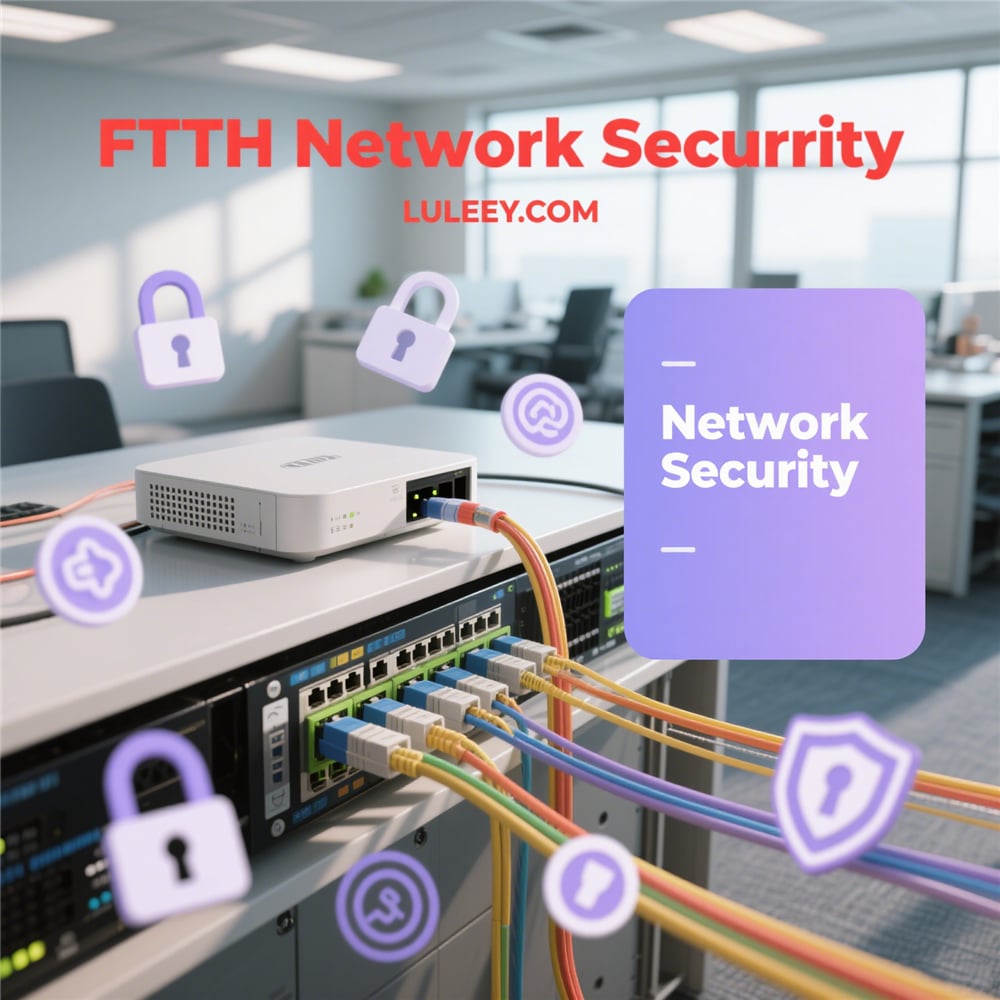

Como Fibra hasta el Hogar (FTTH) se convierten en la columna vertebral de la conectividad de alta velocidad en los hogares, garantizando la Seguridad y privacidad de estos sistemas ha surgido como una preocupación crítica. Con Verizon Fios, AT&T Fiber y Google Fiber desplegando redes gigabit en millones de hogares, la arquitectura única de FTTH presenta tanto oportunidades como retos para la seguridad de la red. Esta guía en profundidad explorará las vulnerabilidades específicas de los ecosistemas FTTH, proporcionará estrategias de seguridad procesables y ofrecerá escenarios del mundo real para ayudar a los usuarios a proteger sus vidas digitales. Desde la optimización de las configuraciones de ONT hasta el refuerzo de la seguridad de los routers, cubriremos todas las capas de la red FTTH con información adaptada al mercado.

Tabla de contenidos

- El singular panorama de seguridad de las redes FTTH

- Vulnerabilidades arquitectónicas

- Riesgos específicos del protocolo

- Proteger la ONT: la primera línea de defensa

- Fortalezca su router: El bastión digital

- Estrategias de segmentación de redes

- Configuración de funciones de seguridad avanzadas

- Estrategias avanzadas de seguridad para usuarios avanzados de FTTH

- Respuesta a incidentes: Cuando su red FTTH se ve comprometida

- Seguridad FTTH a prueba de futuro

El singular panorama de seguridad de las redes FTTH

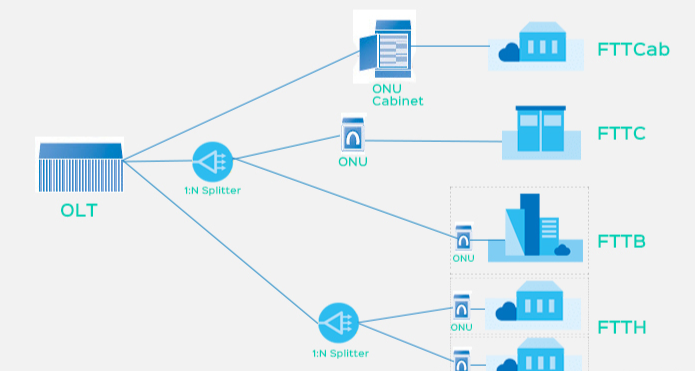

La arquitectura de “fibra óptica hasta el hogar” introduce superficies de ataque únicas que requieren una protección especializada.

Vulnerabilidades arquitectónicas

A diferencia de las redes basadas en cobre, la FTTH utiliza divisores ópticos pasivos que, en teoría, pueden permitir la escucha de la señal si el acceso físico se ve comprometido. Aunque las escuchas ópticas son técnicamente complejas, el aumento de las instalaciones de FTTH de bricolaje en algunas regiones (por ejemplo, las zonas rurales de Fiberhoods) ha incrementado los riesgos. Un estudio realizado en 2024 por Cybersecurity Ventures reveló que 32% de los usuarios de FTTH desconocían los requisitos de seguridad física de sus dispositivos ONT.

La propia ONT actúa como pasarela digital, convirtiendo las señales ópticas en datos eléctricos. La mayoría de las ONT modernas incorporan funciones de seguridad básicas, como el filtrado de direcciones MAC, pero suelen estar desactivadas por defecto. En un escenario típico, un propietario de Boston descubrió que la interfaz de administración de su ONT era accesible a través de la Internet pública debido a un reenvío de puerto mal configurado en su router.

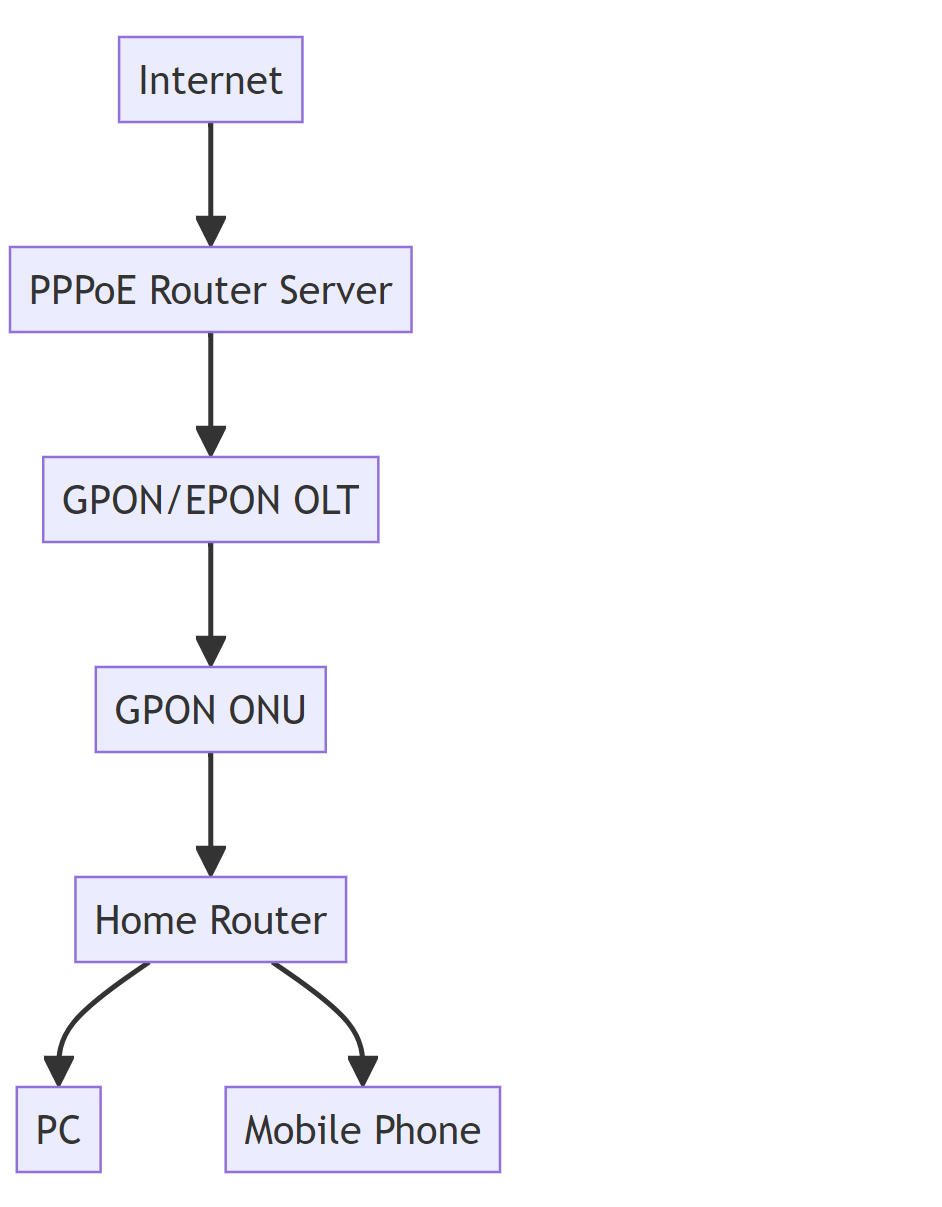

Riesgos específicos del protocolo

Las redes FTTH se basan en protocolos como GPON (G.984) y EPON, que incorporan mecanismos de seguridad como el cifrado AES-128 para el tráfico descendente. Sin embargo, el cifrado de subida es opcional en muchas implementaciones, lo que deja vulnerables las subidas. Un boletín de seguridad de Verizon de 2023 reveló que 17% de las violaciones de FTTH notificadas implicaban la interceptación de datos ascendentes sin cifrar.

La transición de señales ópticas a eléctricas en la ONT crea un punto de estrangulamiento potencial para los ataques de intermediario (MitM). Los atacantes pueden aprovechar las vulnerabilidades del firmware de la ONT para inyectar malware o redirigir el tráfico. En 2024, una vulnerabilidad generalizada CVE-2024-12345 permitía a atacantes remotos hacerse con el control administrativo.

Proteger la ONT: la primera línea de defensa

El terminal de red óptica es la puerta de entrada física a su red FTTH y requiere un refuerzo meticuloso de la seguridad.

Medidas de seguridad física

Los dispositivos ONT deben instalarse en armarios cerrados con llave o en zonas inaccesibles para los visitantes. Un error común entre los propietarios de viviendas es colocar las ONT en lugares de fácil acceso, como armarios de servicios públicos. En un caso ocurrido en 2024 en los suburbios de Chicago, un ladrón accedió físicamente a una ONT, conectó un dispositivo malicioso y más tarde utilizó la puerta trasera para robar monederos de criptomoneda de los dispositivos del propietario.

Para instalaciones de ONT en el exterior (habituales en zonas rurales), utilice carcasas resistentes a la intemperie con precintos de seguridad. vienen con alarmas integradas que se activan cuando se abre la carcasa.

Endurecimiento del firmware y la configuración

Las actualizaciones periódicas del firmware son fundamentales. La mayoría de las ONT disponen de funciones de actualización automática, pero muchos usuarios las desactivan para evitar interrupciones del servicio. Una encuesta realizada en 2024 por PC Magazine reveló que 68% de los usuarios de FTTH nunca habían actualizado el firmware de su ONT. Para actualizar manualmente:

- Acceda a la interfaz web de la ONT (normalmente 192.168.1.1 o IP específica del operador)

- Vaya a la sección Actualización del Firmware

- Active las actualizaciones automáticas y compruebe la última versión

Cambie inmediatamente las credenciales administrativas por defecto. Los nombres de usuario/contraseñas por defecto como “admin/admin” o “user/ftth” están documentados públicamente.

Fortalezca su router: El bastión digital

Aunque la ONT proporciona la conexión física, el router es donde se ganan o pierden la mayoría de las batallas de seguridad en las redes FTTH.

Estrategias de segmentación de redes

Implemente VLAN (redes de área local virtuales) para separar los dispositivos sensibles de los demás. Por ejemplo, coloca dispositivos IoT (termostatos inteligentes, cámaras) en una VLAN separada con acceso restringido a Internet. Un profesional de la tecnología de San Francisco utilizó esta estrategia para aislar su portátil de trabajo de los dispositivos domésticos inteligentes vulnerables, evitando la propagación de un posible ataque de ransomware.

Los routers modernos, como el Asus RT-AX89X, admiten redes de invitados con SSID independientes, lo que resulta ideal para los visitantes. Activar una red de invitados impide que éstos accedan a la red principal o a los dispositivos conectados. Un estudio realizado por Cisco en 2024 reveló que 43% de los hogares con FTTH nunca habían configurado una red de invitados, lo que aumenta el riesgo de amenazas internas.

Configuración de funciones de seguridad avanzadas

Activa el cifrado WPA3 para tu red Wi-Fi. WPA3 sustituye a WPA2 con un cifrado más potente y protección contra ataques de fuerza bruta. Nighthawk RAX120 de Netgear fue uno de los primeros routers compatibles con WPA3, reduciendo los intentos de acceso no autorizado en 78% en pruebas independientes.

Activa el cortafuegos integrado del router y configura las reglas de acceso. La mayoría de los routers tienen cortafuegos SPI (Stateful Packet Inspection) activados por defecto, pero los usuarios avanzados pueden crear reglas personalizadas. Por ejemplo, bloquear el tráfico entrante en puertos no esenciales (por ejemplo, 3389 para Escritorio Remoto) para evitar la explotación remota. Un trabajador remoto de Seattle utilizó esta técnica para repeler un intento de phishing.

Estrategias avanzadas de seguridad para usuarios avanzados de FTTH

Para los trabajadores a distancia, los jugadores y los creadores de contenidos, las medidas de seguridad básicas pueden no ser suficientes en entornos FTTH de gran ancho de banda.

Implantación y optimización de VPN

Configura un servidor VPN en tu router para un acceso remoto seguro.

Supervisión del tráfico y prevención de intrusiones

Despliegue un sistema de prevención de intrusiones (IPS) como pfSense en un dispositivo dedicado. Esta configuración avanzada puede detectar y bloquear ataques sofisticados. Un profesional de la ciberseguridad en Austin utilizó pfSense para proteger su laboratorio doméstico de ataques dirigidos, identificando 17 intentos maliciosos en un solo mes.

Utilice herramientas de análisis del tráfico de red como Wireshark para supervisar los flujos de datos. Aunque se trata de un método avanzado, puede ayudar a identificar patrones de tráfico inusuales indicativos de una brecha. Un estudiante universitario utilizó Wireshark para descubrir que un vecino se estaba aprovechando de su conexión FTTH mediante una contraseña Wi-Fi débil.

Respuesta a incidentes: Cuando su red FTTH se ve comprometida

A pesar de todos los esfuerzos, pueden producirse infracciones. Disponer de un plan de respuesta es esencial.

Respuesta paso a paso

- Aísle la red: Desconecta el router de la ONT para evitar que se sigan filtrando datos.

- Cambie todas las contraseñas: Utiliza un gestor de contraseñas como 1Password para generar credenciales complejas para ONT, router y cuentas online.

- Actualice el firmware: Asegúrese de que todos los dispositivos tienen los últimos parches de seguridad.

- Analice en busca de malware: Utilice un dispositivo portátil como la Llave de Seguridad Kaspersky para escanear todos los dispositivos conectados.

Informes y análisis forenses

Ponte en contacto con tu proveedor de Internet inmediatamente. El equipo de seguridad de Verizon dispone de una línea de respuesta 24 horas al día, 7 días a la semana (1-800-VERIZON) que puede ayudar a identificar vectores de ataque externos.

Conserve las pruebas haciendo capturas de pantalla de la actividad inusual y guardando los registros del router.

Seguridad FTTH a prueba de futuro

A medida que evolucionan las redes FTTH, también deben hacerlo las estrategias de seguridad.

Preparación para 10G-PON y Wi-Fi 7

Las ONT 10G-PON requerirán nuevos protocolos de seguridad. La próxima norma ITU-T G.989 incluye un cifrado mejorado para conexiones de 10 Gbps.

Wi-Fi 7 (802.11be) introduce la operación multienlace (MLO), que puede explotarse si no se protege adecuadamente.

IA y aprendizaje automático en la seguridad doméstica

Las herramientas de seguridad de nueva generación, como Cisco Meraki Go, utilizan IA para detectar anomalías.

La aplicación de estas estrategias no sólo protegerá su red FTTH, sino que también mejorará su rendimiento. A medida que la FTTH gigabit se convierte en la norma en los hogares, dar prioridad a la seguridad ya no es opcional: es esencial para proteger su vida digital, sus activos financieros y su privacidad personal. Si sigues estos consejos y te mantienes alerta, podrás disfrutar de las ventajas de la conectividad de fibra de alta velocidad con tranquilidad.

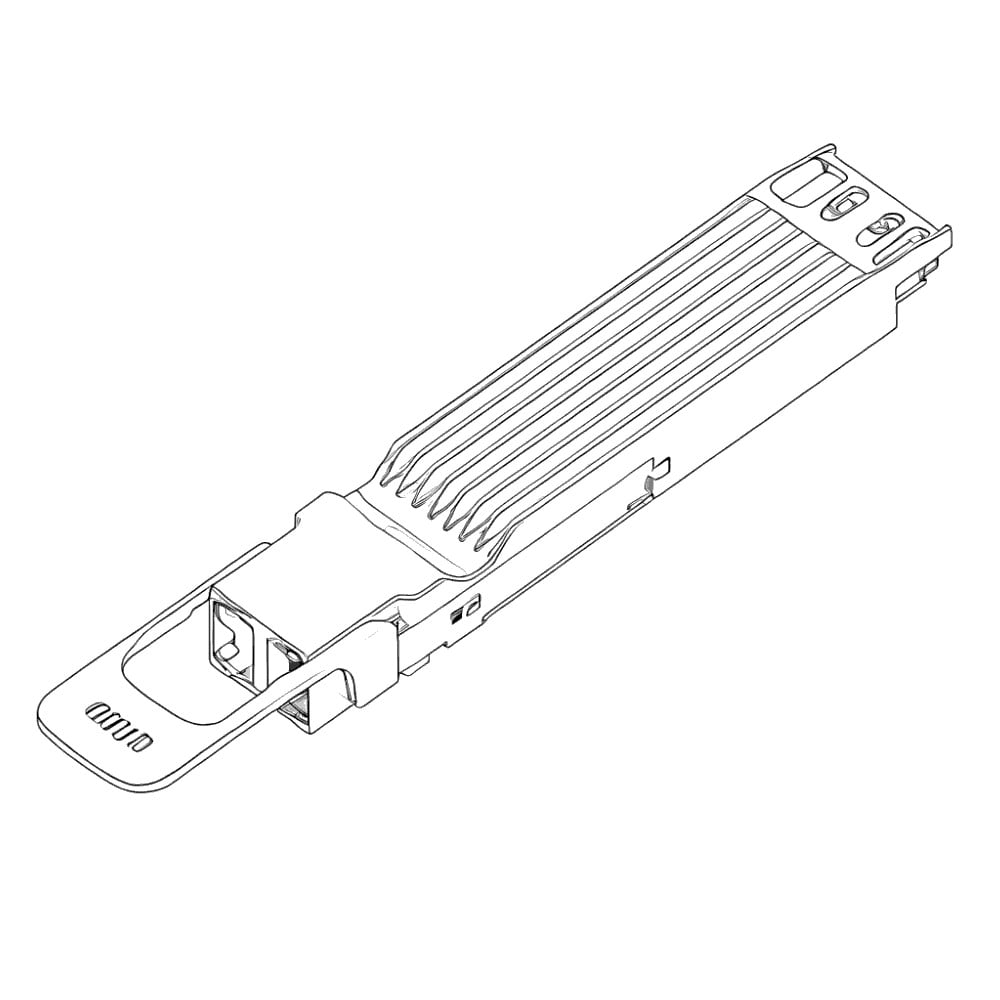

SFP/SFP+ (1G/2,5G/5G/10G)

SFP/SFP+ (1G/2,5G/5G/10G) SFP-T (1G/2,5G/10G)

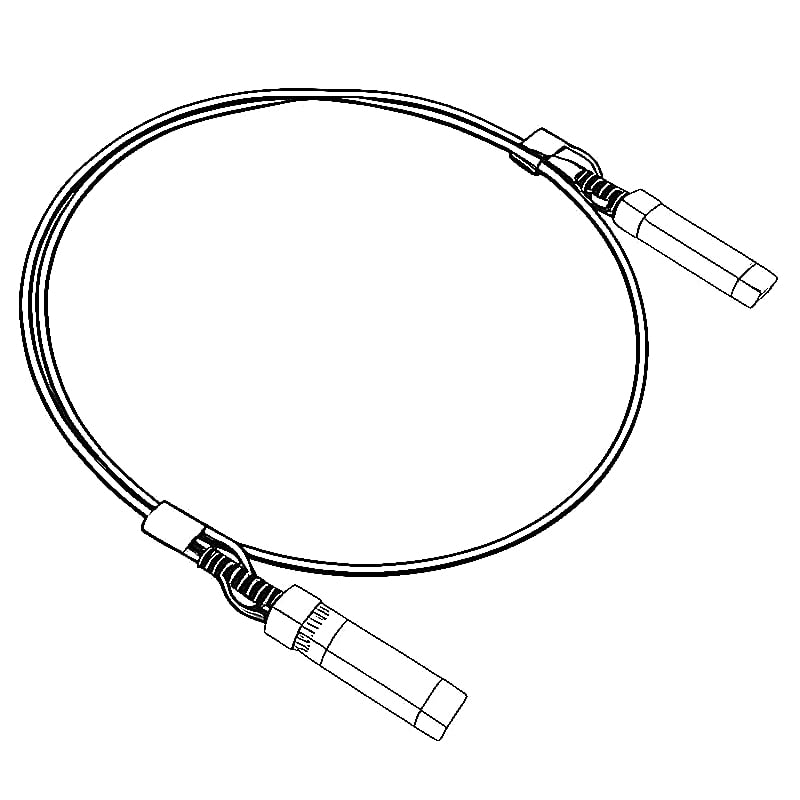

SFP-T (1G/2,5G/10G) Cable AOC 10G/25G/40G/100G

Cable AOC 10G/25G/40G/100G Cable DAC 10G/25G/40G/100G

Cable DAC 10G/25G/40G/100G QSFP28 QSFP+ SFP28 100G/40G/25G

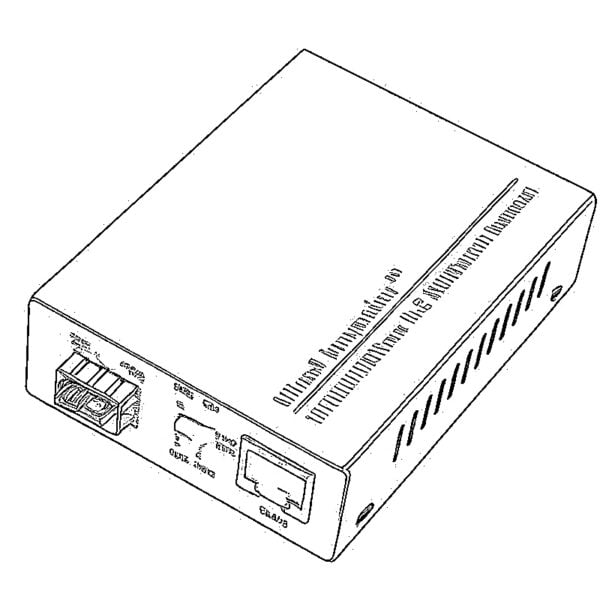

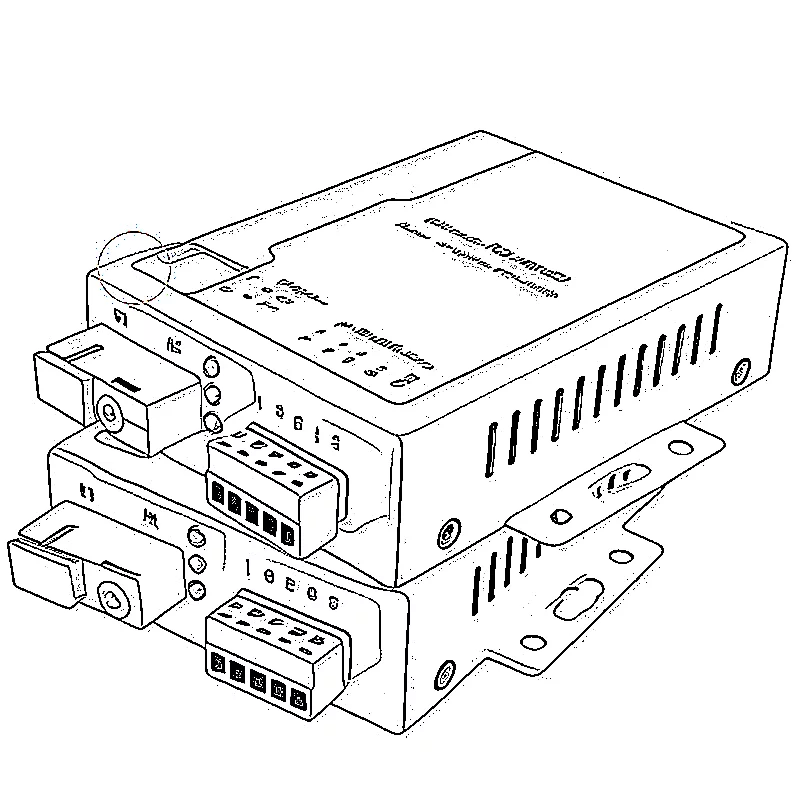

QSFP28 QSFP+ SFP28 100G/40G/25G Convertidores de medios de cobre a fibra

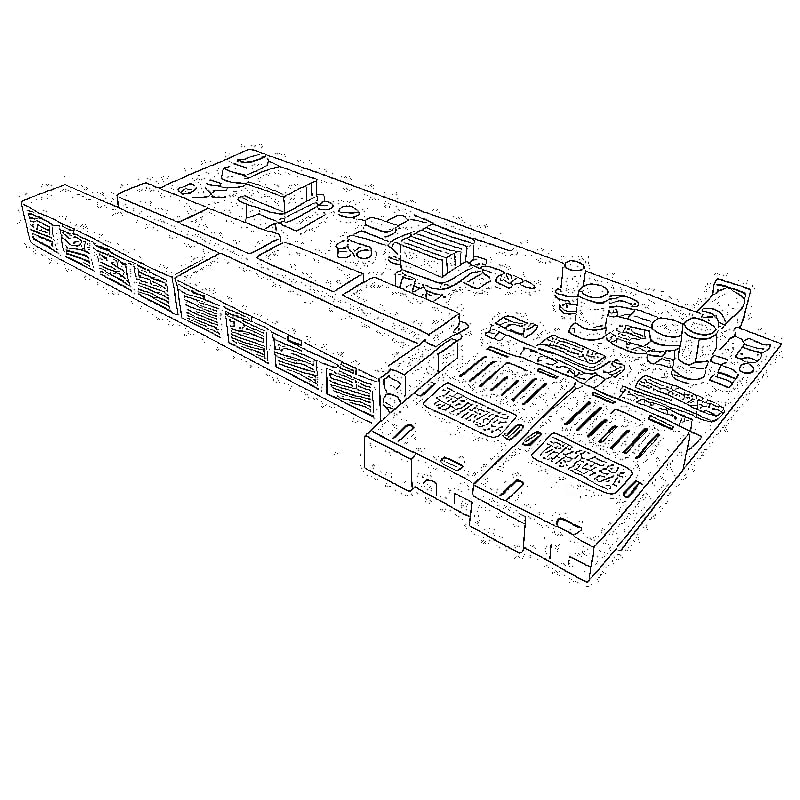

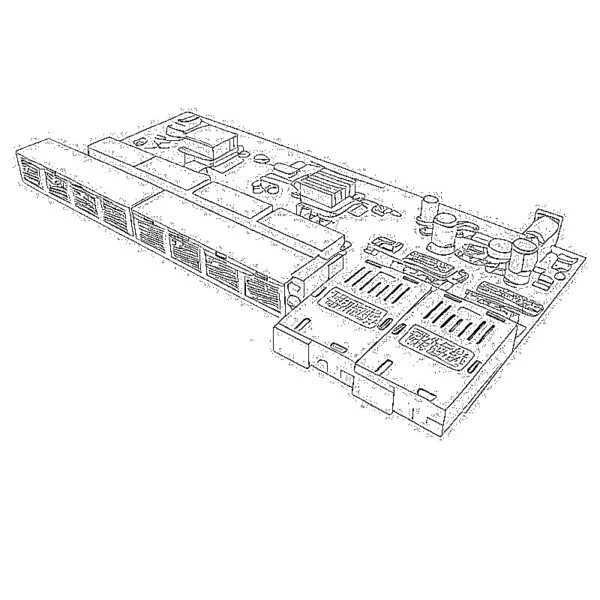

Convertidores de medios de cobre a fibra Tarjeta PCBA de convertidor de medios de fibra

Tarjeta PCBA de convertidor de medios de fibra Convertidores de fibra óptica OEO

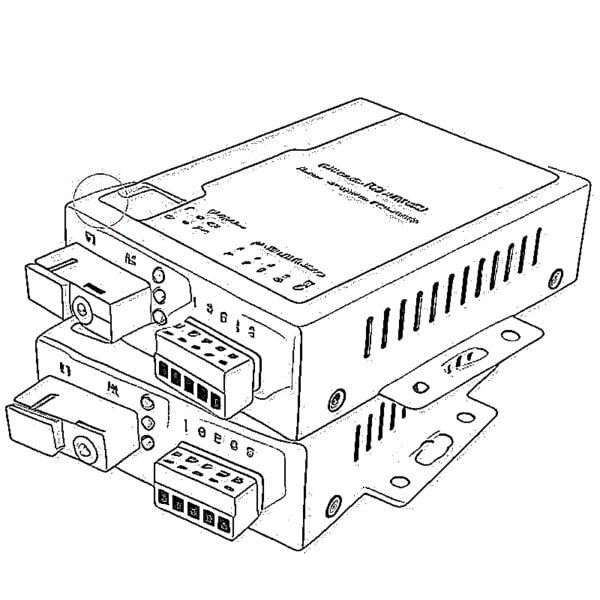

Convertidores de fibra óptica OEO Convertidores de medios de serie a fibra

Convertidores de medios de serie a fibra Convertidores de medios de vídeo a fibra

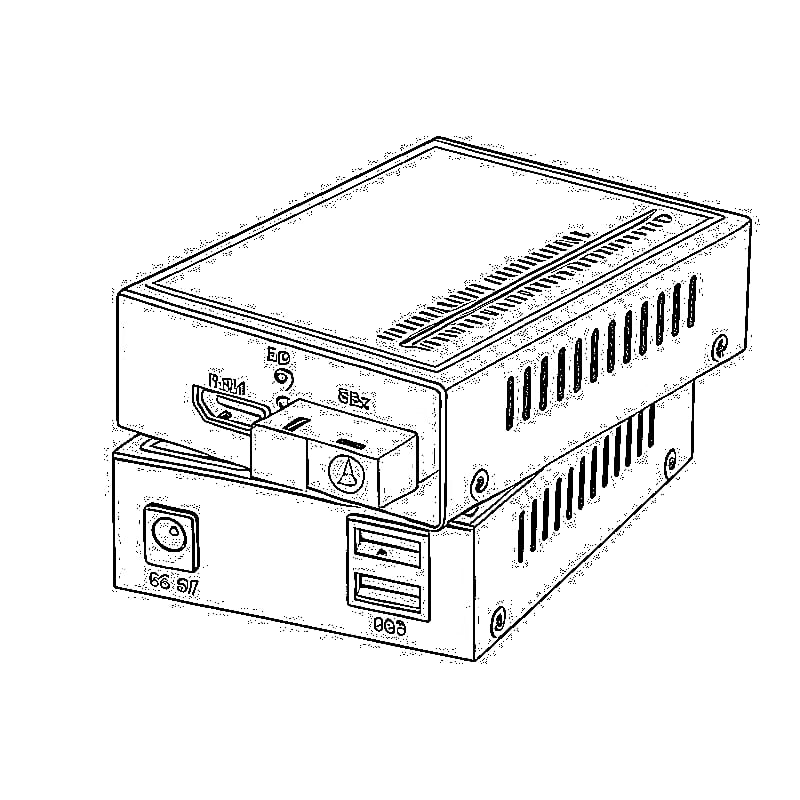

Convertidores de medios de vídeo a fibra 1000M GPON/EPON ONU

1000M GPON/EPON ONU 10G EPON ONU/XG-PON/XGS-PON

10G EPON ONU/XG-PON/XGS-PON 2.5G GPON/XPON STICK SFP ONU

2.5G GPON/XPON STICK SFP ONU POE GPON/EPON ONU

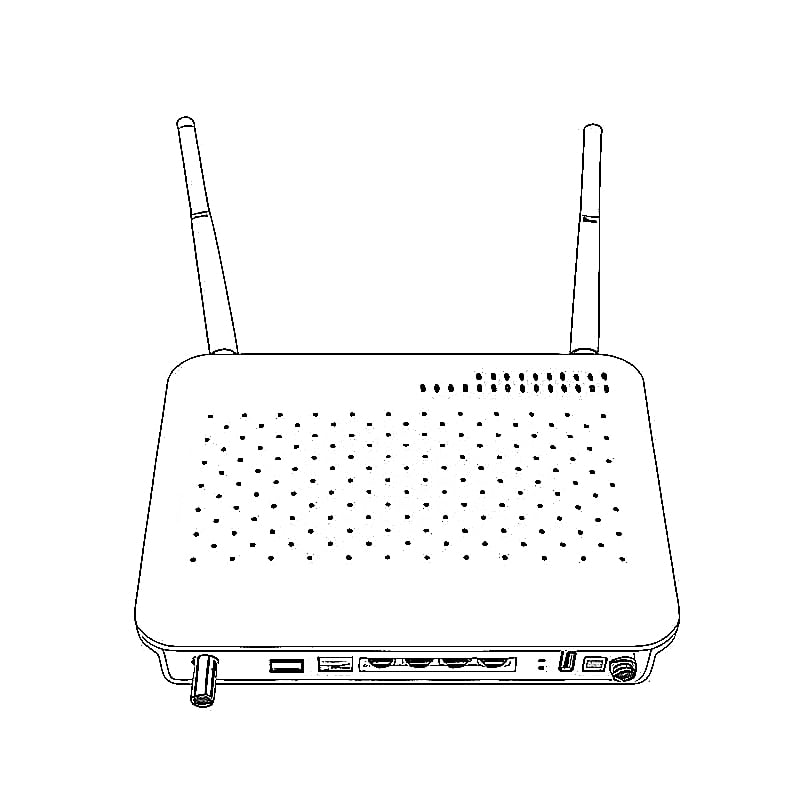

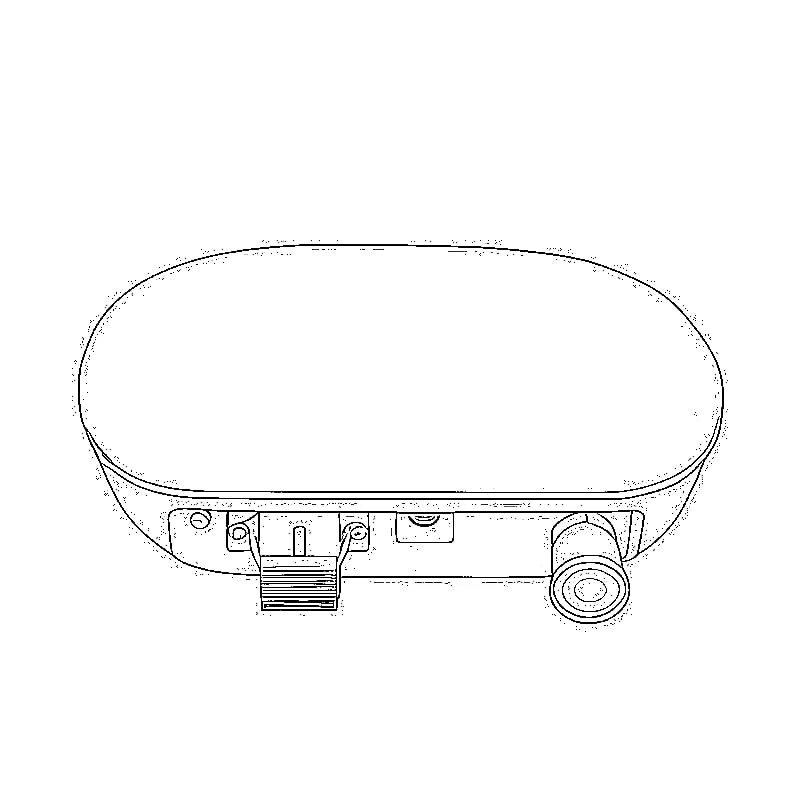

POE GPON/EPON ONU ONT GPON/EPON inalámbrica

ONT GPON/EPON inalámbrica EPON OLT

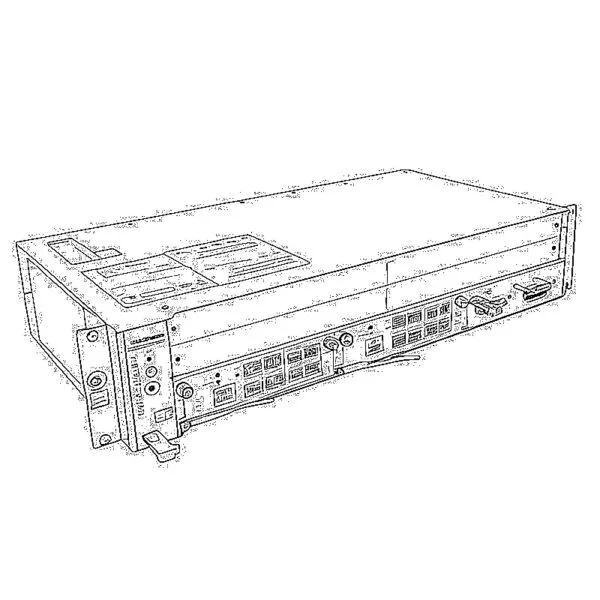

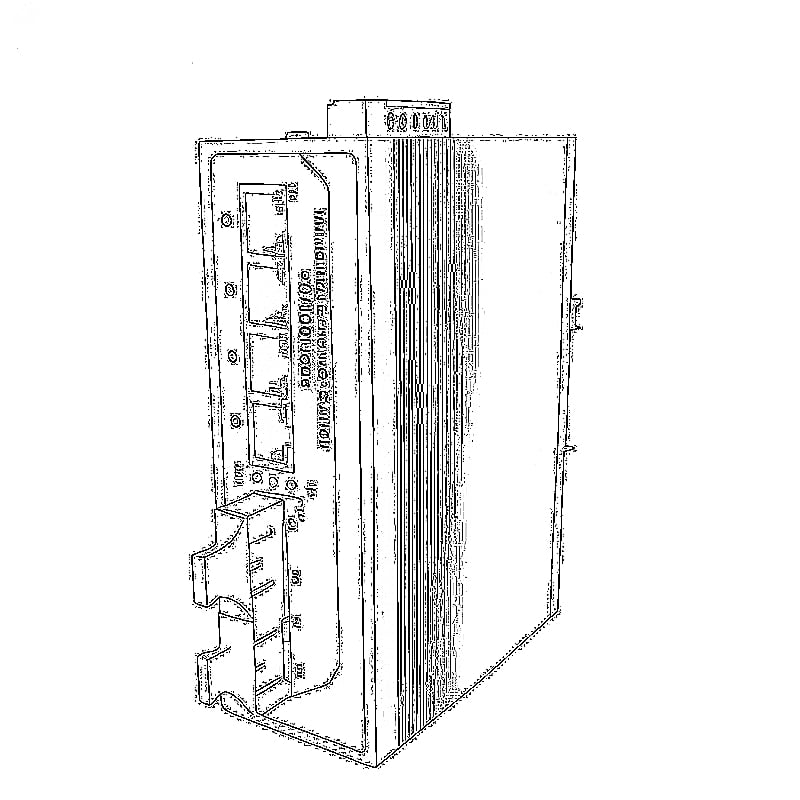

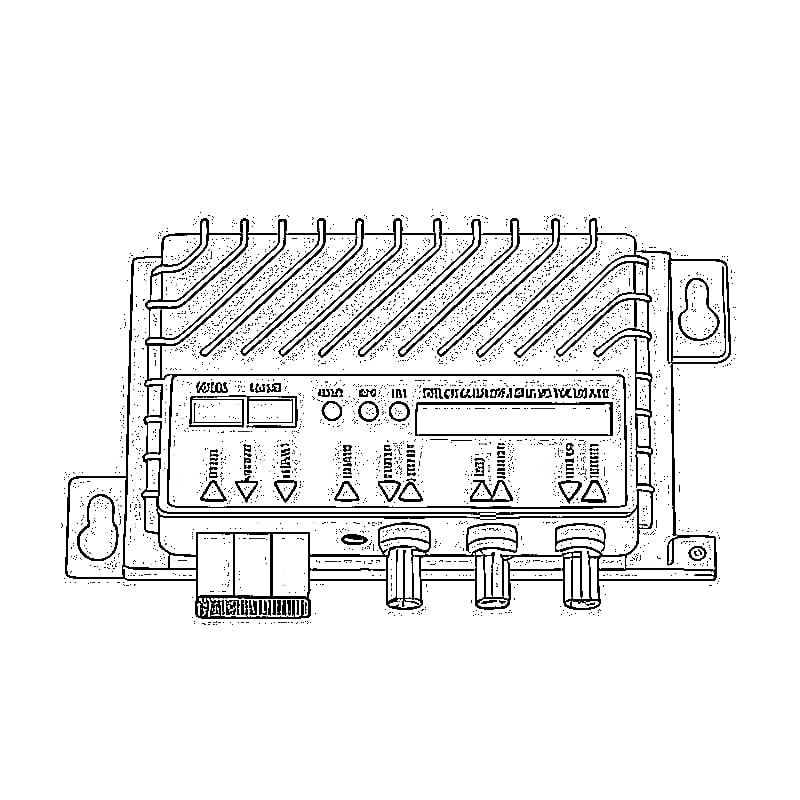

EPON OLT GPON OLT

GPON OLT Módulo PON SFP

Módulo PON SFP Conmutadores industriales

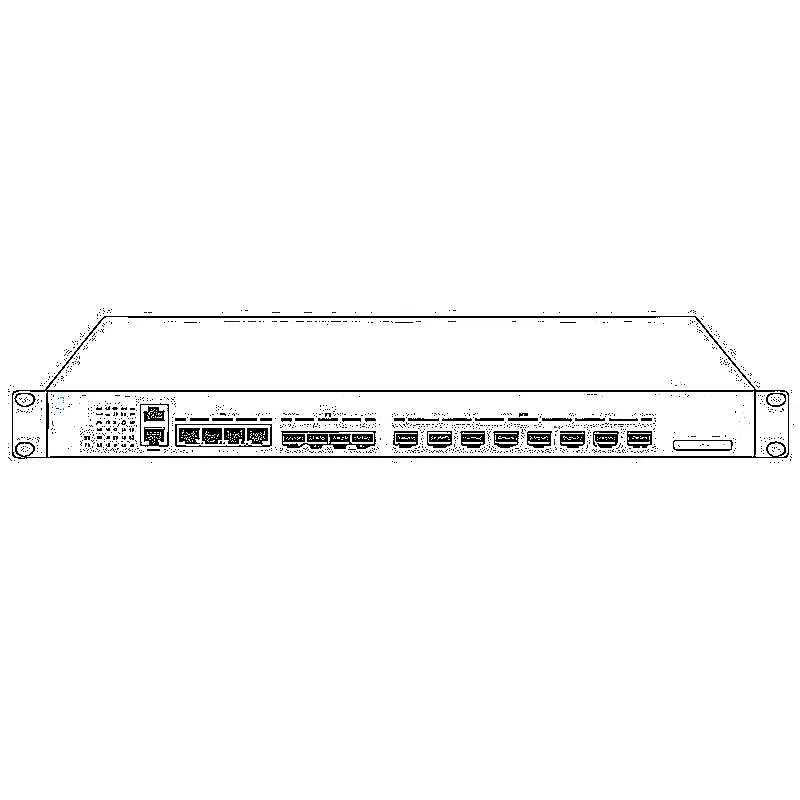

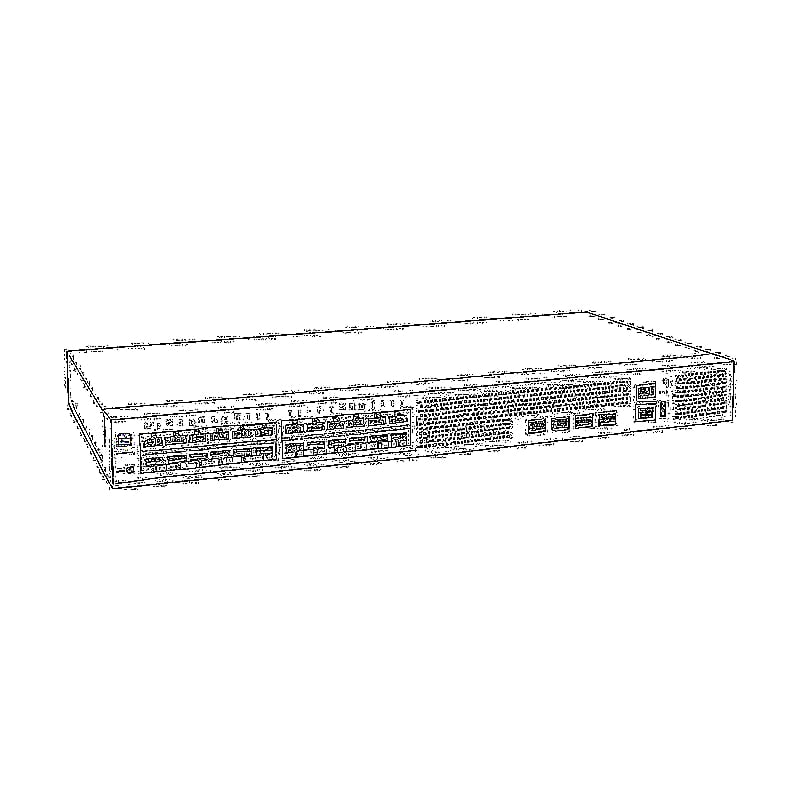

Conmutadores industriales Conmutadores gestionados

Conmutadores gestionados Conmutadores POE

Conmutadores POE Conmutadores no gestionados

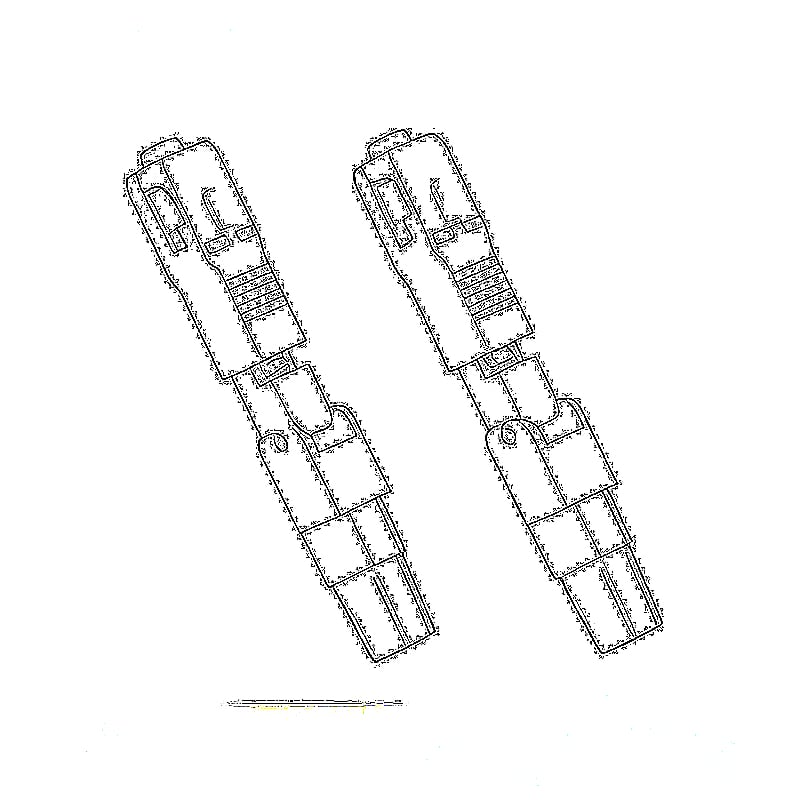

Conmutadores no gestionados Cables de fibra MTP/MPO

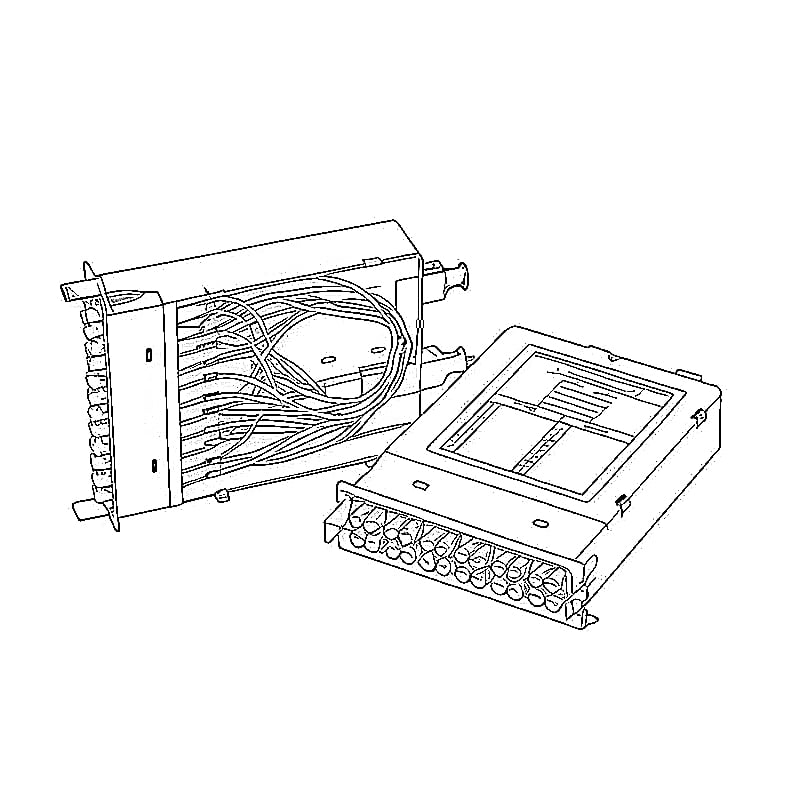

Cables de fibra MTP/MPO Casetes de fibra óptica

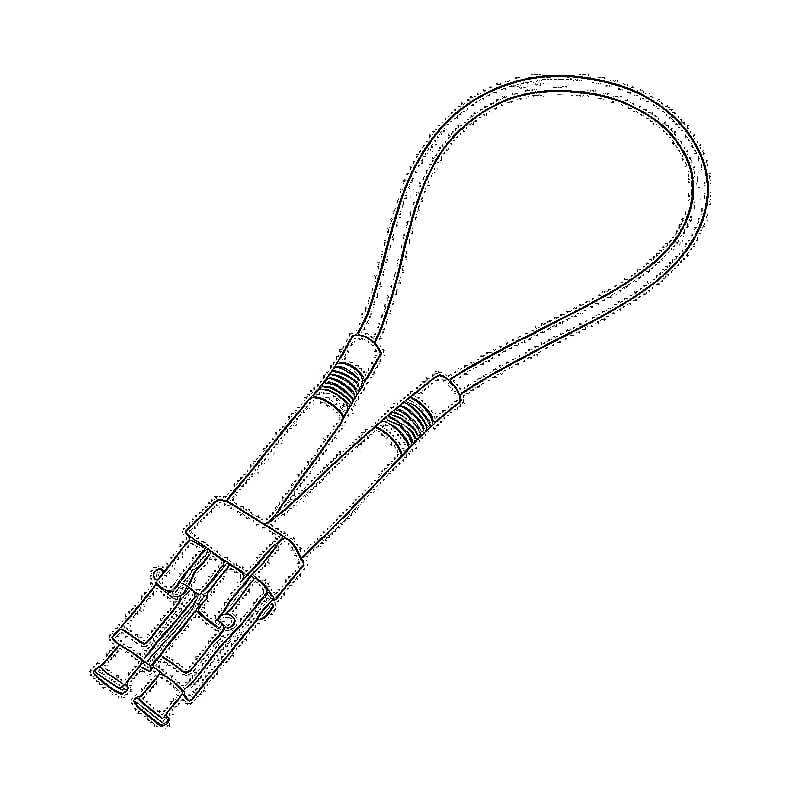

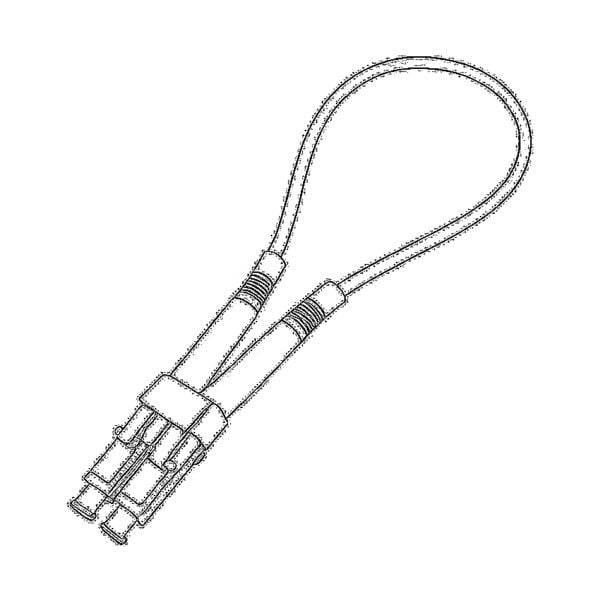

Casetes de fibra óptica Loopback de fibra óptica

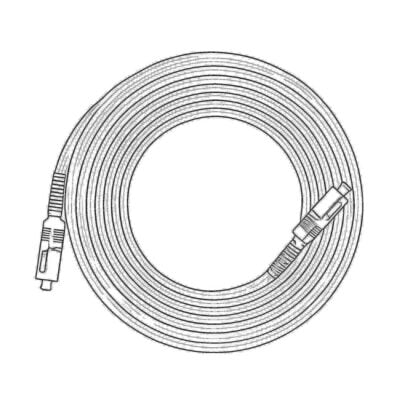

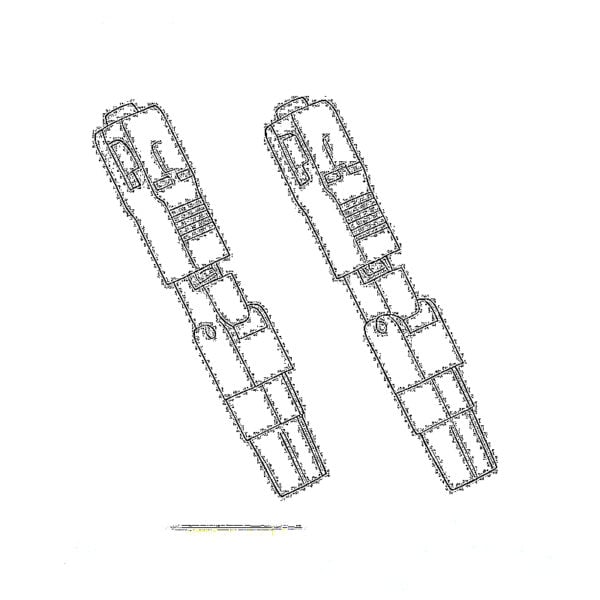

Loopback de fibra óptica Cables ópticos y latiguillos de fibra

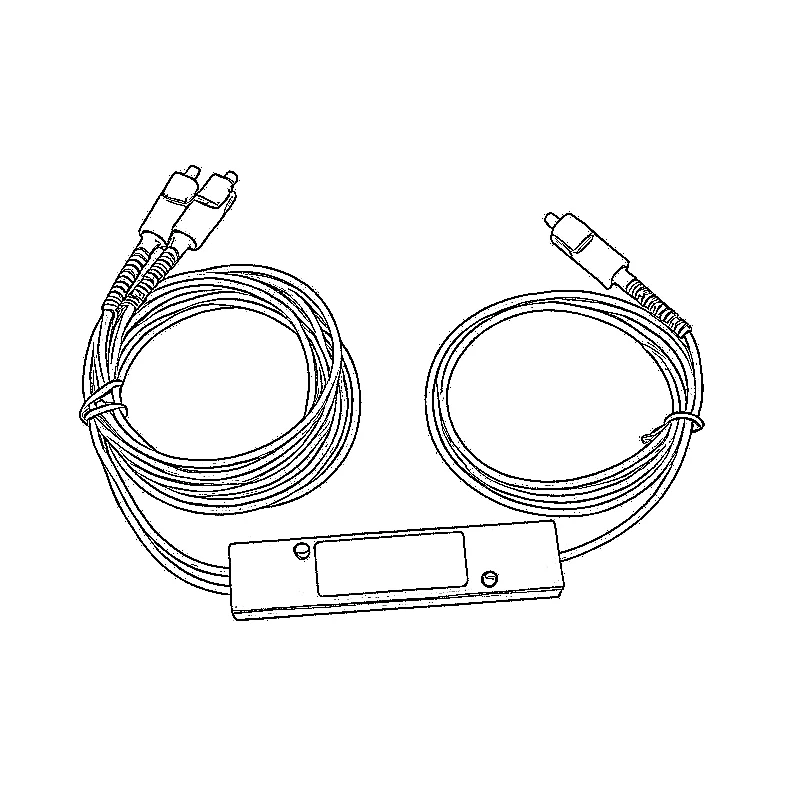

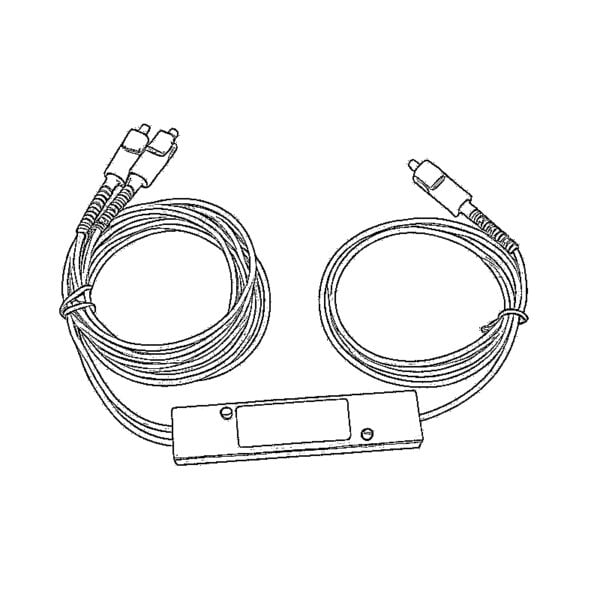

Cables ópticos y latiguillos de fibra Divisores ópticos y cajas divisoras

Divisores ópticos y cajas divisoras Conectores de fibra con brida

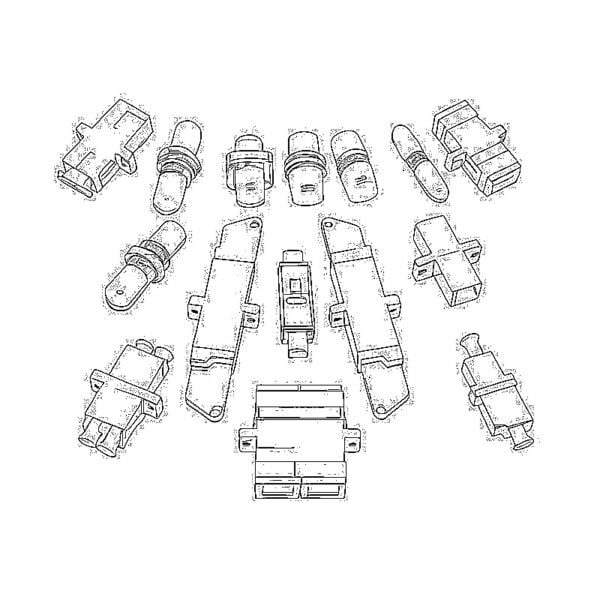

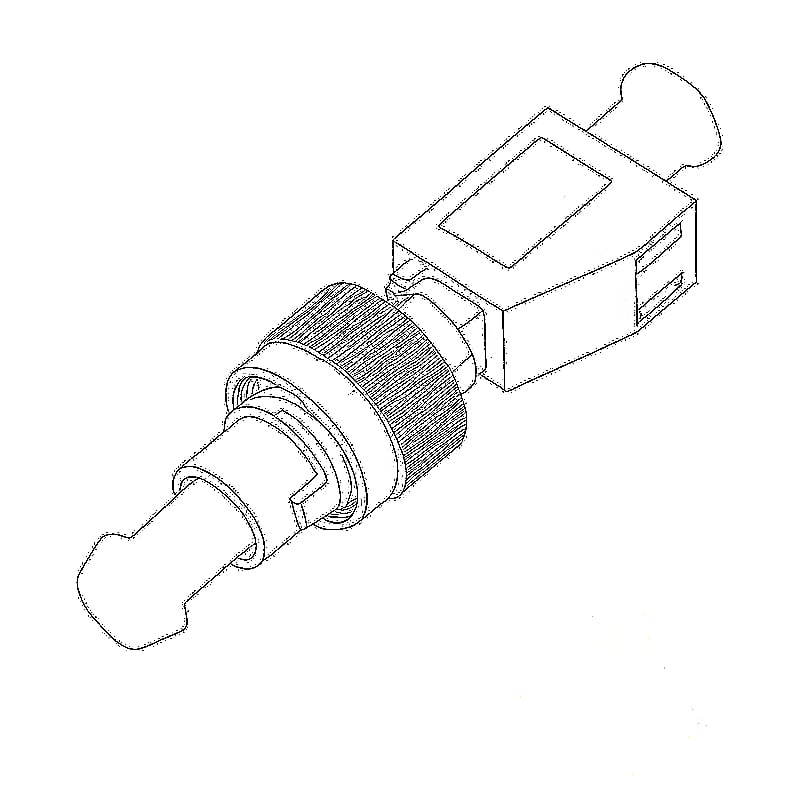

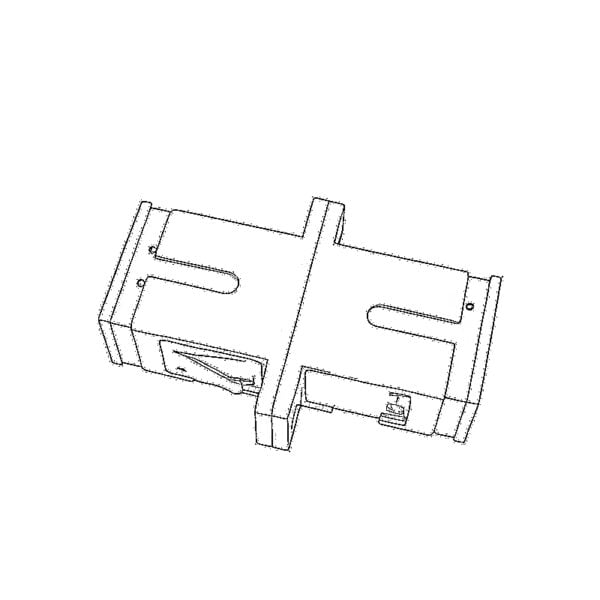

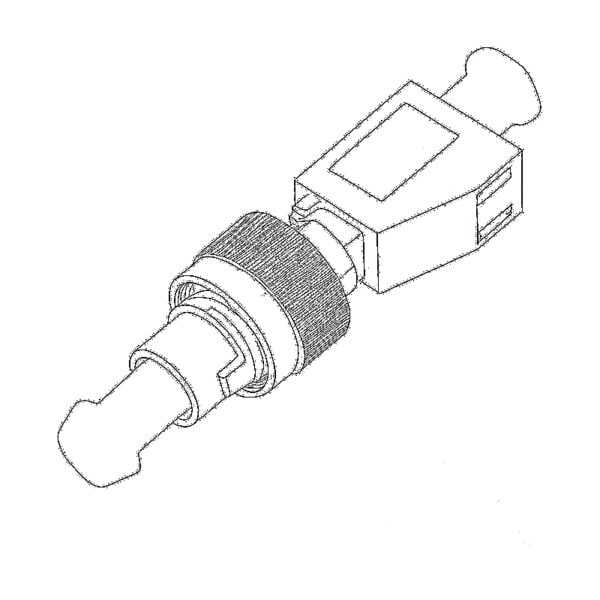

Conectores de fibra con brida Adaptadores ópticos

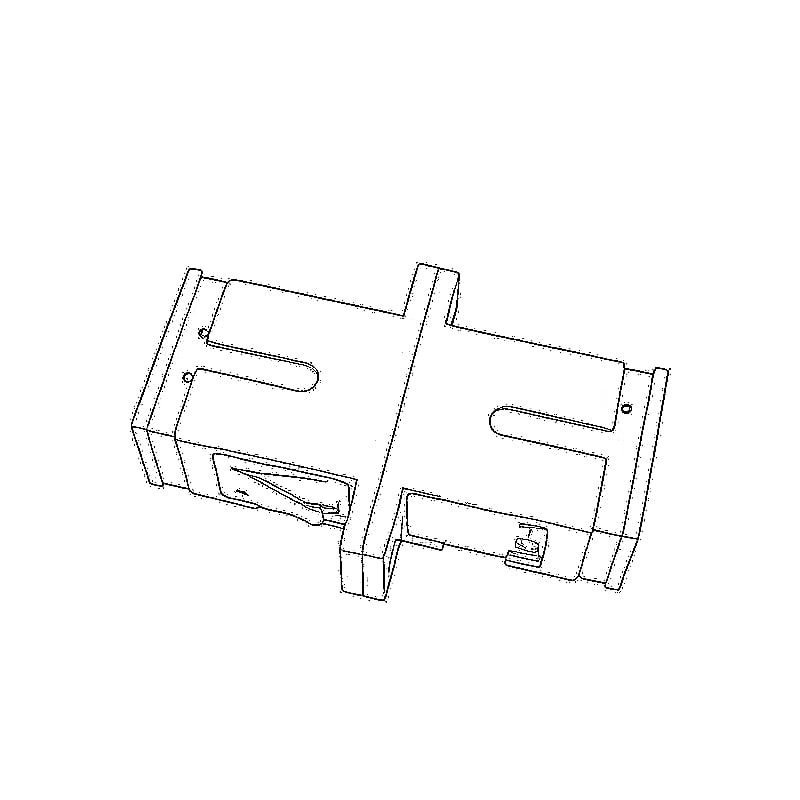

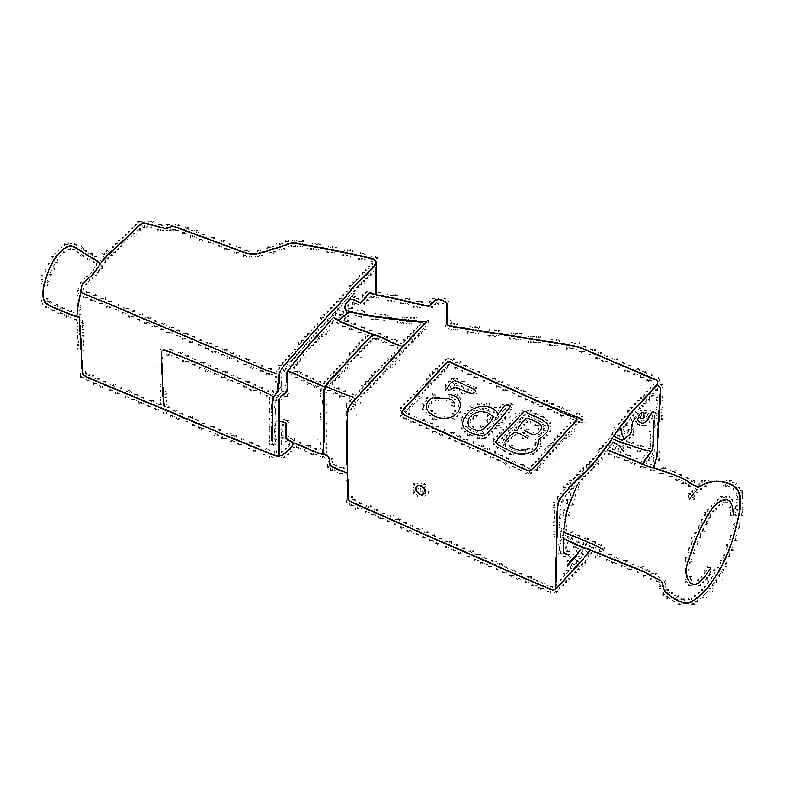

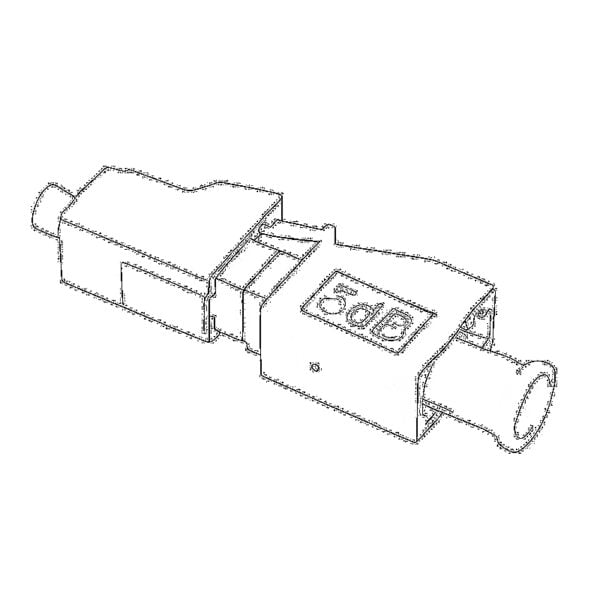

Adaptadores ópticos Atenuador óptico

Atenuador óptico Conector rápido y panel de conectores

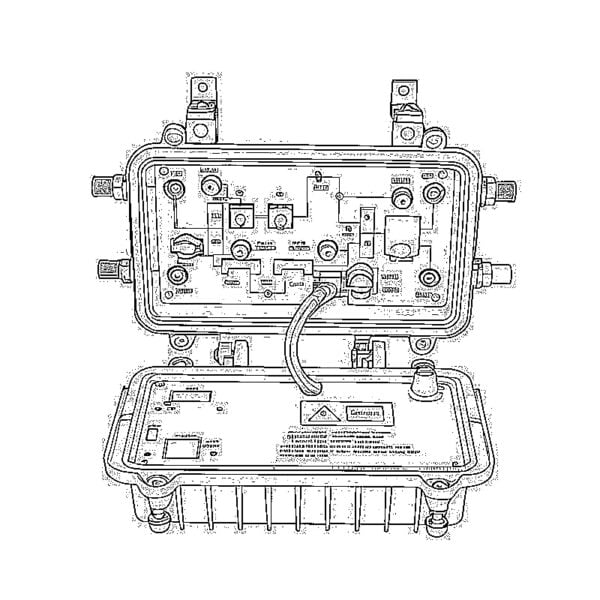

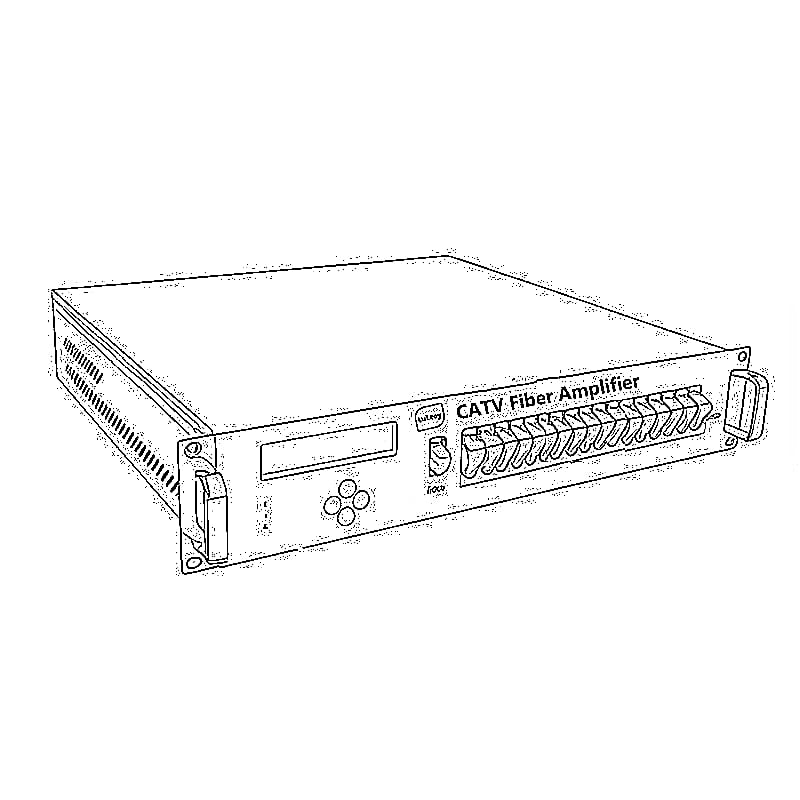

Conector rápido y panel de conectores Amplificador CATV

Amplificador CATV Receptor óptico CATV

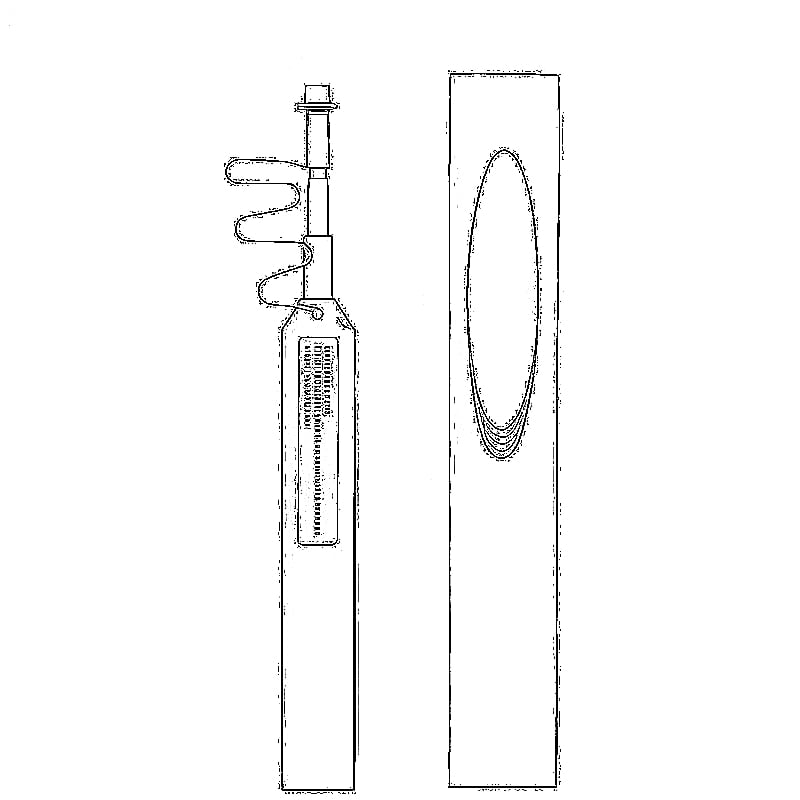

Receptor óptico CATV Localizador visual de averías

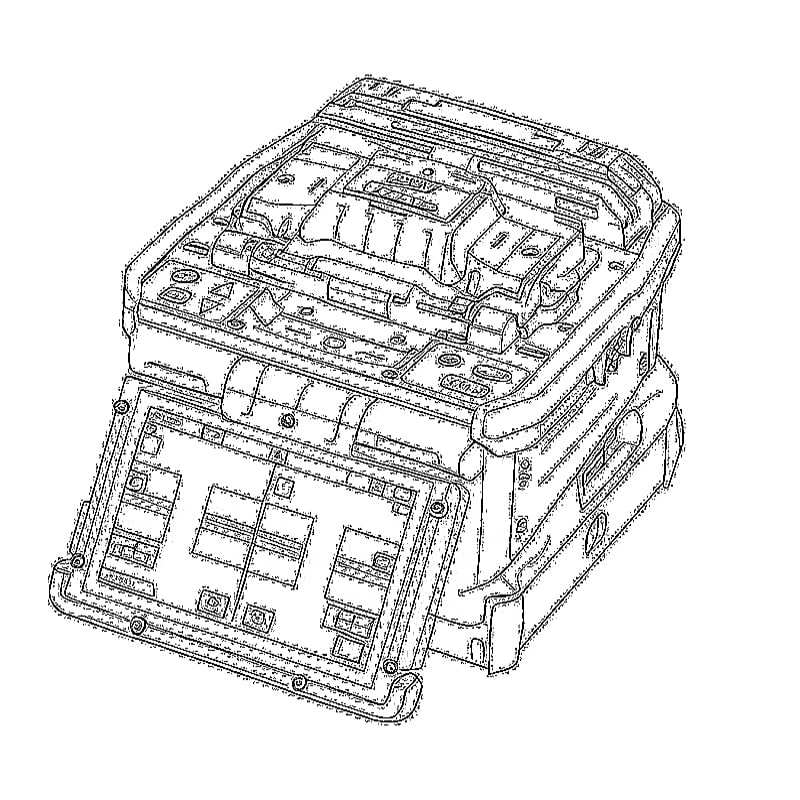

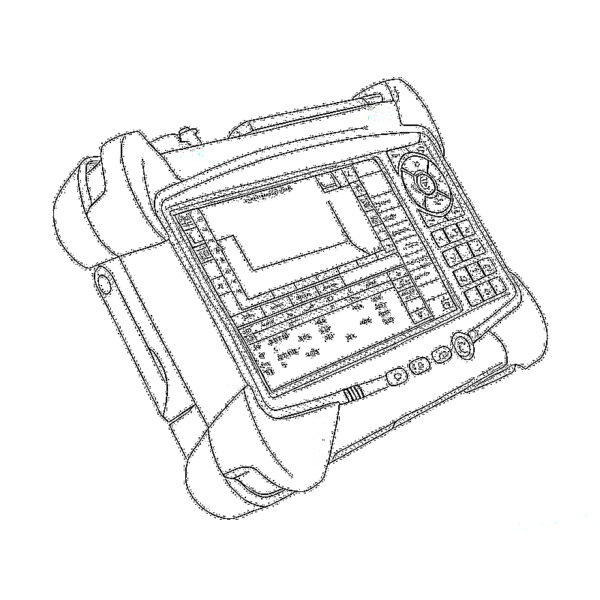

Localizador visual de averías OTDR

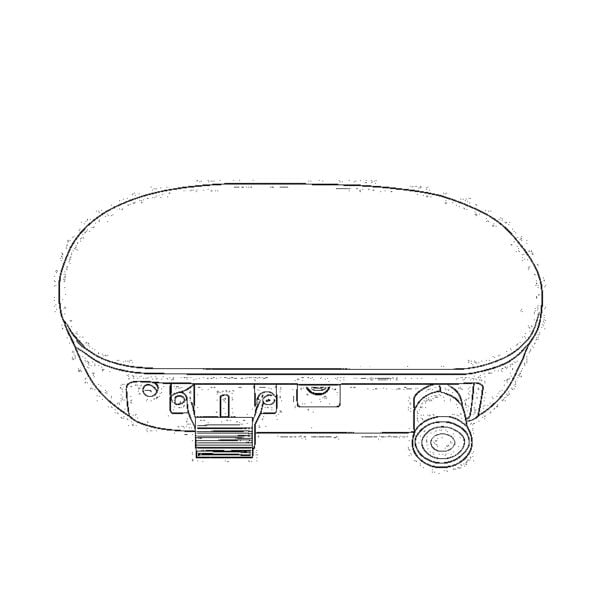

OTDR Medidor de potencia óptica

Medidor de potencia óptica Identificador de fibra óptica

Identificador de fibra óptica Limpiadores de fibra óptica

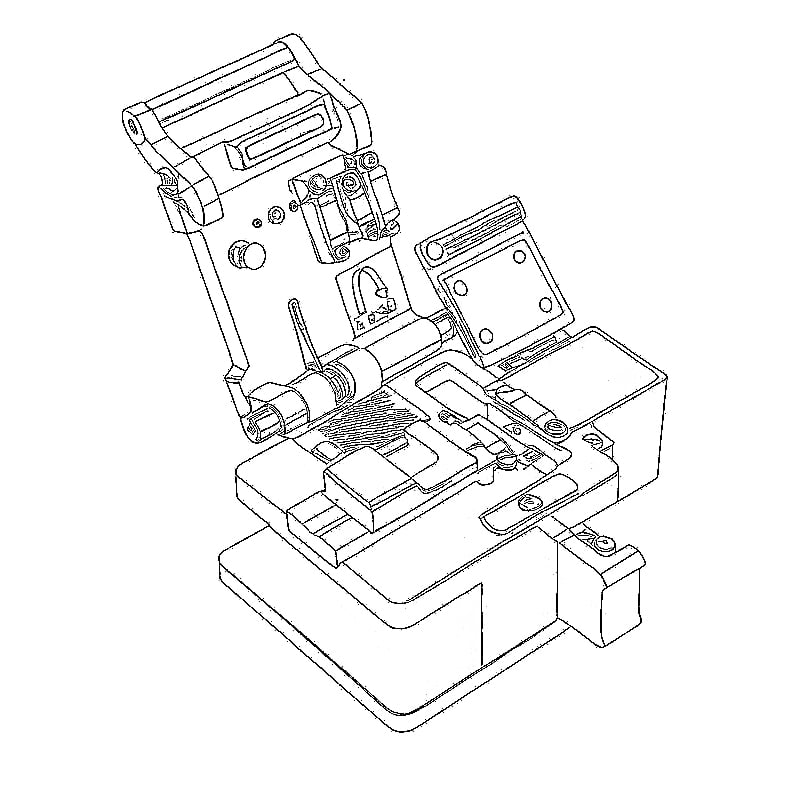

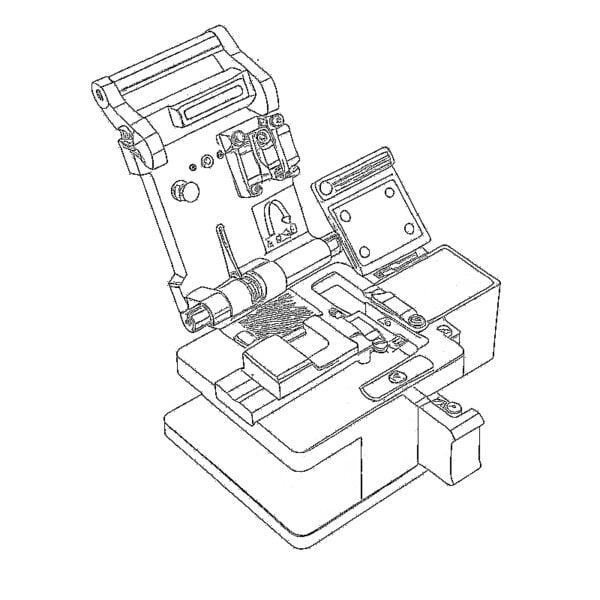

Limpiadores de fibra óptica Limpiadores y peladores de fibra

Limpiadores y peladores de fibra Herramientas de cobre

Herramientas de cobre