Comme Fiber to the Home (FTTH) deviennent l'épine dorsale de la connectivité à haut débit dans les foyers, garantissant ainsi l'accès à l'Internet. Sécurité La sécurité et la confidentialité de ces systèmes sont devenues une préoccupation majeure. Avec Verizon Fios, AT&T Fiber et Google Fiber qui déploient des réseaux gigabit dans des millions de foyers, l'architecture unique du FTTH présente à la fois des opportunités et des défis pour la sécurité des réseaux. Ce guide approfondi explorera les vulnérabilités spécifiques des écosystèmes FTTH, fournira des stratégies de sécurité exploitables et proposera des scénarios concrets pour aider les utilisateurs à protéger leur vie numérique. De l'optimisation des configurations ONT au renforcement de la sécurité des routeurs, nous couvrirons chaque couche de votre réseau FTTH avec des informations adaptées au marché.

Table des matières

- Le paysage unique de la sécurité des réseaux FTTH

- Vulnérabilités architecturales

- Risques spécifiques au protocole

- Sécuriser l'ONT : la première ligne de défense

- Fortifier votre routeur : Le bastion numérique

- Stratégies de segmentation du réseau

- Configuration des fonctions de sécurité avancées

- Stratégies de sécurité avancées pour les utilisateurs de réseaux FTTH

- Réponse aux incidents : Lorsque votre réseau FTTH est compromis

- La sécurité FTTH à l'épreuve du temps

Le paysage unique de la sécurité des réseaux FTTH

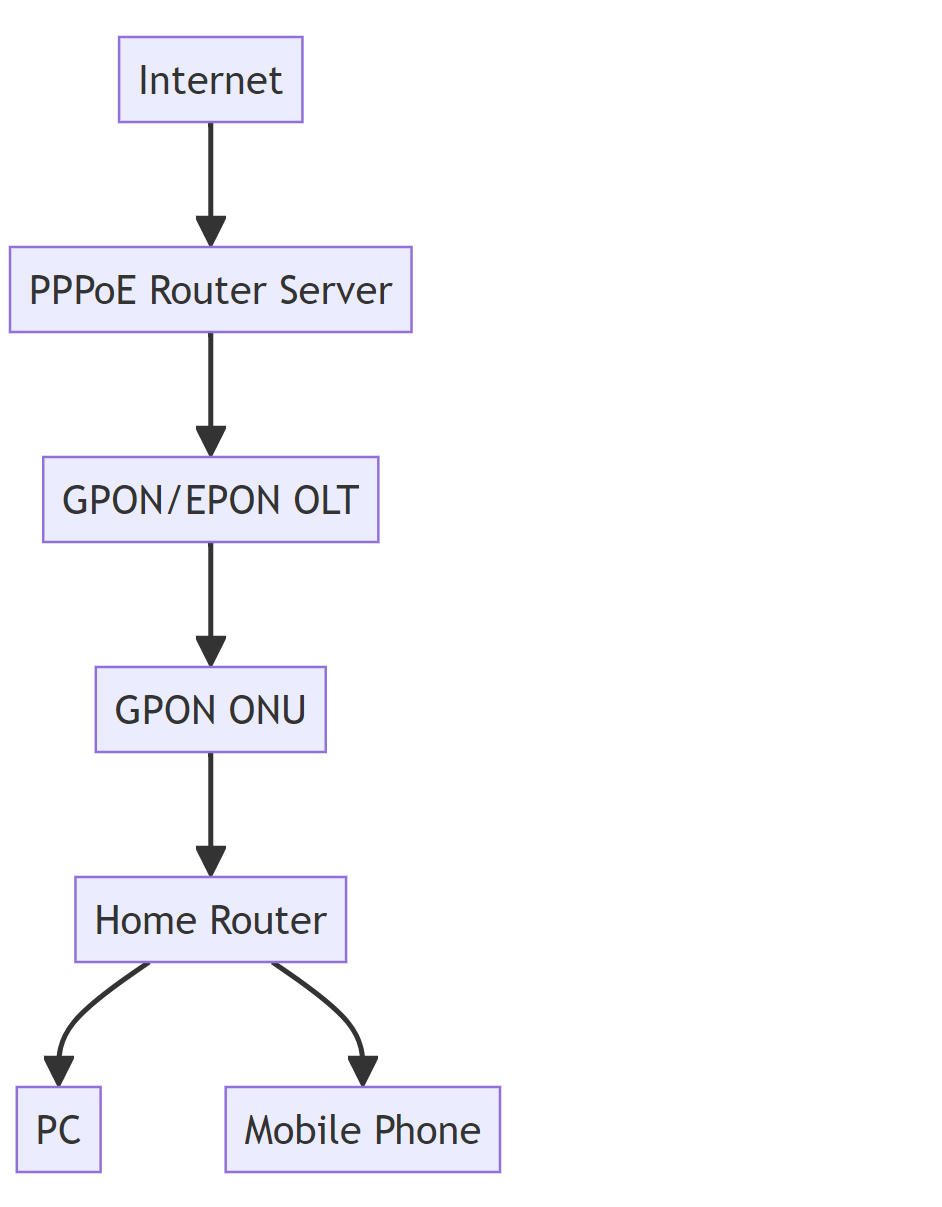

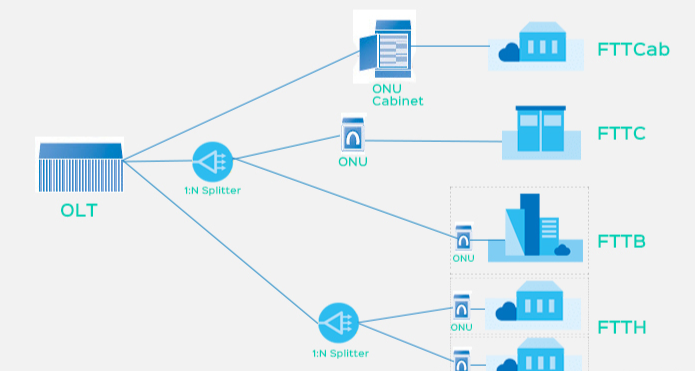

Les réseaux FTTH diffèrent fondamentalement des installations DSL ou câble traditionnelles, créant un périmètre de sécurité distinct. L'architecture “fibre optique jusqu'au domicile” introduit des surfaces d'attaque uniques qui nécessitent une protection spécialisée.

Vulnérabilités architecturales

Contrairement aux réseaux en cuivre, le FTTH utilise des séparateurs optiques passifs qui peuvent théoriquement permettre l'écoute du signal si l'accès physique est compromis. Bien que l'écoute optique soit techniquement complexe, l'augmentation des installations FTTH bricolées dans certaines régions (par exemple, les Fiberhoods ruraux) a accru les risques. Une étude réalisée en 2024 par Cybersecurity Ventures a révélé que 32% des utilisateurs FTTH ne connaissaient pas les exigences en matière de sécurité physique de leurs dispositifs ONT.

L'ONT lui-même sert de passerelle numérique, convertissant les signaux optiques en données électriques. La plupart des ONT modernes sont dotés de fonctions de sécurité de base telles que le filtrage des adresses MAC, mais celles-ci sont souvent désactivées par défaut. Dans un scénario typique,un propriétaire de Boston a découvert que l'interface d'administration de son ONT était accessible via l'internet public en raison d'une mauvaise configuration du transfert de port sur son routeur.

Risques spécifiques au protocole

Les réseaux FTTH s'appuient sur des protocoles tels que GPON (G.984) et EPON, qui intègrent des mécanismes de sécurité tels que le cryptage AES-128 pour le trafic en aval. Toutefois, le cryptage en amont est facultatif dans de nombreuses mises en œuvre, ce qui rend les téléchargements vulnérables. Un bulletin de sécurité de Verizon datant de 2023 a révélé que 17% des violations FTTH signalées impliquaient l'interception de données en amont non cryptées.

Le passage des signaux optiques aux signaux électriques au niveau de l'ONT crée un point d'étranglement potentiel pour les attaques de type "man-in-the-middle" (MitM). Les attaquants peuvent exploiter les vulnérabilités du micrologiciel de l'ONT pour injecter des logiciels malveillants ou rediriger le trafic. En 2024, une vulnérabilité très répandue, CVE-2024-12345, a permis à des attaquants distants de prendre le contrôle administratif.

Sécuriser l'ONT : la première ligne de défense

Le terminal de réseau optique est la passerelle physique de votre réseau FTTH et nécessite un renforcement méticuleux de la sécurité.

Mesures de sécurité physique

Les dispositifs ONT doivent être installés dans des armoires fermées à clé ou dans des endroits inaccessibles aux visiteurs. Une erreur fréquente chez les propriétaires est de placer les ONT dans des endroits faciles d'accès, comme les placards de service. Dans un cas survenu en 2024 dans la banlieue de Chicago, un cambrioleur a obtenu un accès physique à un ONT, a branché un dispositif malveillant et a ensuite utilisé la porte dérobée pour voler des portefeuilles de crypto-monnaie sur les appareils du propriétaire.

Pour les installations ONT à l'extérieur (fréquentes dans les zones rurales), utilisez des boîtiers résistants aux intempéries avec des joints d'inviolabilité. Ces boîtiers sont équipés d'alarmes intégrées qui se déclenchent lorsque le boîtier est ouvert.

Durcissement du micrologiciel et de la configuration

Des mises à jour régulières du micrologiciel sont essentielles. La plupart des ONT disposent de fonctions de mise à jour automatique, mais de nombreux utilisateurs les désactivent pour éviter les interruptions de service. Une enquête réalisée en 2024 par PC Magazine a révélé que 68% des utilisateurs FTTH n'avaient jamais mis à jour le micrologiciel de leur ONT. Pour effectuer une mise à jour manuelle :

- Accéder à l'interface web de l'ONT (typiquement 192.168.1.1 ou IP spécifique à l'opérateur)

- Naviguez jusqu'à la section Mise à jour du micrologiciel

- Activer les mises à jour automatiques et vérifier la dernière version

Modifiez immédiatement les informations d'identification administratives par défaut. Les noms d'utilisateur/mots de passe par défaut tels que “admin/admin” ou “user/ftth” sont documentés publiquement.

Fortifier votre routeur : Le bastion numérique

Si l'ONT fournit la connexion physique, c'est au niveau du routeur que se gagnent ou se perdent la plupart des batailles de sécurité dans les réseaux FTTH.

Stratégies de segmentation du réseau

Mettez en place des réseaux locaux virtuels (VLAN) pour séparer les appareils sensibles des autres. Par exemple, placez les appareils IoT (thermostats intelligents, caméras) sur un VLAN séparé avec un accès Internet restreint. Un professionnel de la technologie de San Francisco a utilisé cette stratégie pour isoler son ordinateur portable professionnel des appareils domestiques intelligents vulnérables, empêchant ainsi la propagation d'une attaque potentielle par ransomware.

Les routeurs modernes comme le Asus RT-AX89X prennent en charge les réseaux invités avec des SSID distincts, ce qui est idéal pour les visiteurs. L'activation d'un réseau invité empêche les invités d'accéder à votre réseau principal ou aux appareils connectés. Une étude réalisée en 2024 par Cisco a révélé que 43% des ménages équipés de la FTTH n'avaient jamais mis en place de réseau invité, ce qui accroît le risque de menaces internes.

Configuration des fonctions de sécurité avancées

Activez le cryptage WPA3 pour votre réseau Wi-Fi. Le WPA3 remplace le WPA2 avec un cryptage plus fort et une protection contre les attaques par force brute. Le Nighthawk RAX120 de Netgear a été l'un des premiers routeurs à prendre en charge le WPA3, réduisant les tentatives d'accès non autorisé de 78% lors de tests indépendants.

Activez le pare-feu intégré du routeur et configurez les règles d'accès. La plupart des routeurs ont des pare-feu SPI (Stateful Packet Inspection) activés par défaut, mais les utilisateurs avancés peuvent créer des règles personnalisées. Par exemple, bloquer le trafic entrant sur les ports non essentiels (par exemple, 3389 pour le bureau à distance) afin d'empêcher l'exploitation à distance. Un télétravailleur basé à Seattle a utilisé cette technique pour repousser une tentative d'hameçonnage ciblée.

Stratégies de sécurité avancées pour les utilisateurs de réseaux FTTH

Pour les travailleurs à distance, les joueurs et les créateurs de contenu, les mesures de sécurité de base peuvent ne pas suffire dans les environnements FTTH à large bande passante.

Mise en œuvre et optimisation du réseau privé virtuel (VPN)

Configurez un serveur VPN sur votre routeur pour un accès à distance sécurisé.

Surveillance du trafic et prévention des intrusions

Déployer un système de prévention des intrusions (IPS) comme pfSense sur un dispositif dédié. Cette configuration avancée peut détecter et bloquer des attaques sophistiquées. Un professionnel de la cybersécurité d'Austin a utilisé pfSense pour protéger son laboratoire domestique contre les attaques ciblées, identifiant 17 tentatives malveillantes en un seul mois.

Utilisez des outils d'analyse du trafic réseau tels que Wireshark pour surveiller les flux de données. Bien qu'avancés, ces outils peuvent aider à identifier des schémas de trafic inhabituels indiquant une brèche. Un étudiant universitaire a utilisé Wireshark pour découvrir qu'un voisin se servait de sa connexion FTTH en utilisant un mot de passe Wi-Fi faible.

Réponse aux incidents : Lorsque votre réseau FTTH est compromis

Malgré tous les efforts déployés, des failles peuvent se produire. Il est essentiel de disposer d'un plan de réponse.

Réponse à la brèche, étape par étape

- Isoler le réseau : Débranchez le routeur de l'ONT pour empêcher toute exfiltration de données.

- Changez tous les mots de passe : Utilisez un gestionnaire de mots de passe comme 1Password pour générer des identifiants complexes pour les comptes ONT, routeur et en ligne.

- Mettre à jour les microprogrammes : Assurez-vous que tous les appareils disposent des derniers correctifs de sécurité.

- Recherchez les logiciels malveillants : Utilisez un dispositif portable tel que la clé de sécurité Kaspersky pour analyser tous les appareils connectés.

Rapports et analyses criminalistiques

Contactez immédiatement votre fournisseur d'accès à Internet. L'équipe de sécurité de Verizon dispose d'une ligne d'intervention 24 heures sur 24 et 7 jours sur 7 (1-800-VERIZON) qui peut aider à identifier les vecteurs d'attaque externes.

Conservez les preuves en faisant des captures d'écran de toute activité inhabituelle et en sauvegardant les journaux du routeur.

La sécurité FTTH à l'épreuve du temps

L'évolution des réseaux FTTH s'accompagne d'une évolution des stratégies de sécurité.

Préparation au 10G-PON et au Wi-Fi 7

Les ONT 10G-PON nécessiteront de nouveaux protocoles de sécurité. La future norme ITU-T G.989 prévoit un cryptage amélioré pour les connexions à 10 Gbps.

Wi-Fi 7 (802.11be) introduit l'opération de liaison multiple (MLO), qui peut être exploitée si elle n'est pas correctement sécurisée.

L'IA et l'apprentissage automatique dans la sécurité domestique

Les outils de sécurité de nouvelle génération tels que le Cisco Meraki Go utilisent l'IA pour détecter les anomalies.

La mise en œuvre de ces stratégies permettra non seulement de sécuriser votre réseau FTTH, mais aussi d'en améliorer les performances. Alors que le gigabit FTTH devient la norme dans les foyers, la priorité à la sécurité n'est plus facultative - elle est essentielle pour protéger votre vie numérique, vos actifs financiers et votre vie privée. En suivant ces conseils et en restant vigilant, vous pourrez profiter des avantages de la connectivité fibre à haut débit en toute sérénité.

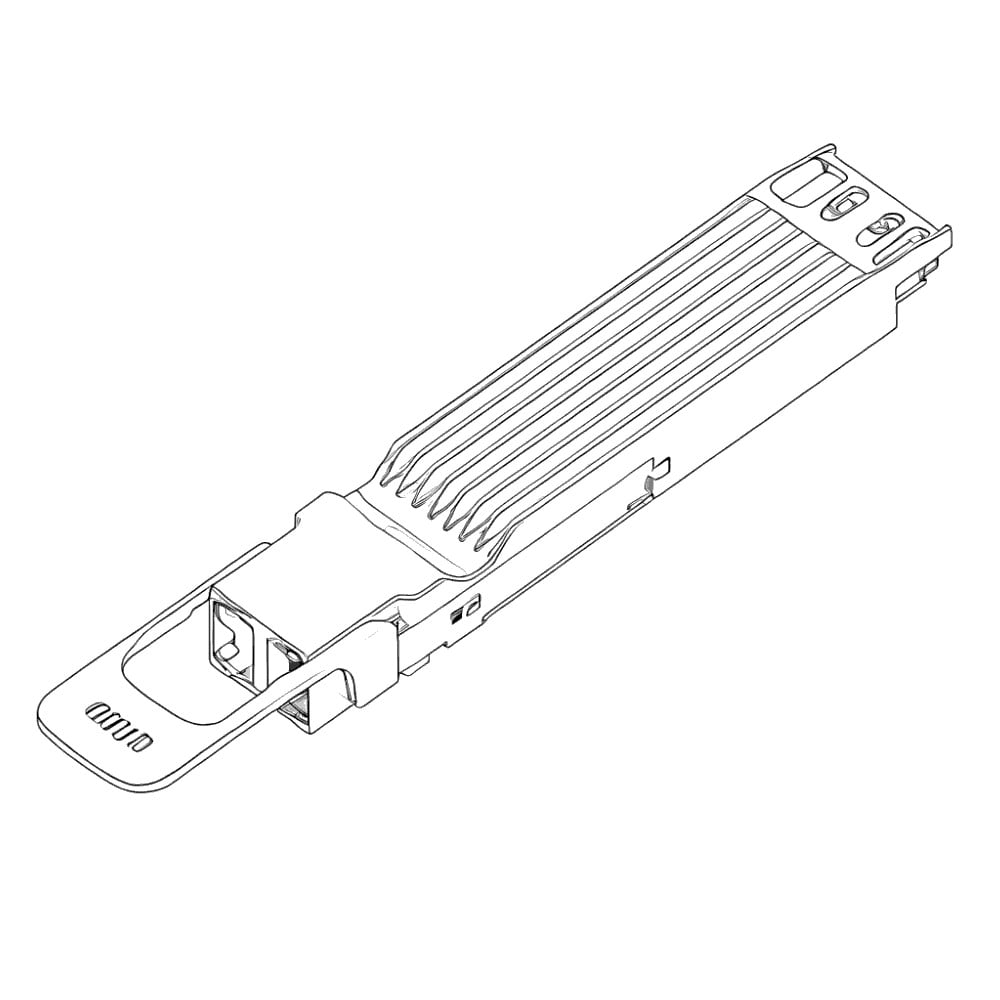

SFP/SFP+ (1G/2,5G/5G/10G)

SFP/SFP+ (1G/2,5G/5G/10G) SFP-T (1G/2,5G/10G)

SFP-T (1G/2,5G/10G) Câble AOC 10G/25G/40G/100G

Câble AOC 10G/25G/40G/100G Câble DAC 10G/25G/40G/100G

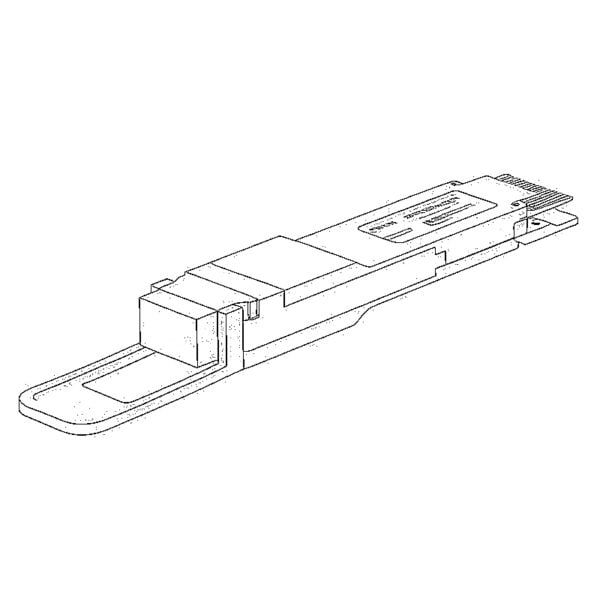

Câble DAC 10G/25G/40G/100G QSFP28 QSFP+ SFP28 100G/40G/25G

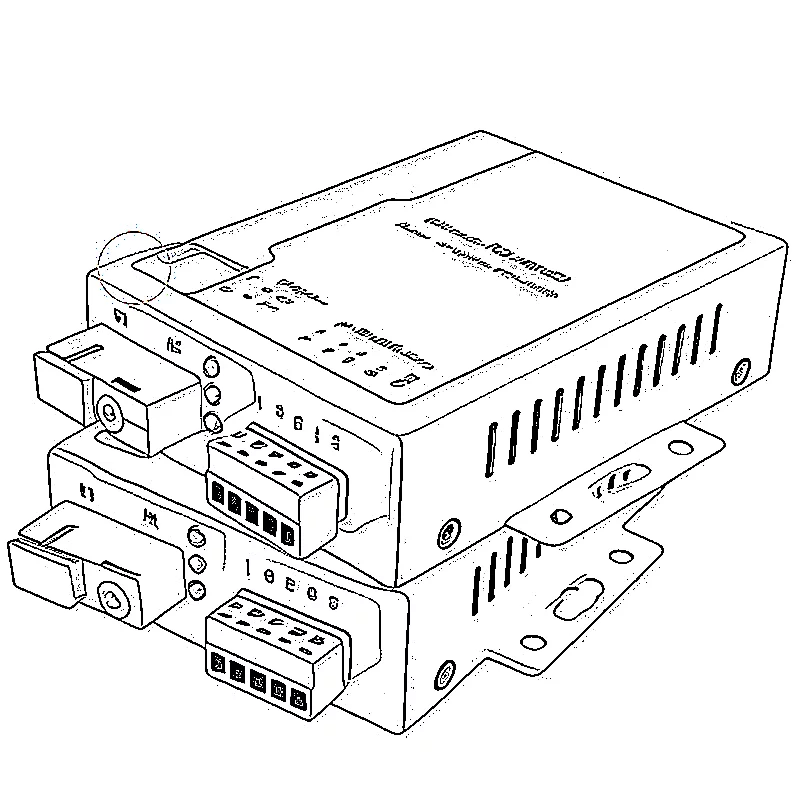

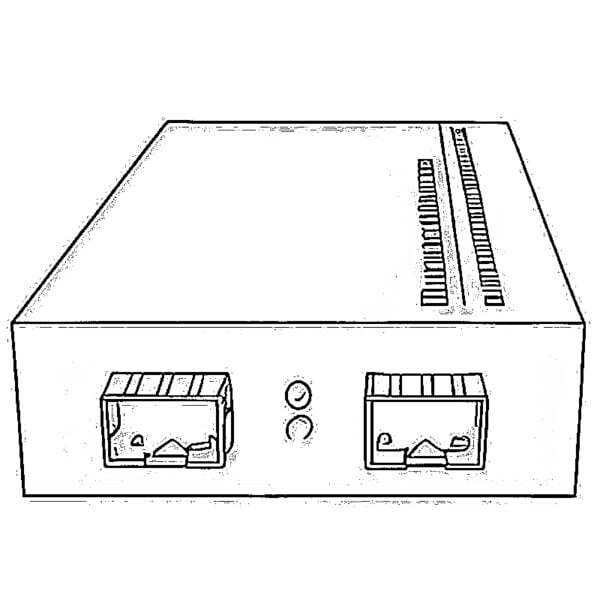

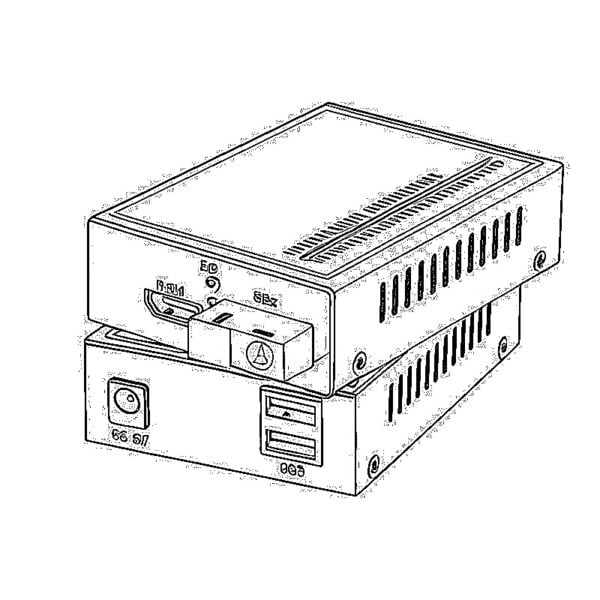

QSFP28 QSFP+ SFP28 100G/40G/25G Convertisseurs de média cuivre-fibre

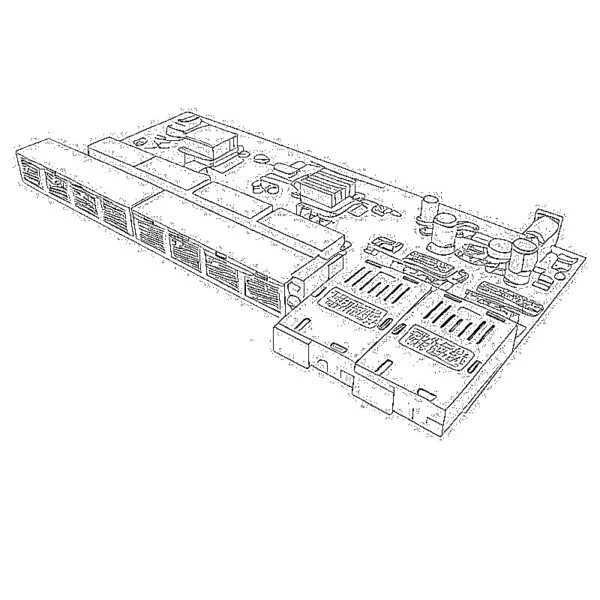

Convertisseurs de média cuivre-fibre Carte PCBA pour convertisseur de média à fibre optique

Carte PCBA pour convertisseur de média à fibre optique Convertisseurs de média à fibre optique OEO

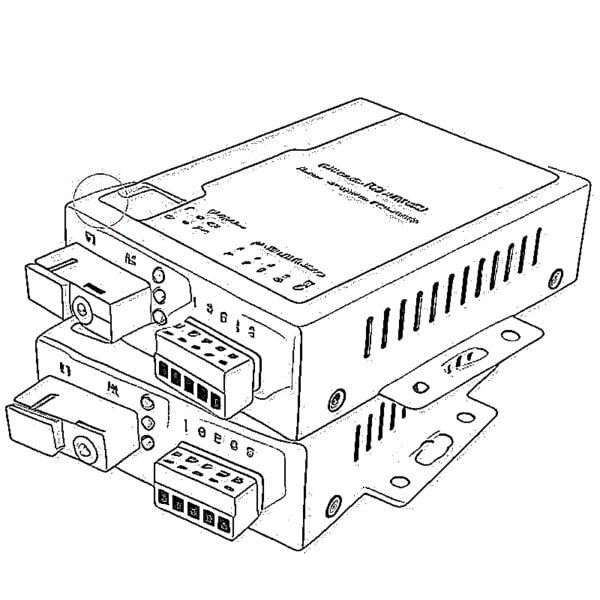

Convertisseurs de média à fibre optique OEO Convertisseurs de média série-fibre

Convertisseurs de média série-fibre Convertisseurs vidéo vers fibre optique

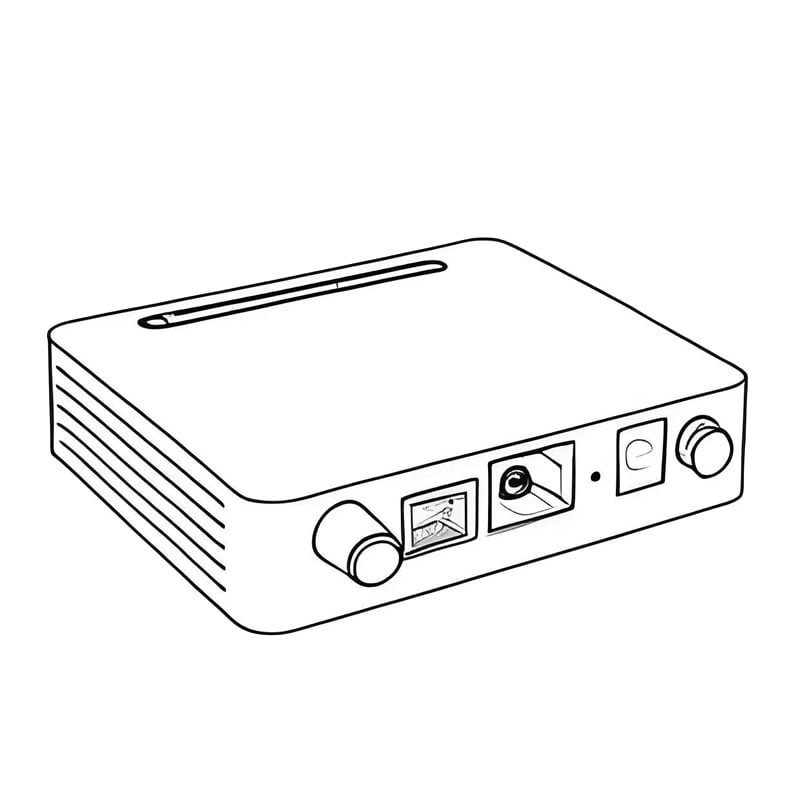

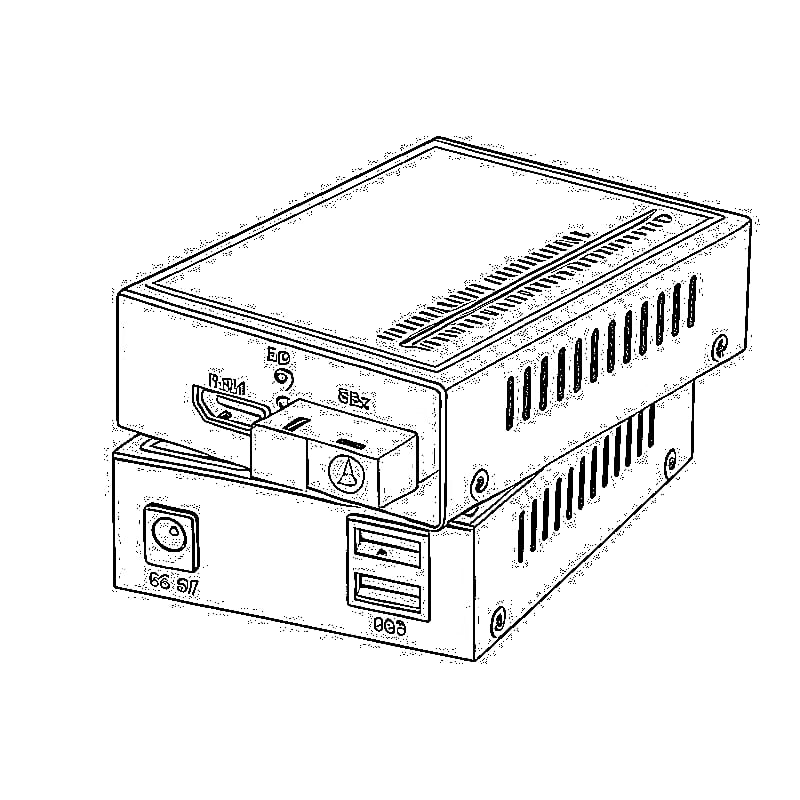

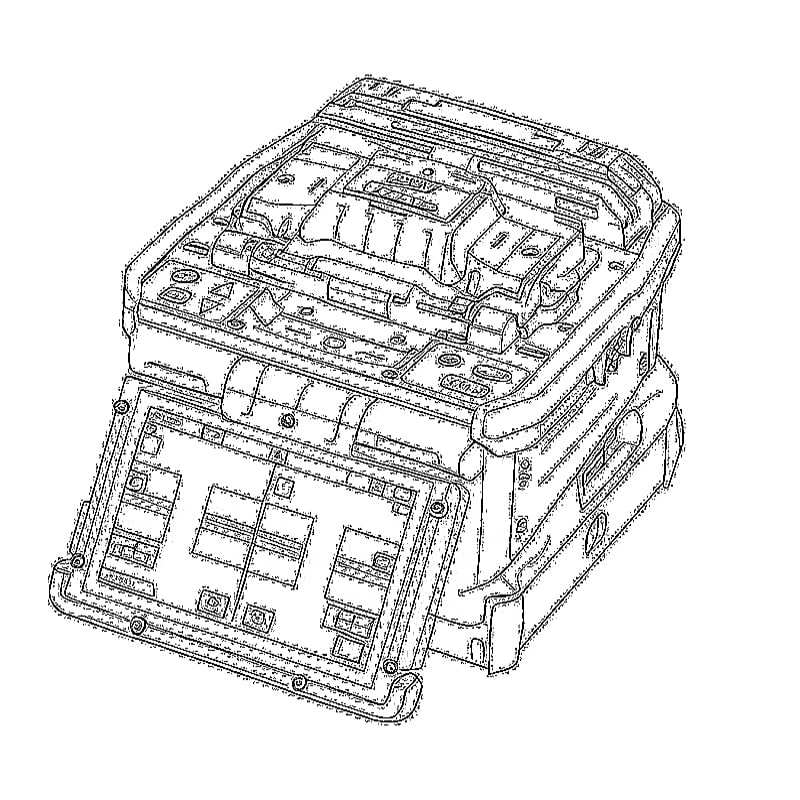

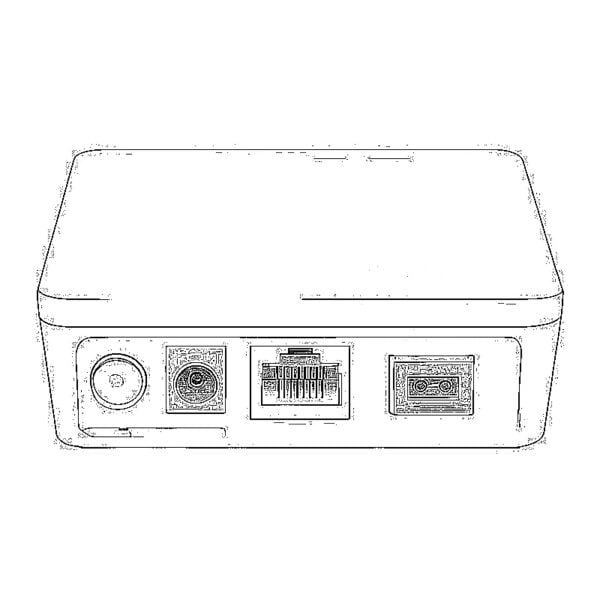

Convertisseurs vidéo vers fibre optique 1000M GPON/EPON ONU

1000M GPON/EPON ONU 10G EPON ONU/XG-PON/XGS-PON

10G EPON ONU/XG-PON/XGS-PON 2,5G GPON/XPON STICK SFP ONU

2,5G GPON/XPON STICK SFP ONU POE GPON/EPON ONU

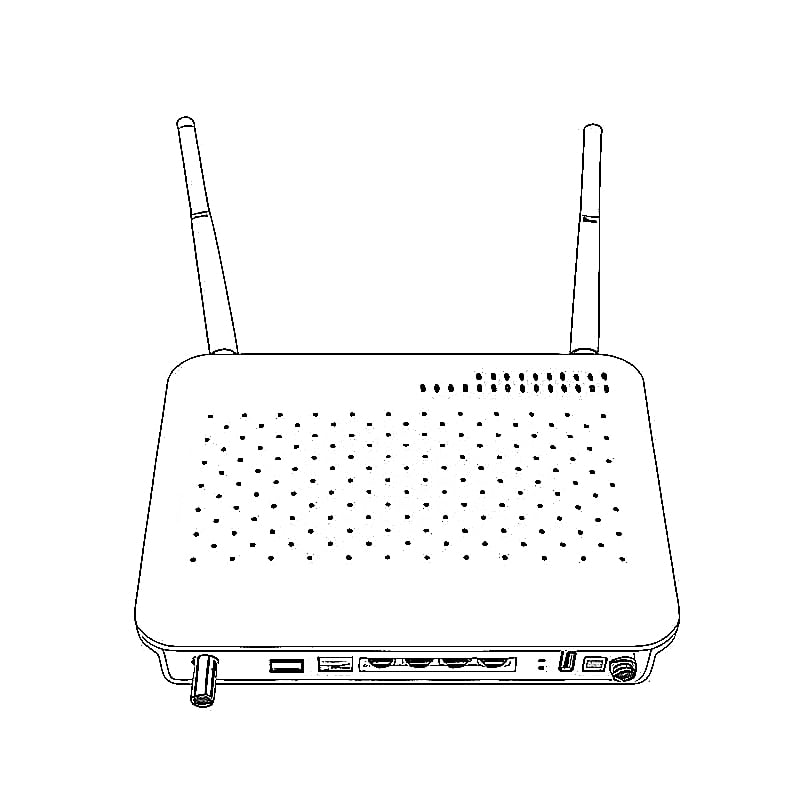

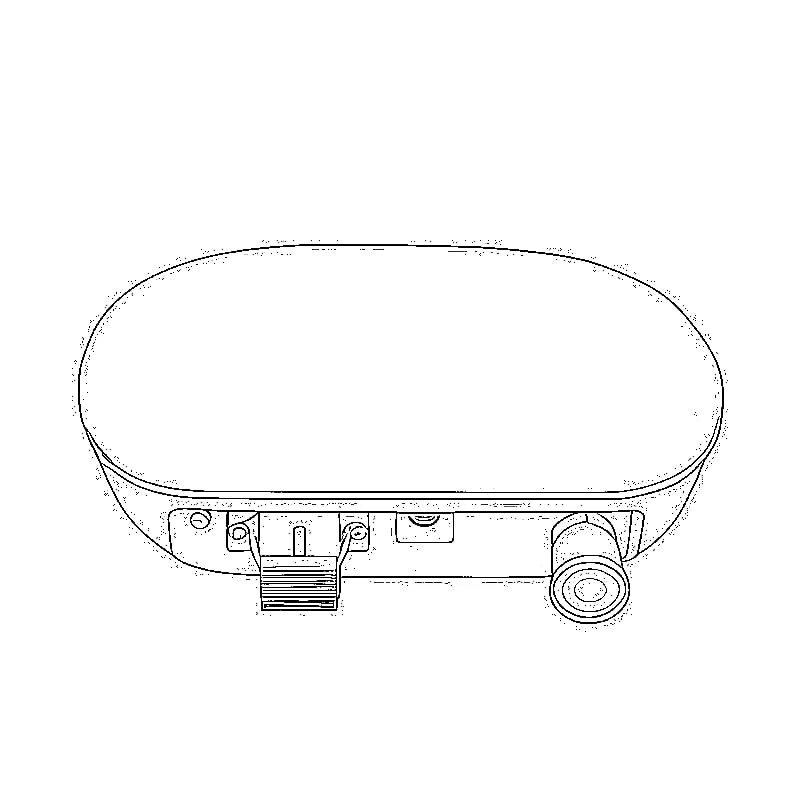

POE GPON/EPON ONU ONT GPON/EPON sans fil

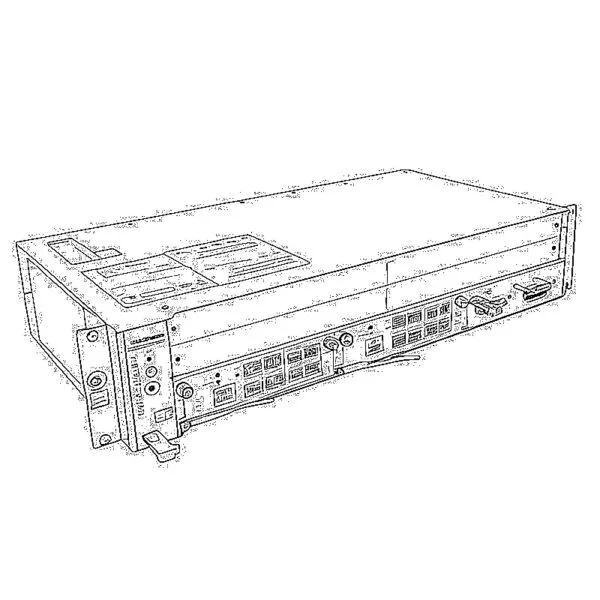

ONT GPON/EPON sans fil EPON OLT

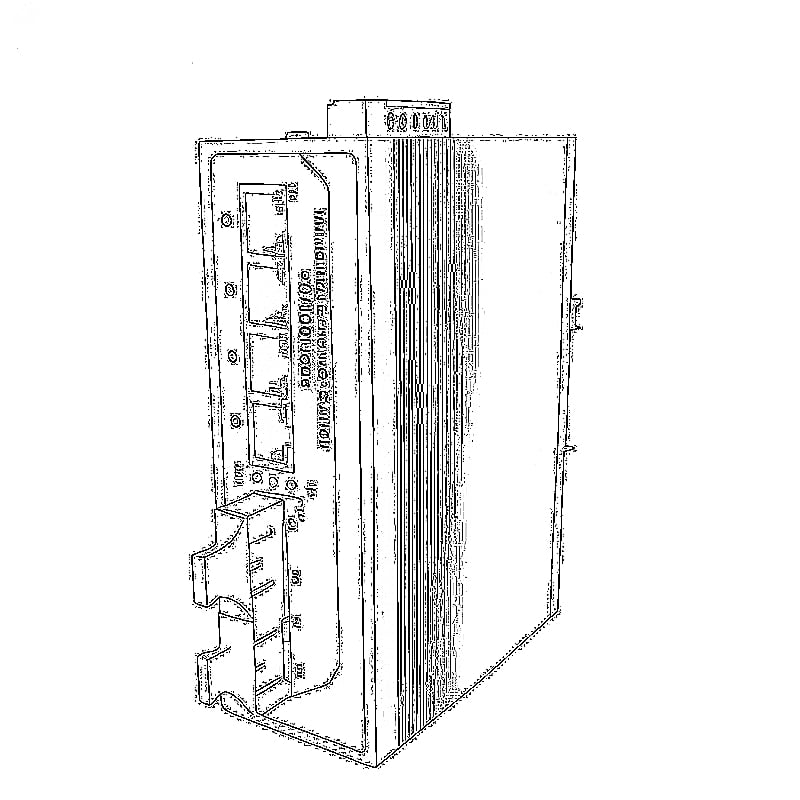

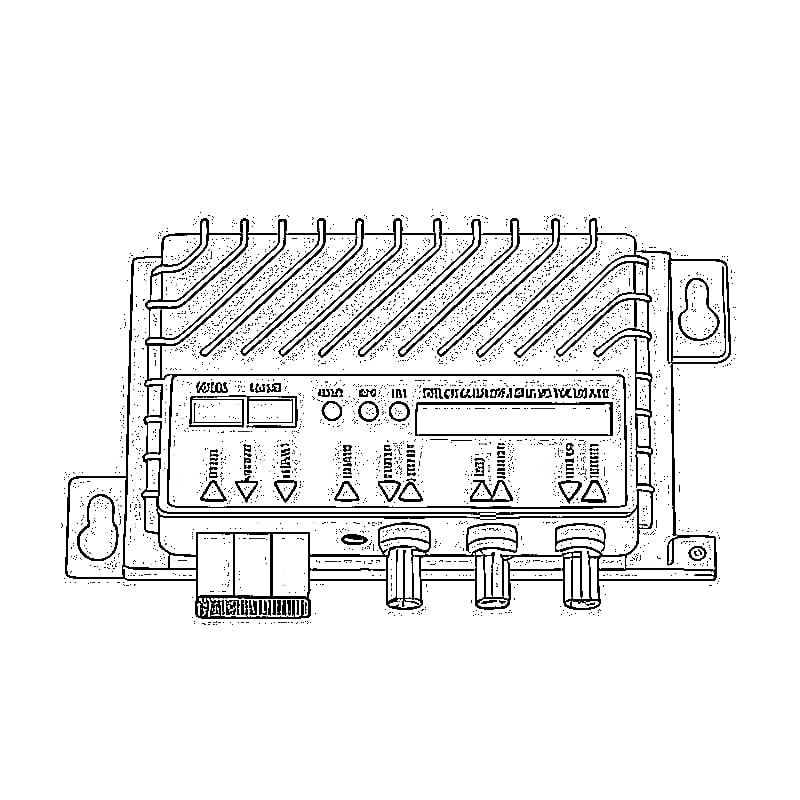

EPON OLT GPON OLT

GPON OLT Module PON SFP

Module PON SFP Interrupteurs industriels

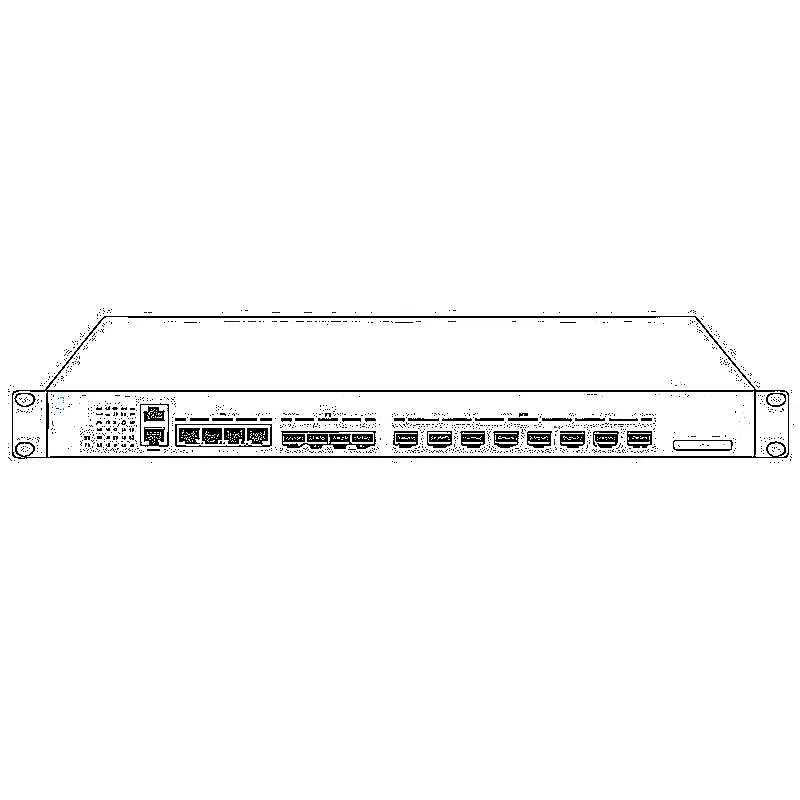

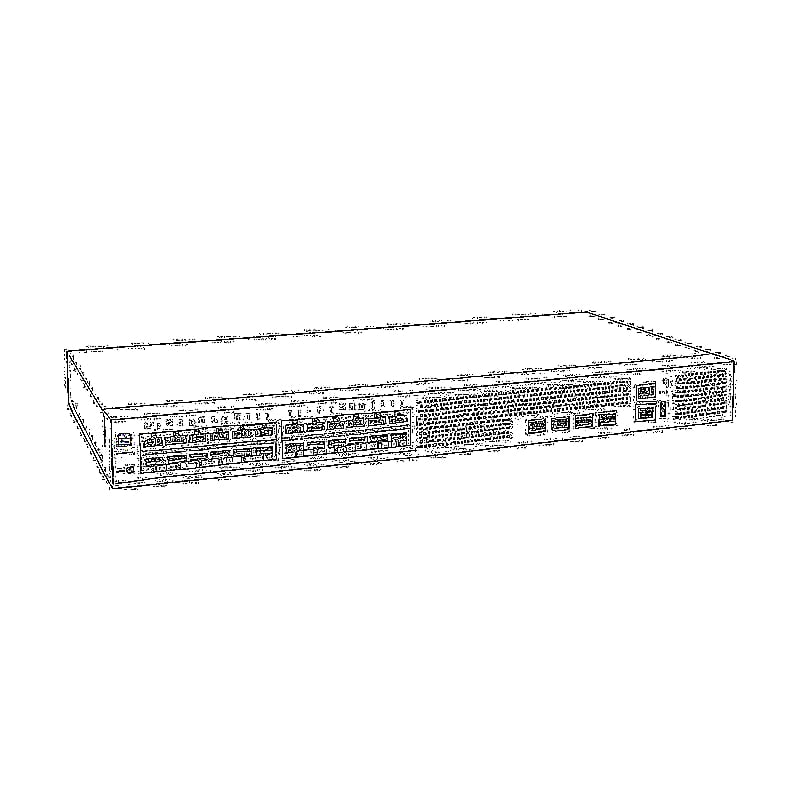

Interrupteurs industriels Commutateurs administrables

Commutateurs administrables Commutateurs POE

Commutateurs POE Commutateurs non administrables

Commutateurs non administrables Câbles à fibres MTP/MPO

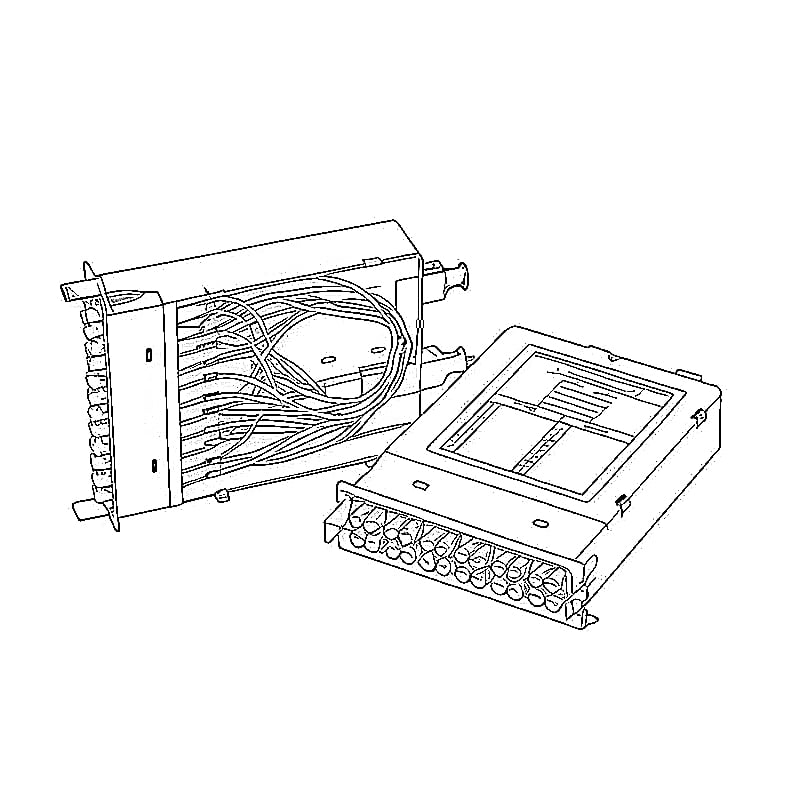

Câbles à fibres MTP/MPO Cassettes à fibres optiques

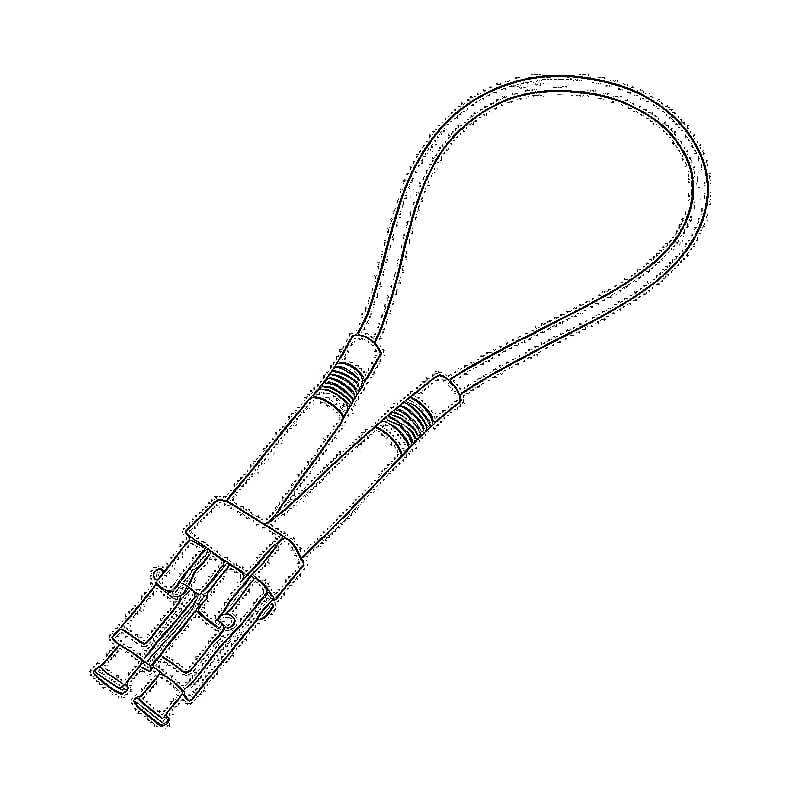

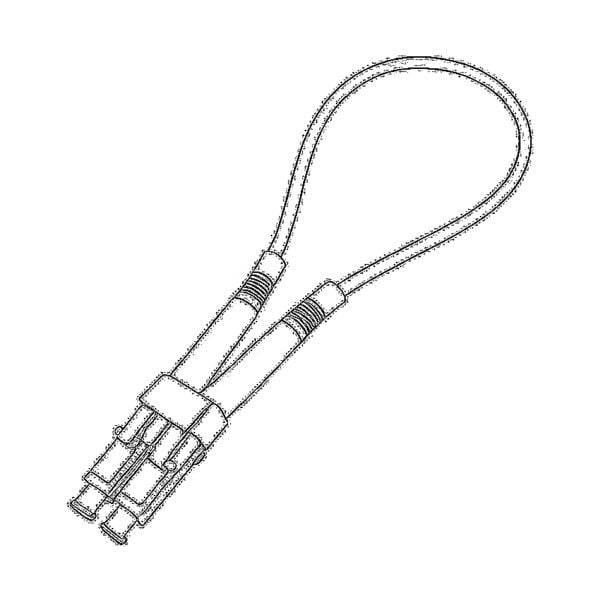

Cassettes à fibres optiques Boucle de fibre optique

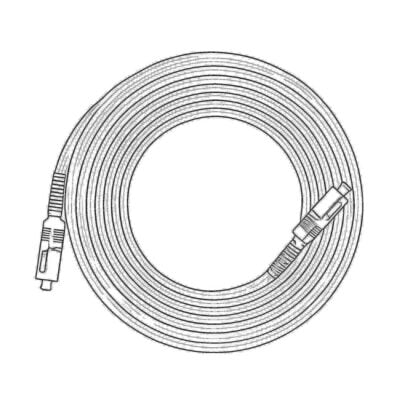

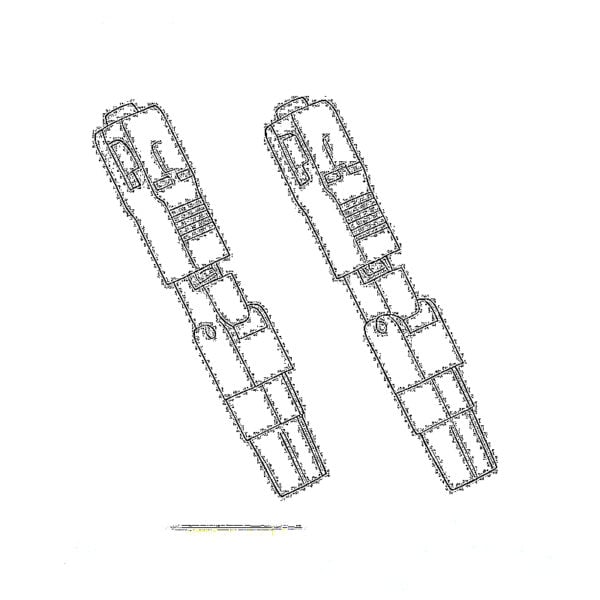

Boucle de fibre optique Câbles optiques et pigtails de fibres

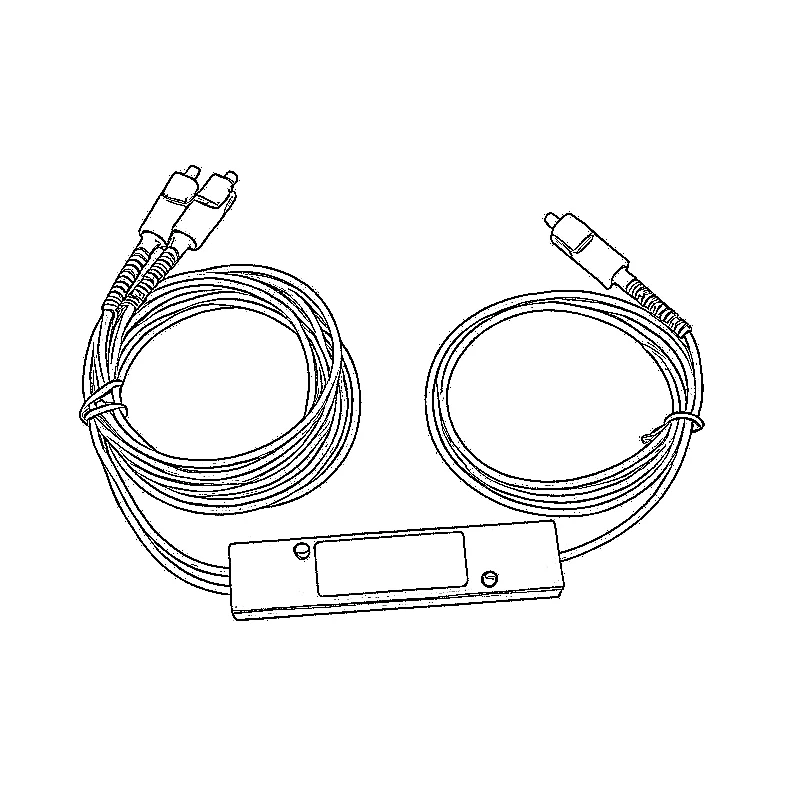

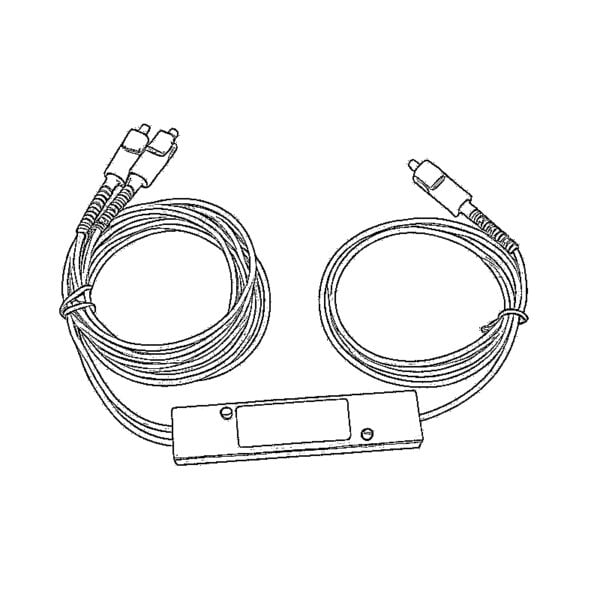

Câbles optiques et pigtails de fibres Répartiteurs optiques et boîtiers répartiteurs

Répartiteurs optiques et boîtiers répartiteurs Connecteurs à bride pour fibres

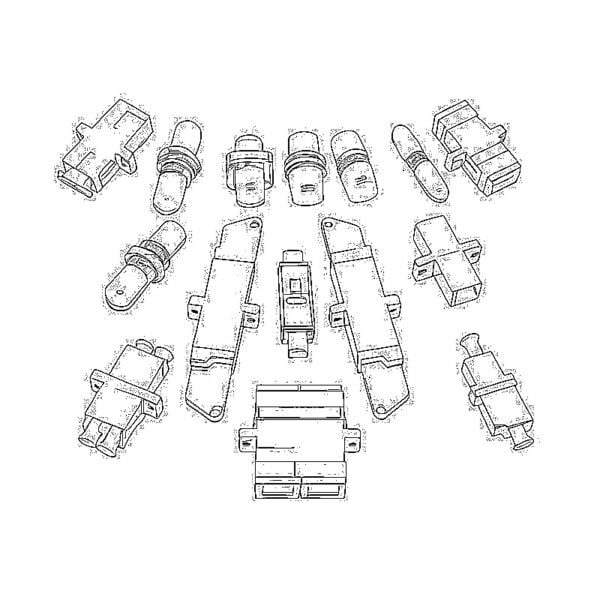

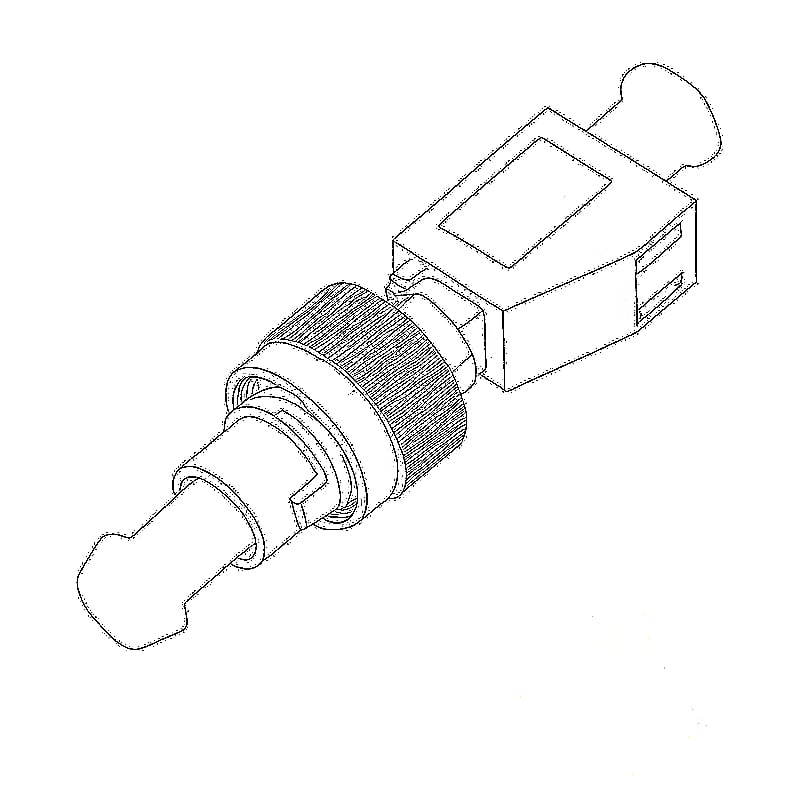

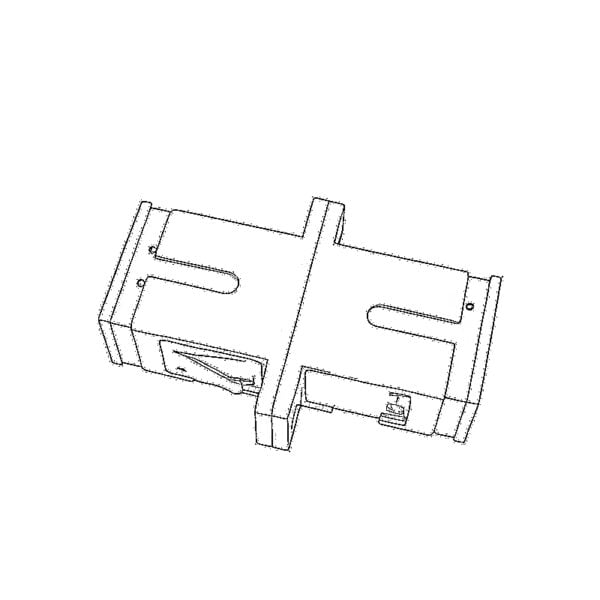

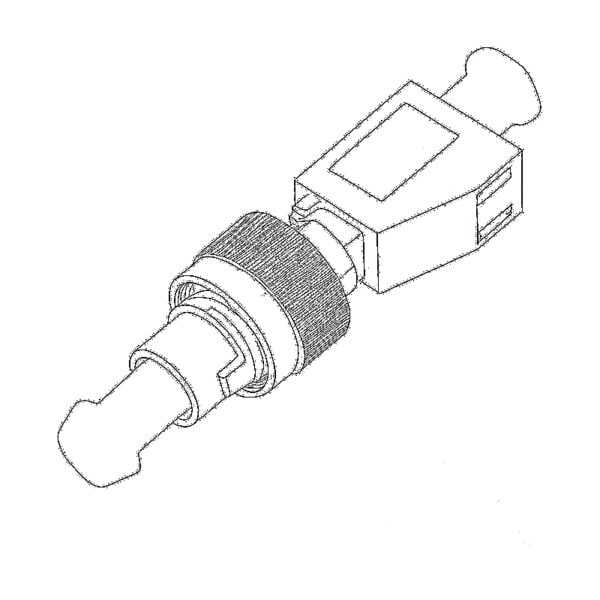

Connecteurs à bride pour fibres Adaptateurs optiques

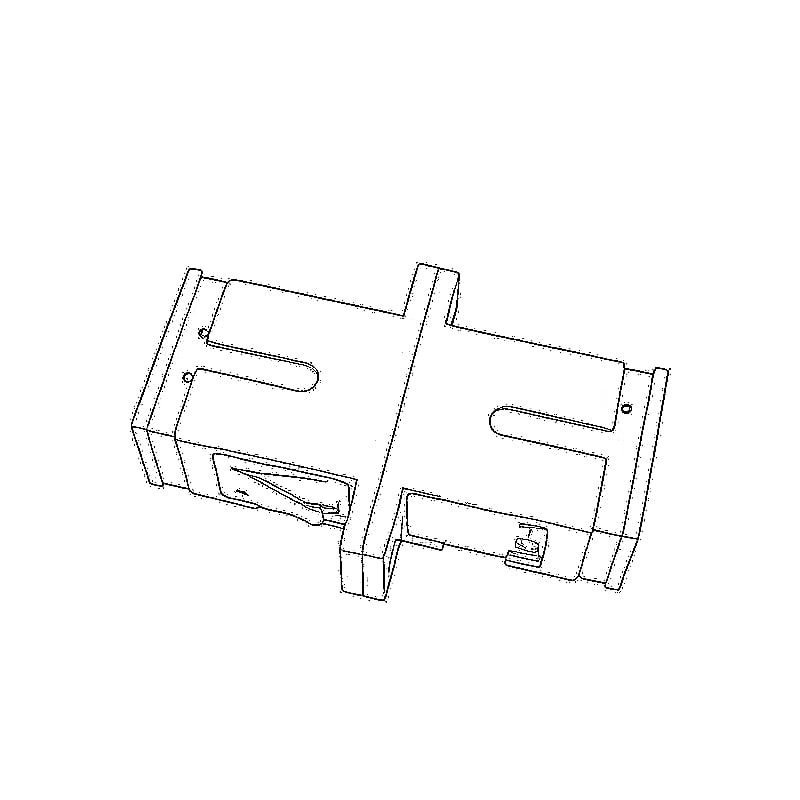

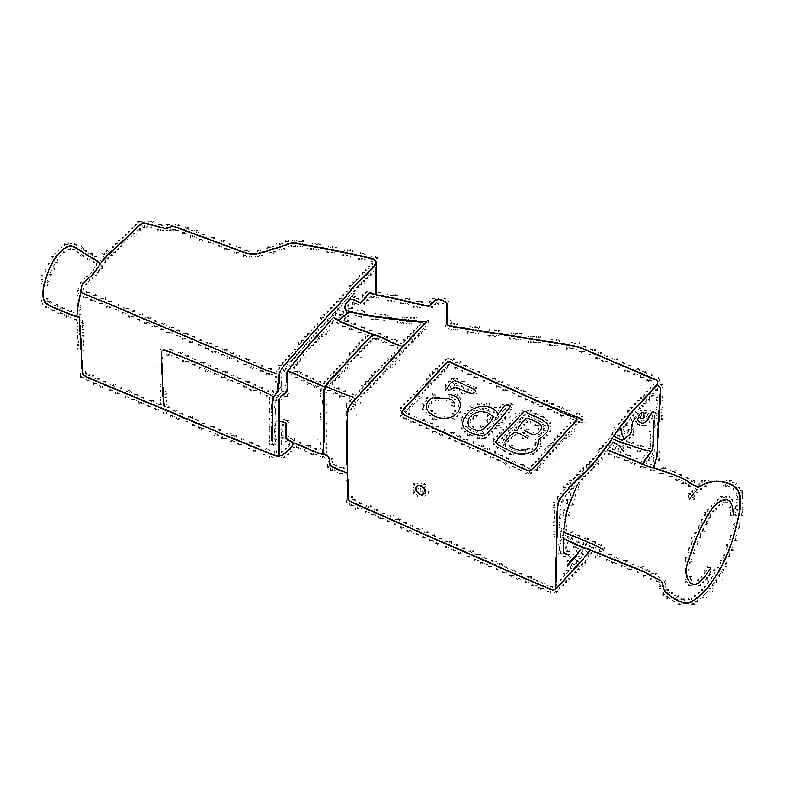

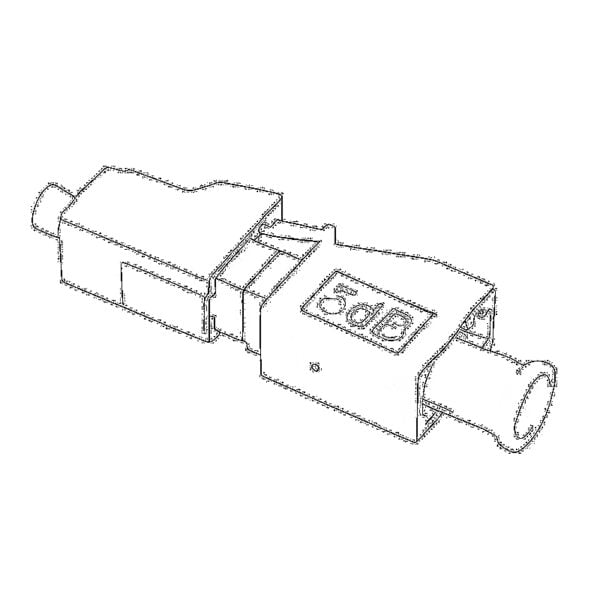

Adaptateurs optiques Atténuateur optique

Atténuateur optique Connecteur rapide et panneau de connexion

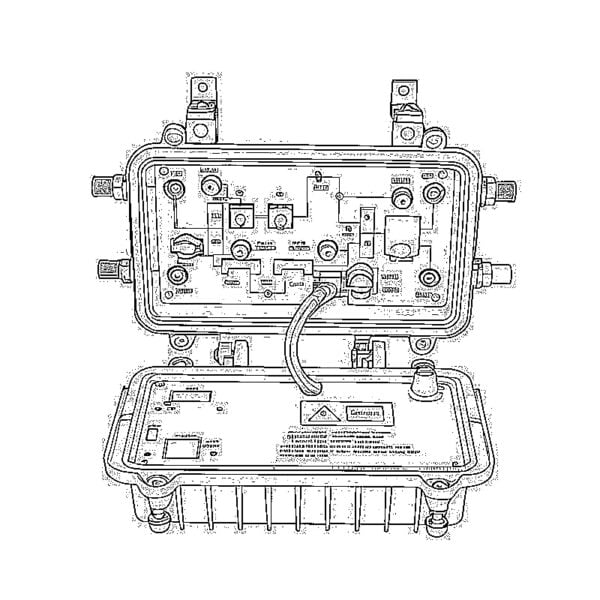

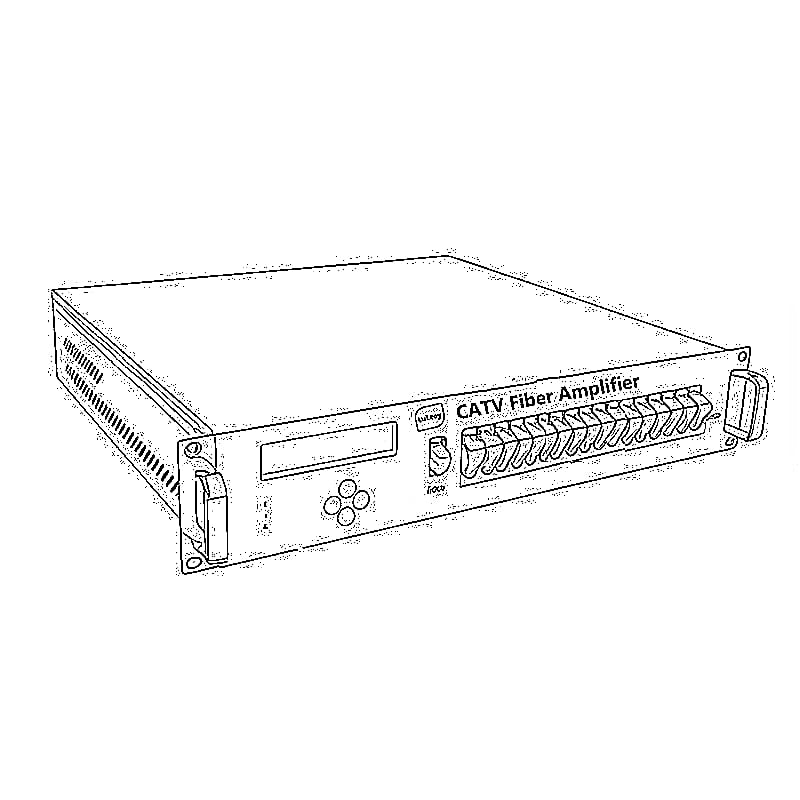

Connecteur rapide et panneau de connexion Amplificateur CATV

Amplificateur CATV Récepteur optique CATV

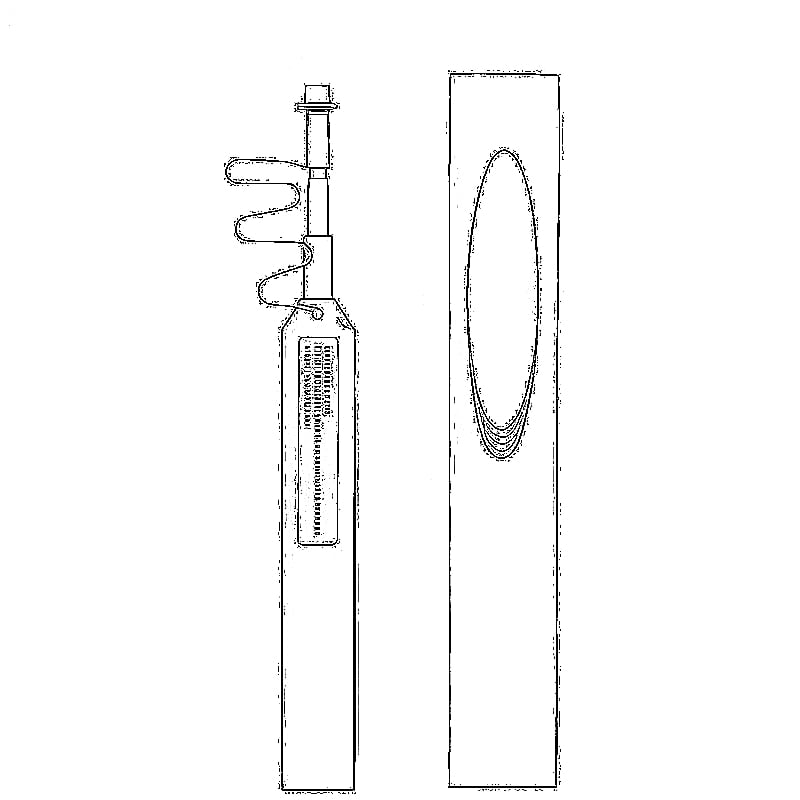

Récepteur optique CATV Localisateur visuel de défauts

Localisateur visuel de défauts OTDR

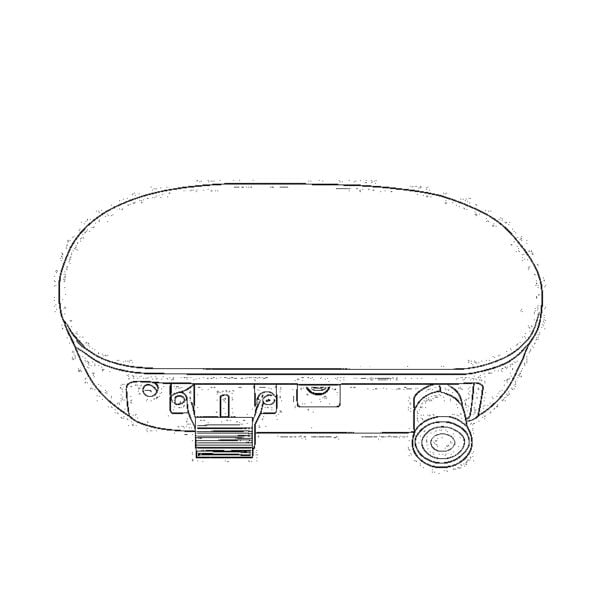

OTDR Mesureur de puissance optique

Mesureur de puissance optique Identificateur de fibre optique

Identificateur de fibre optique Nettoyeurs de fibres optiques

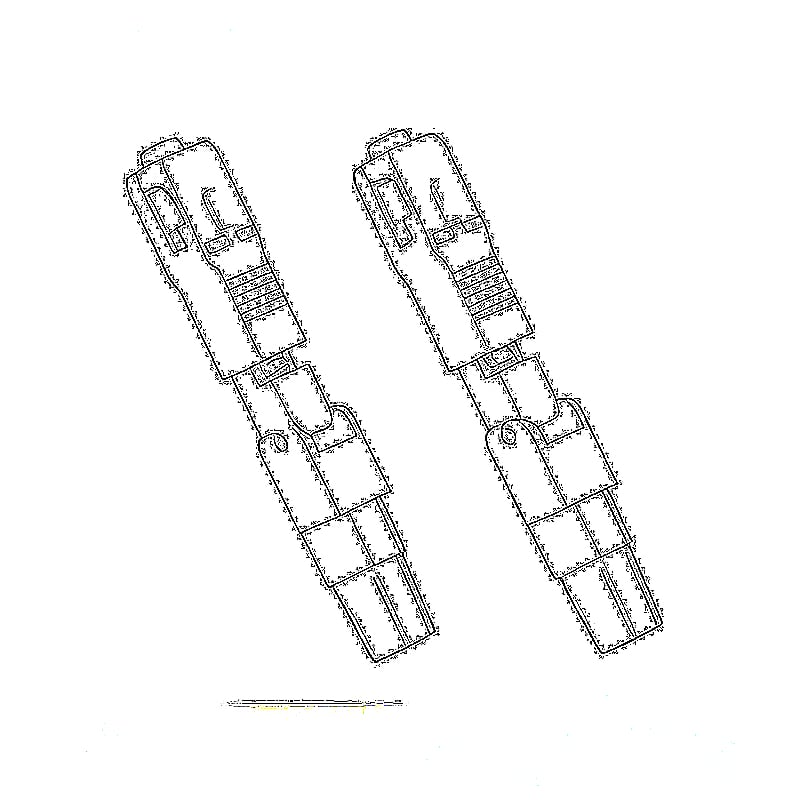

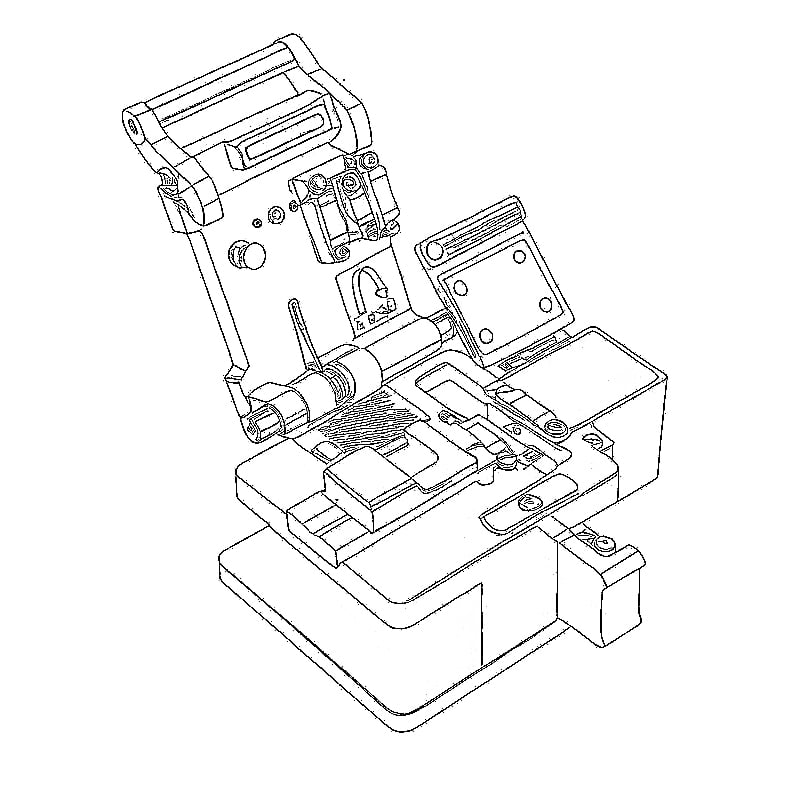

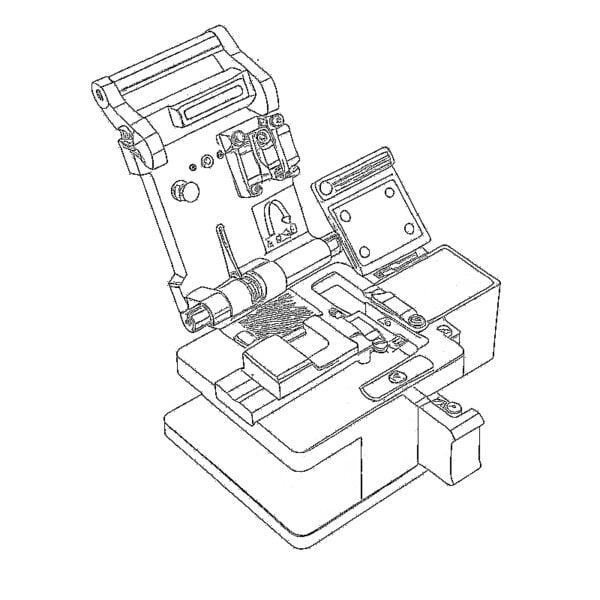

Nettoyeurs de fibres optiques Coupe-fibres et dénudeurs de fibres

Coupe-fibres et dénudeurs de fibres Outils en cuivre

Outils en cuivre