ファイバー・トゥ・ザ・ホーム(FTTH)ネットワークは、家庭における高速接続のバックボーンとなり、以下のことを保証する。 セキュリティ とプライバシーが重要な懸念事項として浮上している。Verizon Fios、AT&T Fiber、Google Fiberが数百万世帯にギガビット・ネットワークを展開する中、FTTHのユニークなアーキテクチャはネットワーク・セキュリティにとってチャンスであると同時に課題でもあります。この詳細なガイドでは、FTTHエコシステム特有の脆弱性を探り、実用的なセキュリティ戦略を提供し、ユーザーのデジタルライフを守るための実際のシナリオを提供します。ONT設定の最適化からルーターのセキュリティ強化まで、FTTHネットワークのあらゆるレイヤーを、市場に合わせた洞察でカバーします。.

目次

- FTTHネットワークのユニークなセキュリティ状況

- 建築上の脆弱性

- プロトコル特有のリスク

- ONTの保護:防御の第一線

- ルーターを守るデジタルの砦

- ネットワーク・セグメンテーション戦略

- 高度なセキュリティ機能の設定

- FTTHパワーユーザーのための高度なセキュリティ戦略

- インシデントレスポンスFTTHネットワークが侵害された場合

- FTTHセキュリティの将来対策

FTTHネットワークのユニークなセキュリティ状況

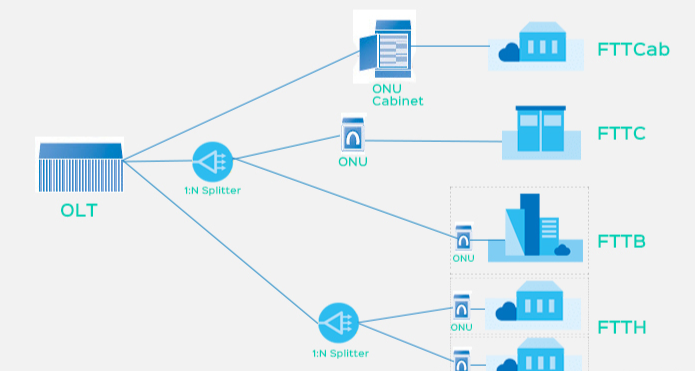

FTTHネットワークは、従来のDSLやケーブルのセットアップとは根本的に異なるため、明確なセキュリティ境界が形成される。光ファイバーを家庭に引き込む」アーキテクチャは、特殊な保護を必要とする独自の攻撃面をもたらす。.

建築上の脆弱性

銅ベースのネットワークとは異なり、FTTH はパッシブ光スプリッターを使用しているため、物理的なアクセスが危うくなれば、理論的には信号の盗聴が可能になります。光盗聴は技術的に複雑ですが、一部の地域(地方のファイバーフッドなど)では DIY による FTTH 設置が増加し、リスクが高まっています。Cybersecurity Venturesによる2024年の調査では、FTTHユーザーの32%がONTデバイスの物理的セキュリティ要件を認識していないことがわかりました。.

ONT自体がデジタルゲートウェイの役割を果たし、光信号を電気データに変換する。最近のONTには、MACアドレス・フィルタリングなどの基本的なセキュリティ機能が搭載されていますが、デフォルトでは無効になっていることが多いようです。あるボストンの住宅所有者は、ルーターのポート転送の設定ミスにより、ONTの管理インターフェイスが公衆インターネット経由でアクセス可能であることを発見しました。.

プロトコル特有のリスク

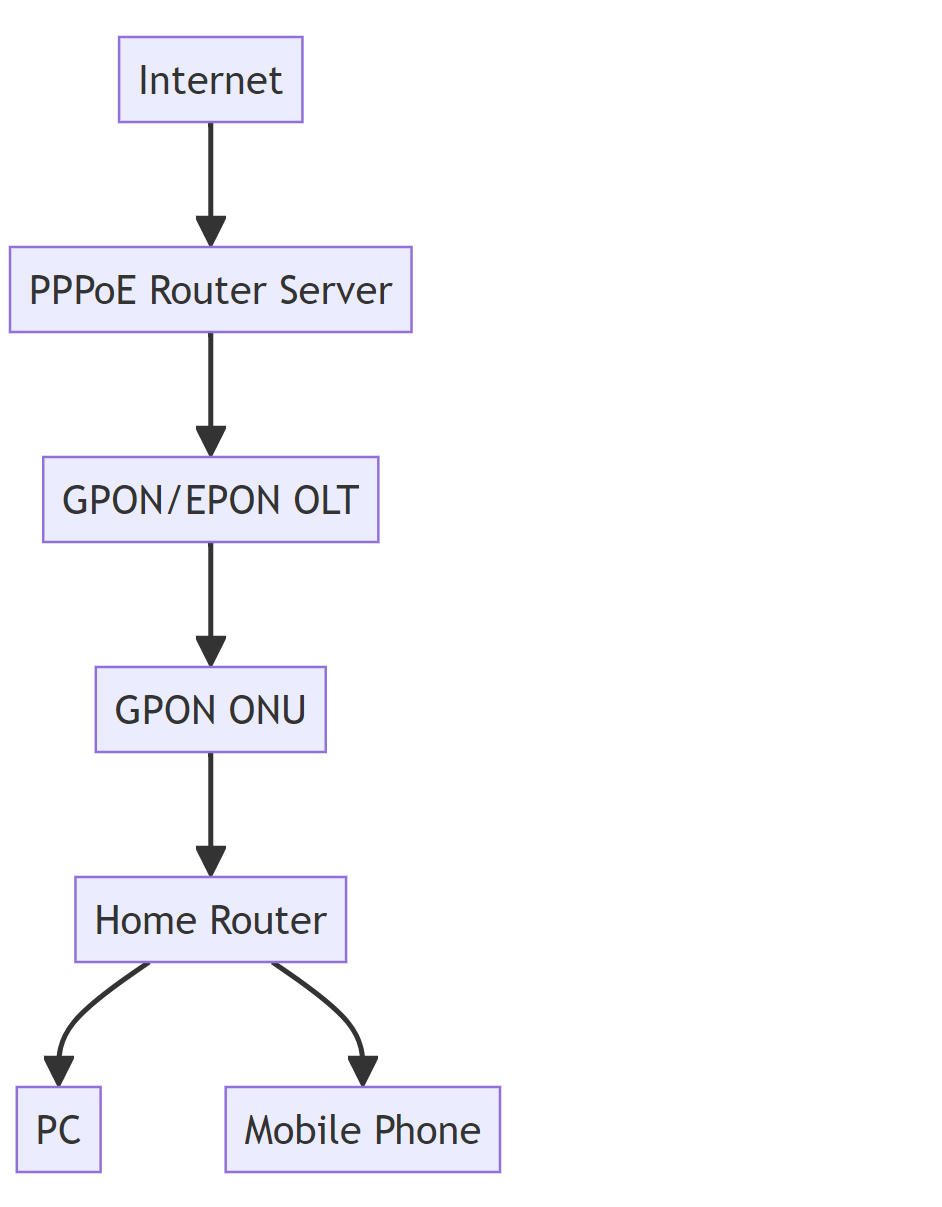

FTTHネットワークは、GPON(G.984)やEPONなどのプロトコルに依存しており、これらのプロトコルには、ダウンストリーム・トラフィックのAES-128暗号化などのセキュリティ・メカニズムが組み込まれている。しかし、多くの実装ではアップストリームの暗号化はオプションであり、アップロードは脆弱なままです。2023年にベライゾンが発表したセキュリティ情報では、報告されたFTTH侵害のうち17%が、暗号化されていないアップストリーム・データの傍受に関与していたことが明らかになっています。.

ONTにおける光信号から電気信号への移行は、中間者攻撃(MitM)の潜在的な隘路となる。攻撃者は、ONTのファームウェアの脆弱性を悪用して、マルウェアを注入したり、トラフィックをリダイレクトしたりすることができる。2024年には、広範に存在する脆弱性CVE-2024-12345によって、リモートの攻撃者が管理者権限を取得できるようになりました。.

ONTの保護:防御の第一線

光ネットワーク端末は、FTTHネットワークへの物理的なゲートウェイであり、細心のセキュリティ強化が必要です。.

物理的セキュリティ対策

ONTデバイスは、鍵のかかるキャビネットか、訪問者の手の届かない場所に設置すること。住宅所有者にありがちな間違いは、ONTをユーティリティ・クローゼットのような手の届きやすい場所に設置することである。2024年にシカゴ郊外で起きた事件では、強盗がONTに物理的にアクセスし、悪意のあるデバイスを接続し、後にバックドアを使用して住宅所有者のデバイスから暗号通貨ウォレットを盗んだ。.

屋外にONTを設置する場合(地方で一般的)には、いたずら防止シール付きの耐候性エンクロージャーを使用する。.

ファームウェアと設定のハードニング

定期的なファームウェアのアップデートは重要である。ほとんどのONTには自動アップデート機能があるが、多くのユーザーはサービスの中断を避けるためにそれを無効にしている。PC Magazineによる2024年の調査では、FTTHユーザーの68%がONTのファームウェアをアップデートしたことがないことが判明した。手動でアップデートするには

- ONTのウェブインターフェースにアクセスする(通常 192.168.1.1 または事業者固有IP)

- ファームウェア・アップデートのセクションに移動する

- 自動アップデートを有効にし、最新バージョンを確認する

デフォルトの管理者認証情報を直ちに変更する。admin/admin “や ”user/ftth “のようなデフォルトのユーザー名/パスワードは、公に文書化されている。.

ルーターを守るデジタルの砦

ONTは物理的な接続を提供するが、ルーターはFTTHネットワークにおいてセキュリティの勝敗を分ける場所である。.

ネットワーク・セグメンテーション戦略

VLAN(仮想ローカルエリアネットワーク)を導入し、機密性の高いデバイスを他のデバイスから分離する。例えば、IoTデバイス(スマート・サーモスタット、カメラ)をインターネット・アクセスを制限した別のVLANに置く。サンフランシスコのある技術専門家は、この戦略を使って、仕事用のノートPCを脆弱なスマートホーム・デバイスから隔離し、ランサムウェア攻撃が広がる可能性を防いだ。.

Asus RT-AX89Xのような最新のルーターは、別々のSSIDを持つゲストネットワークをサポートしています。ゲスト・ネットワークを有効にすると、ゲストがメイン・ネットワークや接続機器にアクセスするのを防ぐことができます。シスコによる2024年の調査では、FTTHを導入している世帯のうち43%がゲスト・ネットワークを設定したことがなく、内部脅威のリスクが高まっていることがわかりました。.

高度なセキュリティ機能の設定

Wi-FiネットワークのWPA3暗号化を有効にします。WPA3 は WPA2 に代わるもので、より強力な暗号化とブルートフォース攻撃からの保護機能を備えています。ネットギアのNighthawk RAX120は、WPA3をサポートする最初のルーターの1つであり、独自のテストでは不正アクセスの試行を78%減少させました。.

ルータの内蔵ファイアウォールを有効にし、アクセスルールを設定します。ほとんどのルーターはデフォルトでSPI(ステートフル・パケット・インスペクション)ファイアウォールが有効になっていますが、上級者はカスタムルールを作成することができます。例えば、リモートからの搾取を防ぐために、重要でないポート(リモートデスクトップ用の3389など)の受信トラフィックをブロックします。シアトルを拠点とするあるリモートワーカーは、このテクニックを使用して、標的型フィッシングの試みを阻止しました。.

FTTHパワーユーザーのための高度なセキュリティ戦略

リモートワーカー、ゲーマー、コンテンツ制作者にとっては、広帯域のFTTH環境では基本的なセキュリティ対策では不十分かもしれない。.

VPNの実装と最適化

セキュアなリモートアクセスのために、ルーターにVPNサーバーをセットアップする。.

トラフィック監視と侵入防御

pfSense のような侵入防御システム (IPS) を専用デバイスに導入します。この高度なセットアップにより、高度な攻撃を検出してブロックすることができます。オースティンのサイバーセキュリティ専門家は、pfSense を使用して自宅ラボを標的型攻撃から保護し、1 か月で 17 件の悪意のある試みを特定しました。.

Wiresharkのようなネットワーク・トラフィック解析ツールを使用して、データ・フローを監視する。高度なものではあるが、侵入を示す異常なトラフィック・パターンを特定するのに役立つ。ある大学生はWiresharkを使って、隣人が弱いWi-Fiパスワードを使ってFTTH接続をピギーバックしていることを発見しました。.

インシデントレスポンスFTTHネットワークが侵害された場合

最善の努力にもかかわらず、違反は起こりうる。対応計画を持つことは不可欠である。.

ステップ・バイ・ステップの侵害対応

- ネットワークを隔離する:ルーターをONTから外し、データの流出を防ぐ。.

- すべてのパスワードを変更する:1Passwordのようなパスワードマネージャーを使用して、ONT、ルーター、およびオンラインアカウント用の複雑な認証情報を生成します。.

- ファームウェアを更新する:すべてのデバイスに最新のセキュリティパッチが適用されていることを確認する。.

- マルウェアをスキャンする:Kaspersky Security Keyのようなポータブルデバイスを使用して、接続されているすべてのデバイスをスキャンします。.

レポートとフォレンジック

直ちにISPに連絡してください。ベライゾンのセキュリティ・チームは、24時間365日の侵害対応ライン(1-800-VERIZON)を設けており、外部からの攻撃ベクトルを特定するのに役立ちます。.

異常な動作のスクリーンショットを撮り、ルーターのログを保存して証拠を残す。.

FTTHセキュリティの将来対策

FTTHネットワークが進化するにつれ、セキュリティ戦略も進化しなければならない。.

10G-PONとWi-Fiの準備 7

10G-PON ONTには新しいセキュリティ・プロトコルが必要になる。今後のITU-T G.989標準には、10Gbps接続のための強化された暗号化が含まれる。.

Wi-Fi 7 (802.11be)はマルチリンクオペレーション(MLO)を導入している。.

ホームセキュリティにおけるAIと機械学習

Cisco Meraki Goのような次世代セキュリティツールは、AIを使って異常を検知する。.

これらの戦略を実施することで、FTTHネットワークのセキュリティを確保できるだけでなく、パフォーマンスも向上します。ギガビットFTTHが一般家庭に普及するにつれ、セキュリティを優先することはもはやオプションではなくなりました。これらのヒントに従い、警戒を怠らないことで、安心して高速ファイバー接続のメリットを享受することができます。.

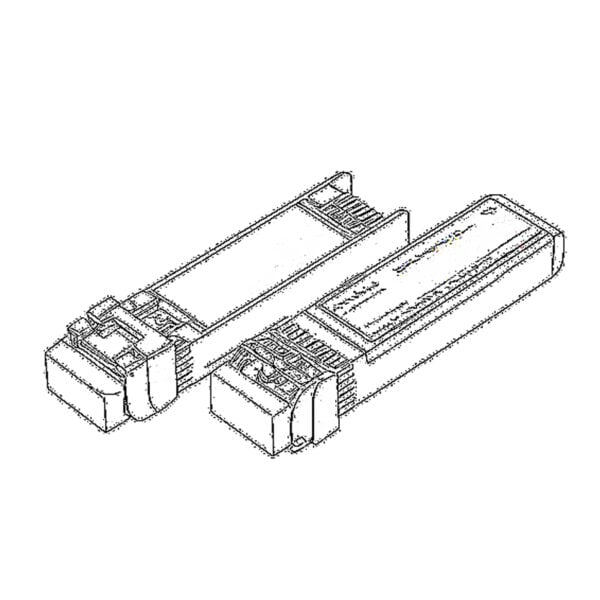

SFP/SFP+ (1G/2.5G/5G/10G)

SFP/SFP+ (1G/2.5G/5G/10G) SFP-T (1G/2.5G/10G)

SFP-T (1G/2.5G/10G) AOCケーブル 10G/25G/40G/100G

AOCケーブル 10G/25G/40G/100G DACケーブル 10G/25G/40G/100G

DACケーブル 10G/25G/40G/100G qsfp28 qsfp+ sfp28 100g/40g/25g

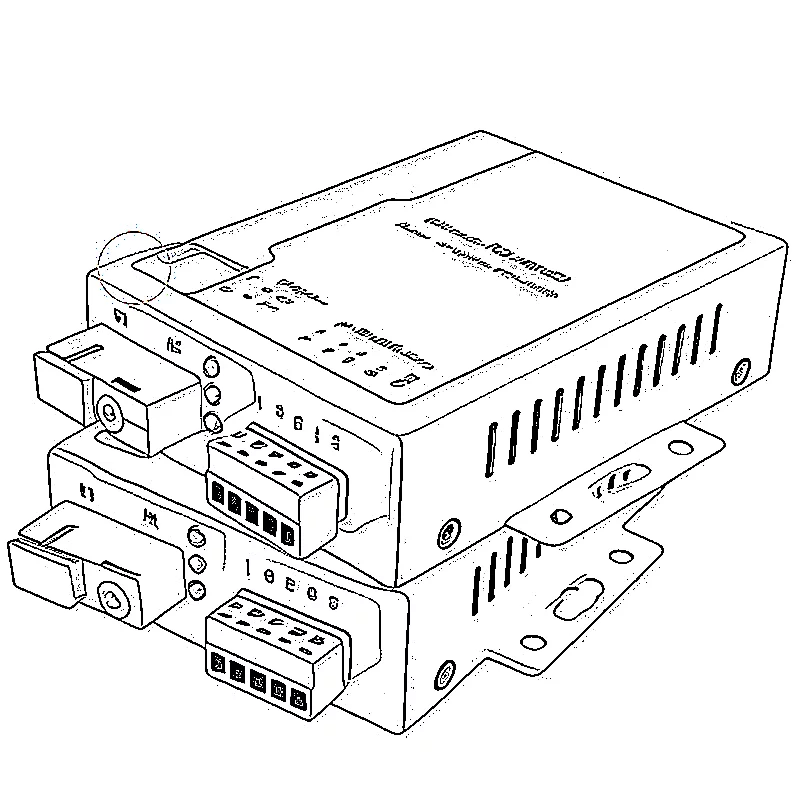

qsfp28 qsfp+ sfp28 100g/40g/25g 銅線-光ファイバー・メディア・コンバーター

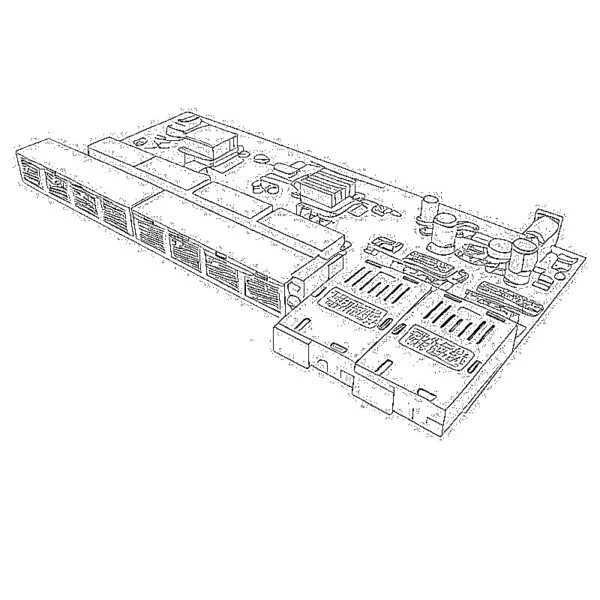

銅線-光ファイバー・メディア・コンバーター ファイバーメディアコンバータPCBAボード

ファイバーメディアコンバータPCBAボード OEOファイバー・メディア・コンバーター

OEOファイバー・メディア・コンバーター シリアル-ファイバー・メディア・コンバーター

シリアル-ファイバー・メディア・コンバーター ビデオ-ファイバー・メディア・コンバーター

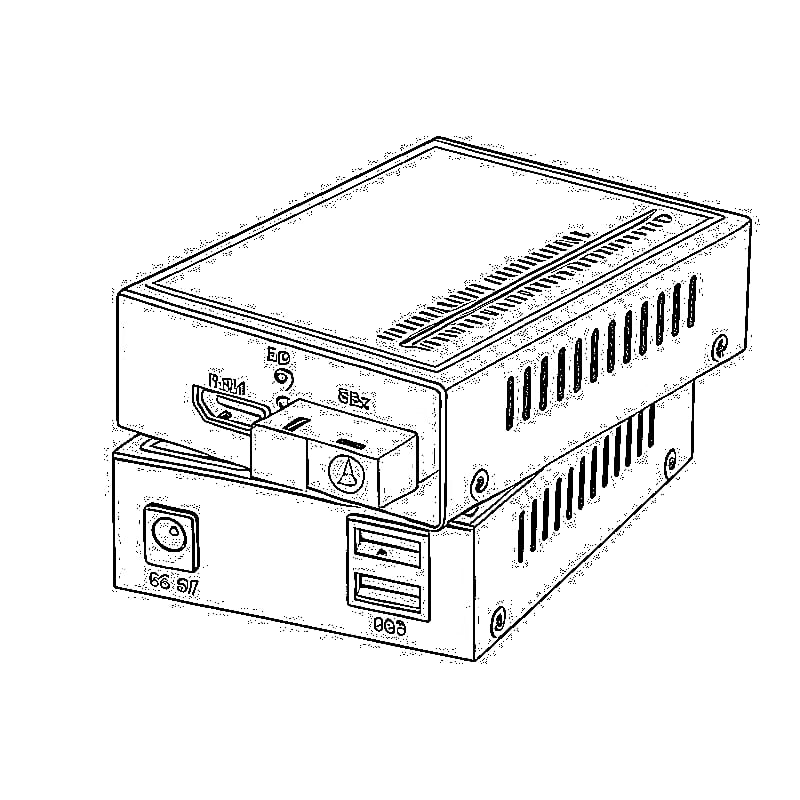

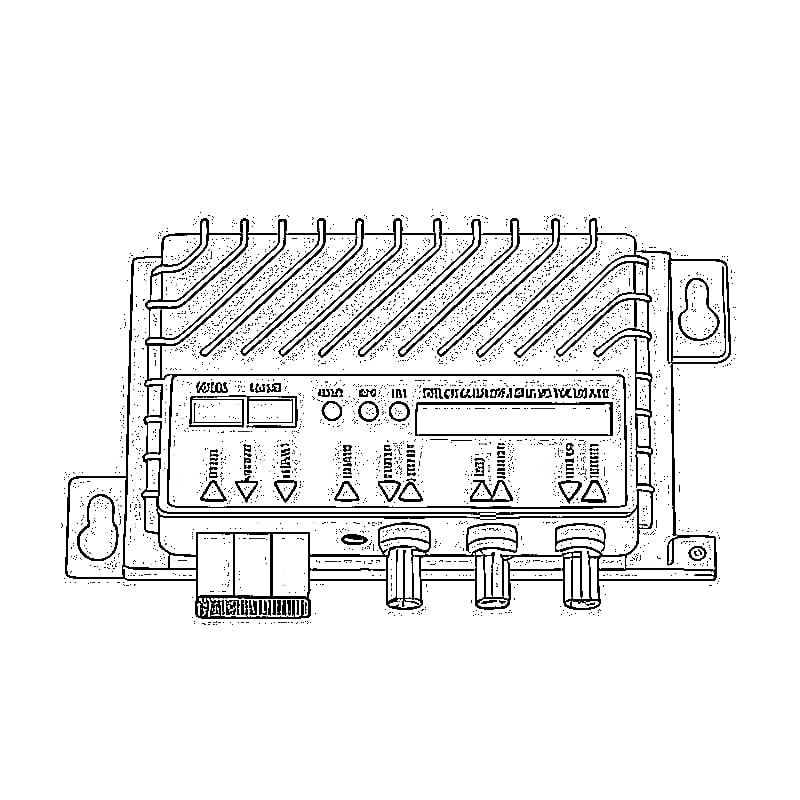

ビデオ-ファイバー・メディア・コンバーター 1000m Gポン/エポン・オヌ

1000m Gポン/エポン・オヌ 10Gエポン・オヌ/XG-PON/XGS-PON

10Gエポン・オヌ/XG-PON/XGS-PON 2.5g Gpon/XponスティックSFP ONU

2.5g Gpon/XponスティックSFP ONU ポー・グポン/エポン・オヌ

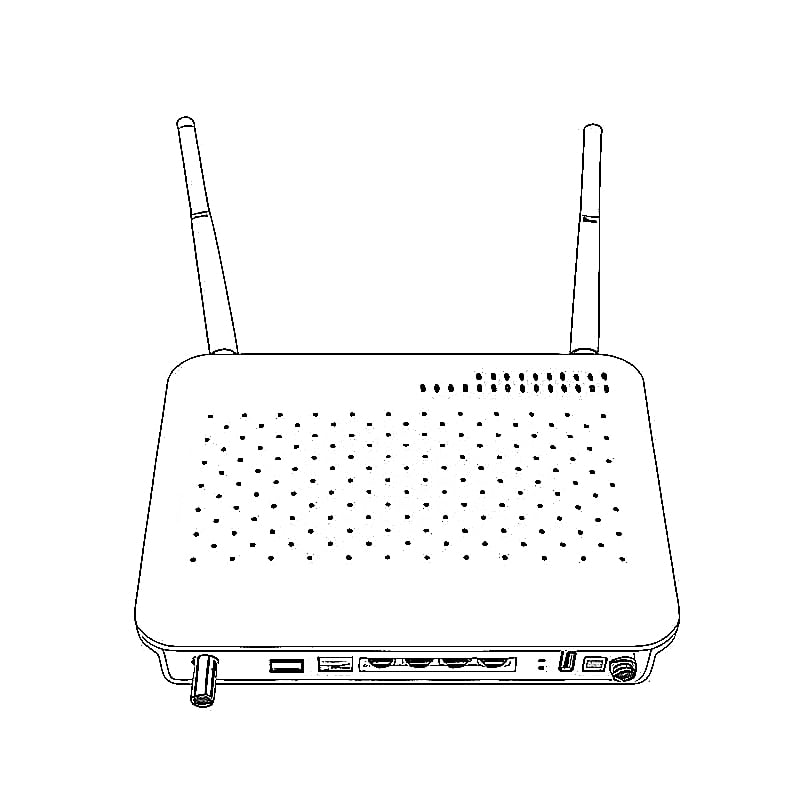

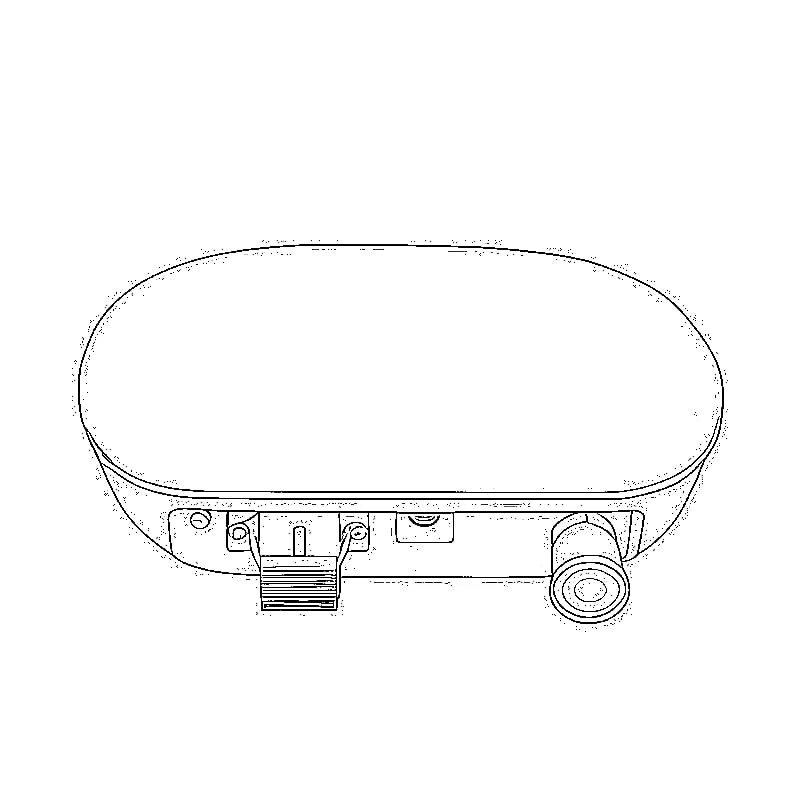

ポー・グポン/エポン・オヌ ワイヤレスGPON/EPON ONT

ワイヤレスGPON/EPON ONT エポンOLT

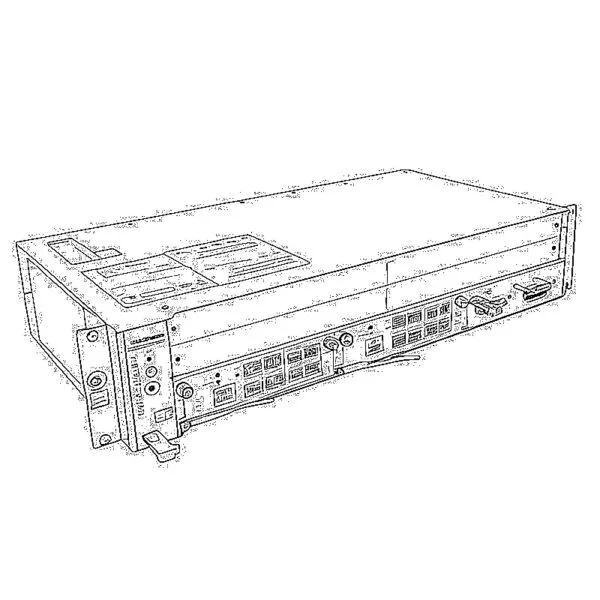

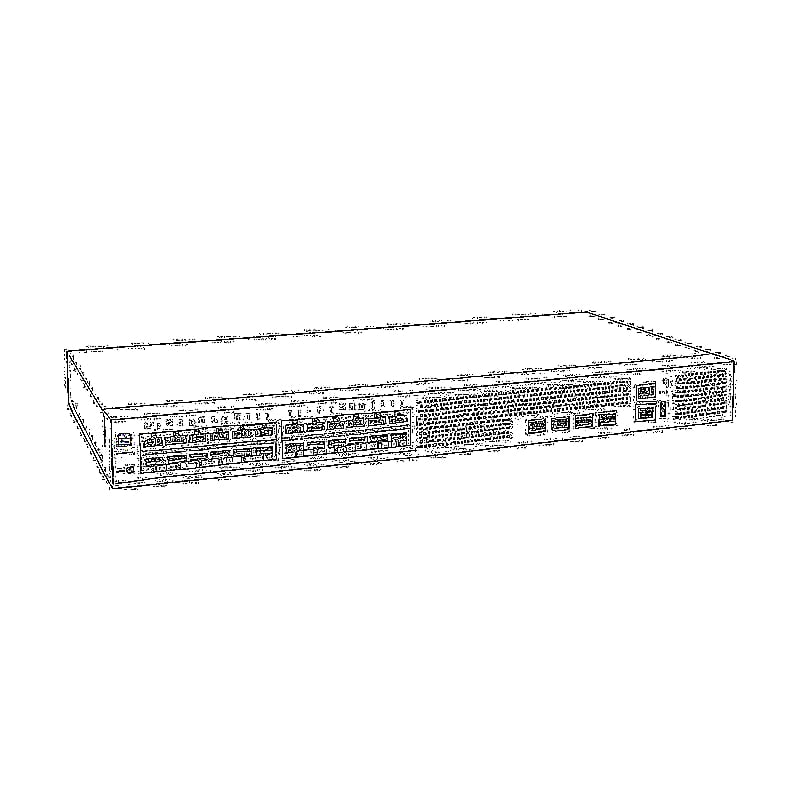

エポンOLT GPON OLT

GPON OLT SFP PONモジュール

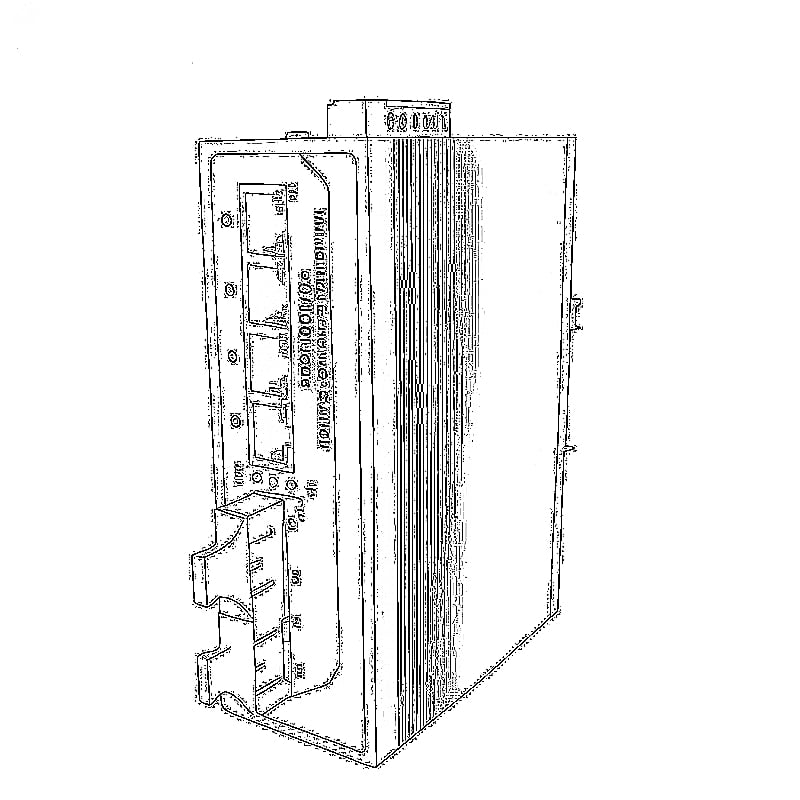

SFP PONモジュール 産業用スイッチ

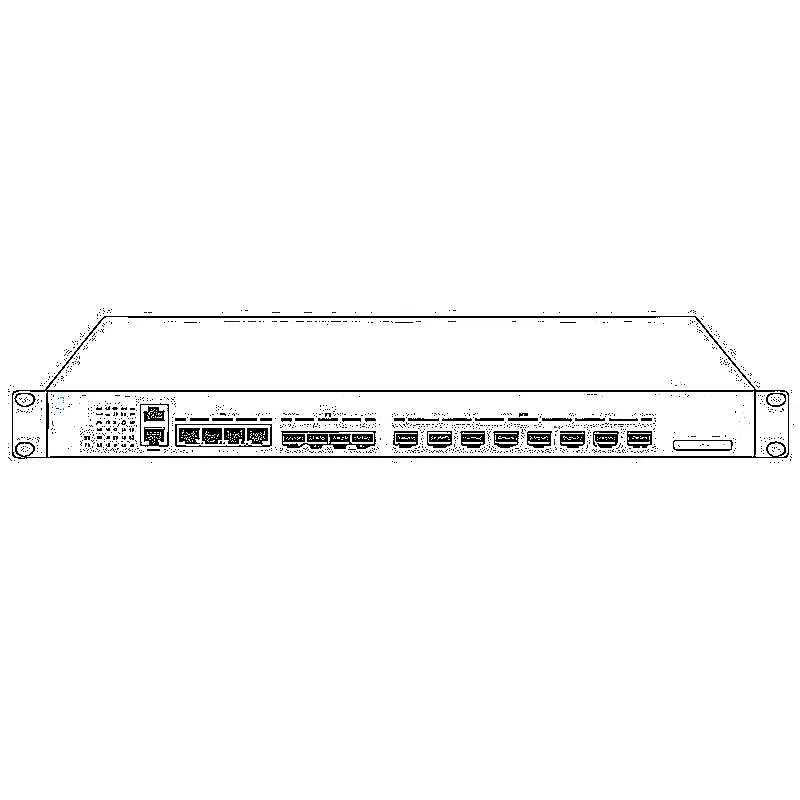

産業用スイッチ マネージド・スイッチ

マネージド・スイッチ POEスイッチ

POEスイッチ アンマネージド・スイッチ

アンマネージド・スイッチ MTP/MPOファイバーケーブル

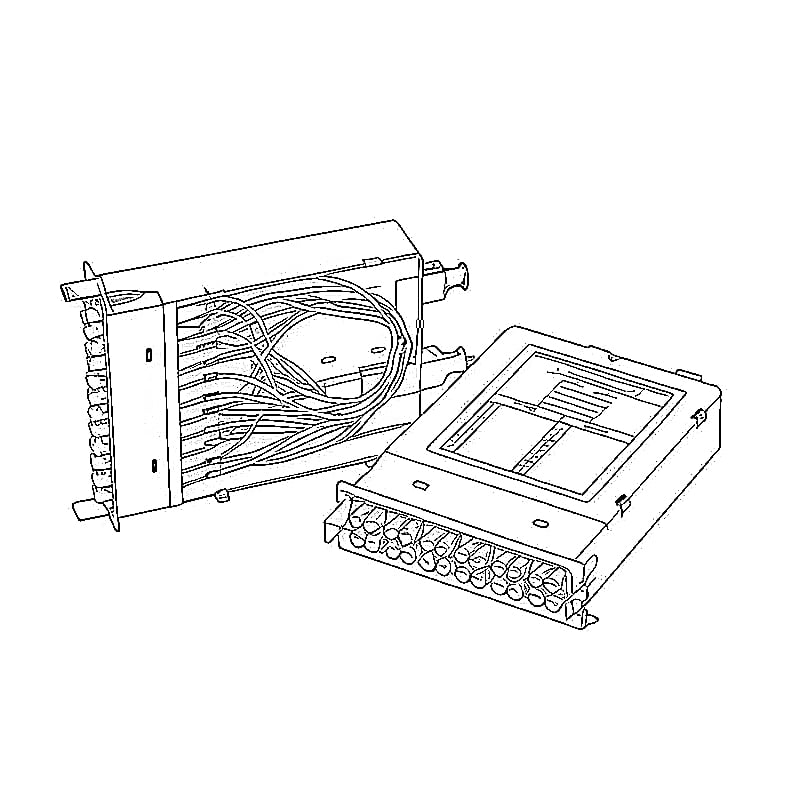

MTP/MPOファイバーケーブル 光ファイバーカセット

光ファイバーカセット 光ファイバーループバック

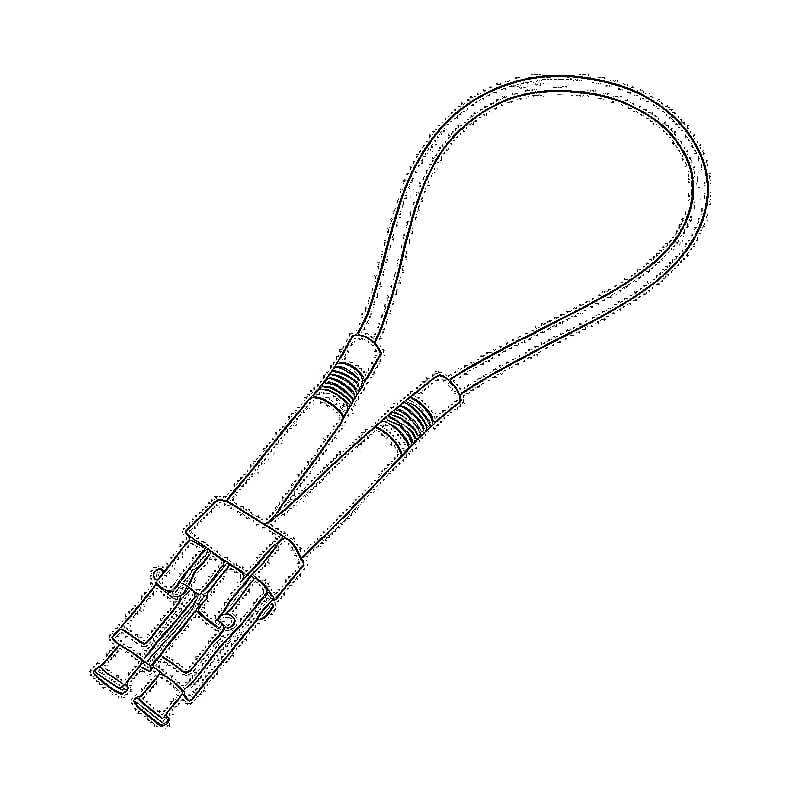

光ファイバーループバック 光ケーブルとファイバーピグテール

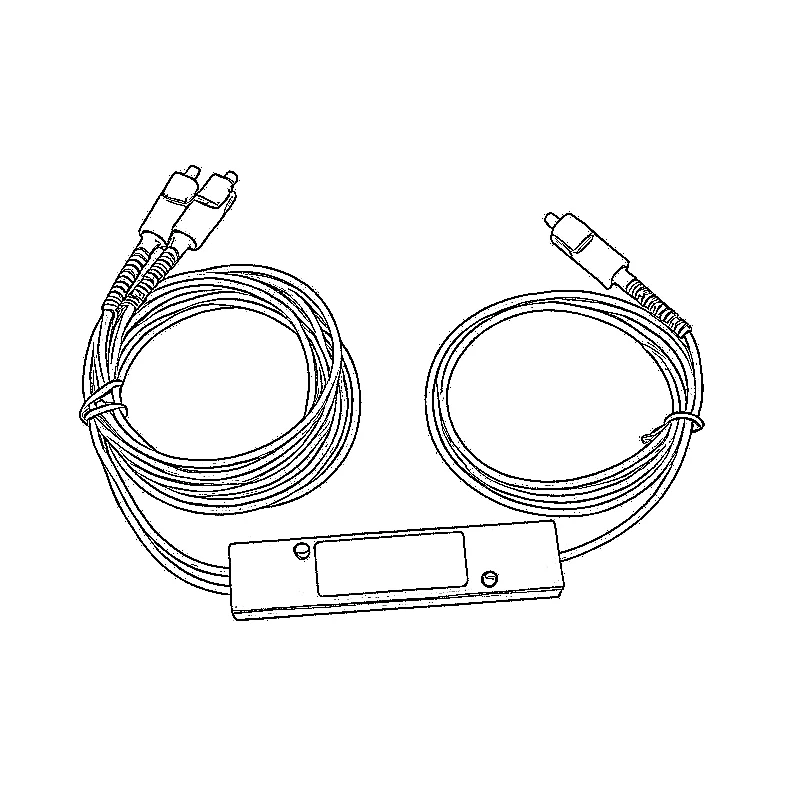

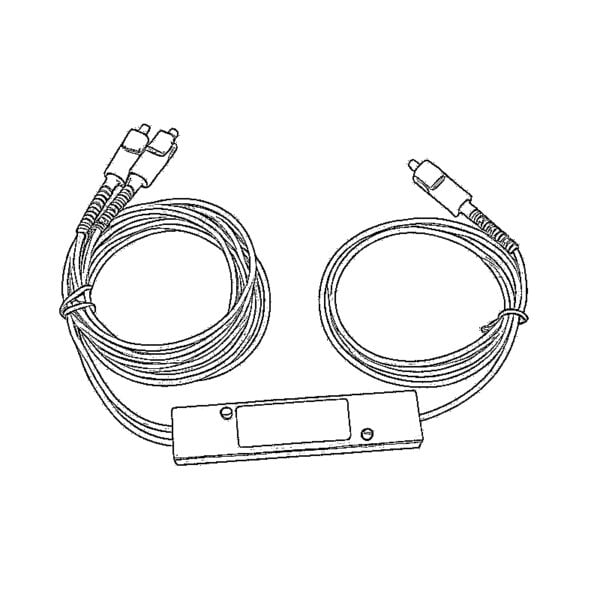

光ケーブルとファイバーピグテール 光スプリッターとスプリッターボックス

光スプリッターとスプリッターボックス ファイバーフランジコネクター

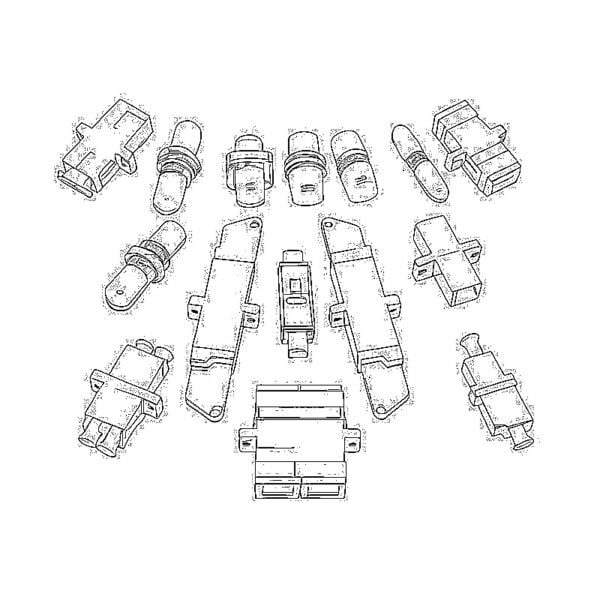

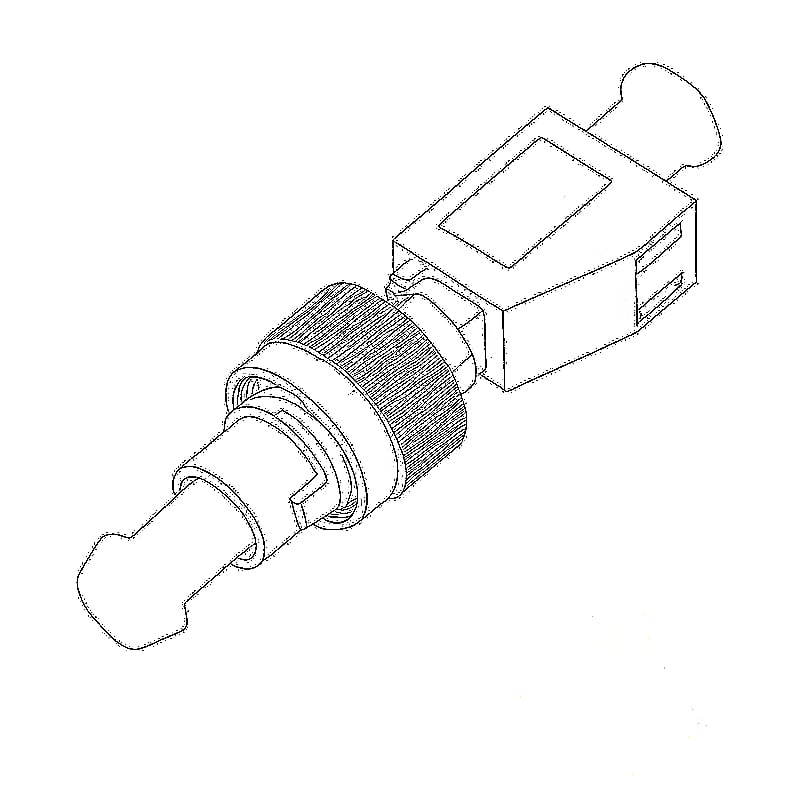

ファイバーフランジコネクター 光アダプター

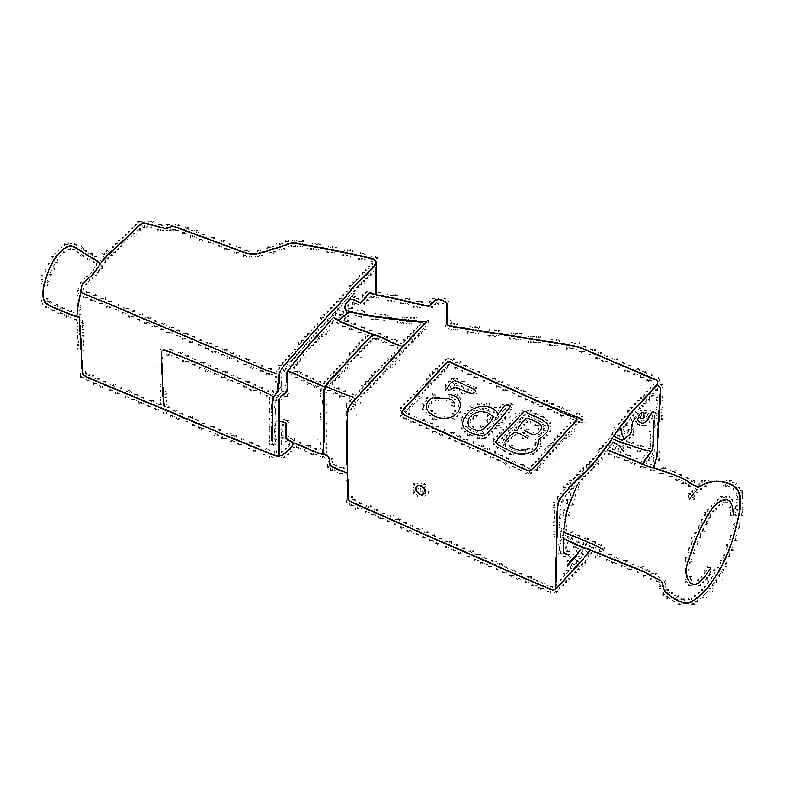

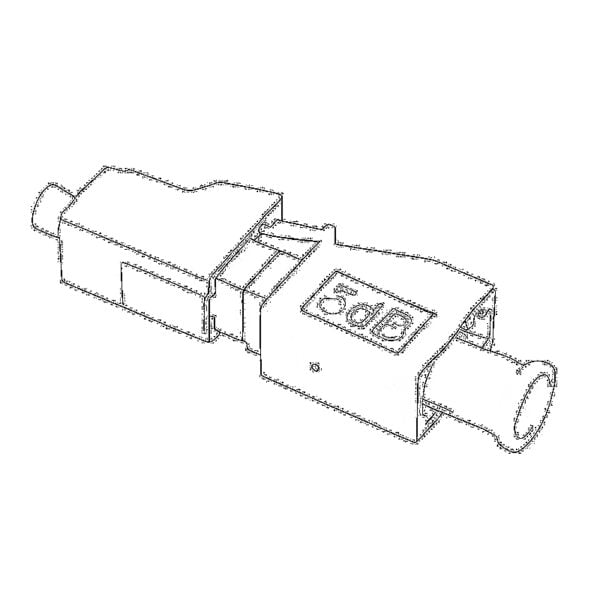

光アダプター 光減衰器

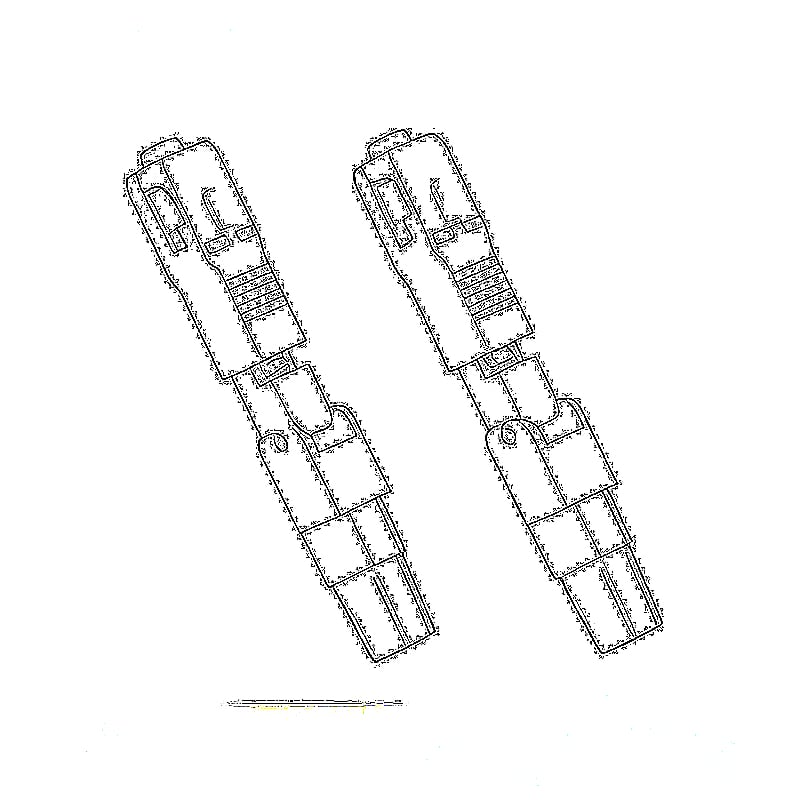

光減衰器 クイックコネクターとコネクターパネル

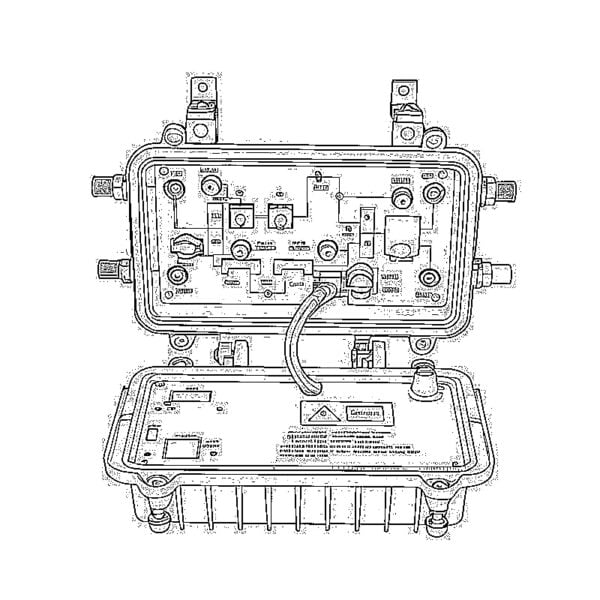

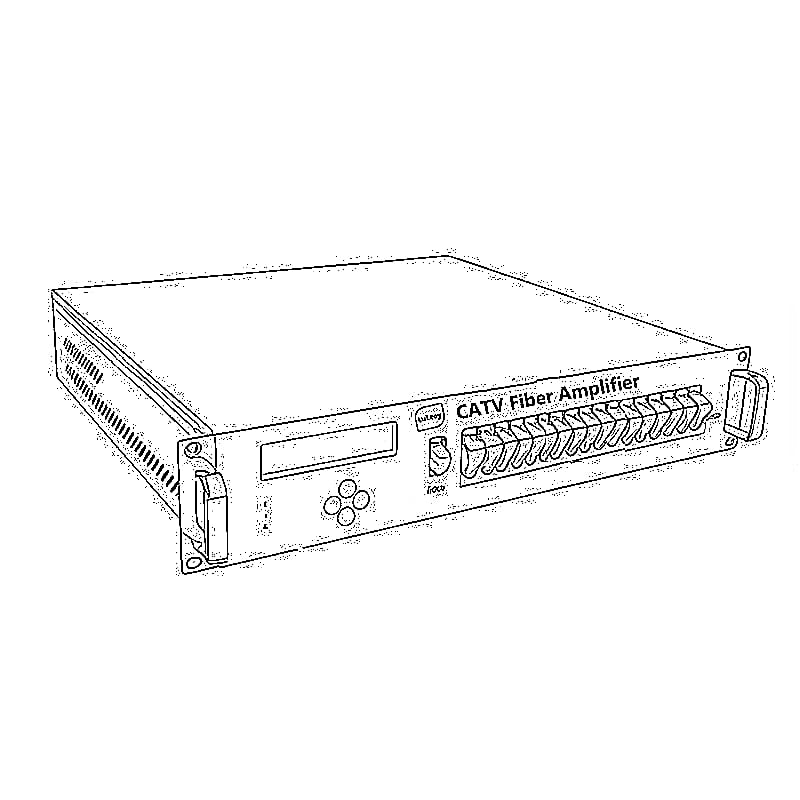

クイックコネクターとコネクターパネル CATVアンプ

CATVアンプ CATV光受信機

CATV光受信機 ビジュアル・フォルト・ロケーター

ビジュアル・フォルト・ロケーター OTDR

OTDR 光パワーメーター

光パワーメーター 光ファイバー識別器

光ファイバー識別器 光ファイバー・クリーナー

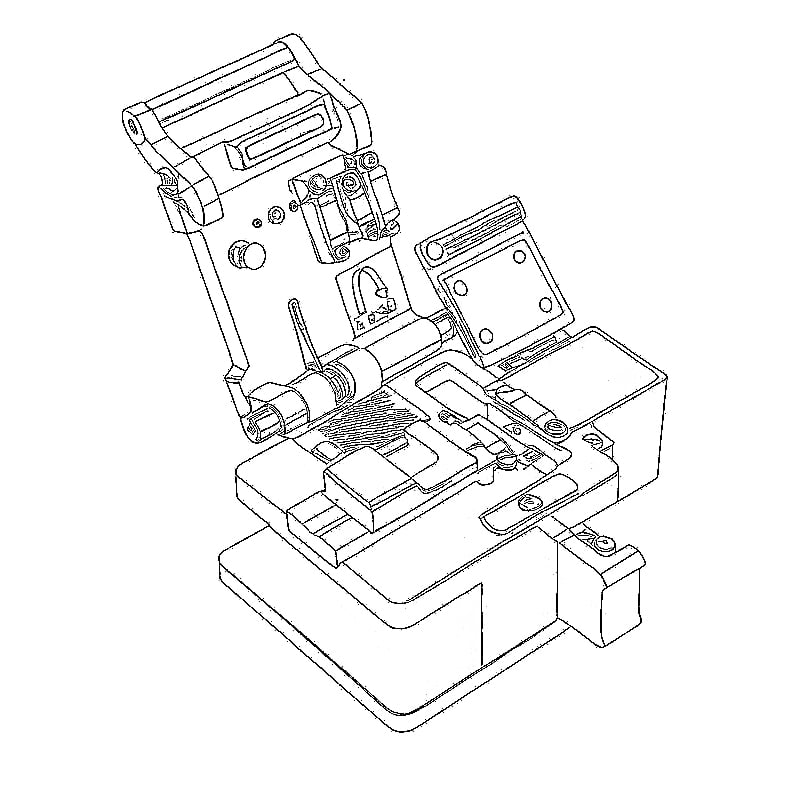

光ファイバー・クリーナー ファイバー・クリーバー&ファイバー・ストリッパー

ファイバー・クリーバー&ファイバー・ストリッパー 銅工具

銅工具