Como o Fiber to the Home (FTTH) se tornam a espinha dorsal da conectividade de alta velocidade nas residências, garantindo a Segurança A segurança e a privacidade desses sistemas surgiram como uma preocupação fundamental. Com a Verizon Fios, a AT&T Fiber e a Google Fiber implantando redes gigabit em milhões de residências, a arquitetura exclusiva do FTTH apresenta oportunidades e desafios para a segurança da rede. Este guia detalhado explorará as vulnerabilidades específicas dos ecossistemas FTTH, fornecerá estratégias de segurança acionáveis e oferecerá cenários do mundo real para ajudar os usuários a proteger suas vidas digitais. Desde a otimização das configurações de ONT até o fortalecimento da segurança do roteador, cobriremos todas as camadas da sua rede FTTH com insights adaptados ao mercado.

Sumário

- O cenário de segurança exclusivo das redes FTTH

- Vulnerabilidades arquitetônicas

- Riscos específicos do protocolo

- Protegendo a ONT: a primeira linha de defesa

- Fortalecendo seu roteador: O bastião digital

- Estratégias de segmentação de rede

- Configuração de recursos avançados de segurança

- Estratégias avançadas de segurança para usuários avançados de FTTH

- Resposta a incidentes: Quando sua rede FTTH é comprometida

- Segurança FTTH à prova de futuro

O cenário de segurança exclusivo das redes FTTH

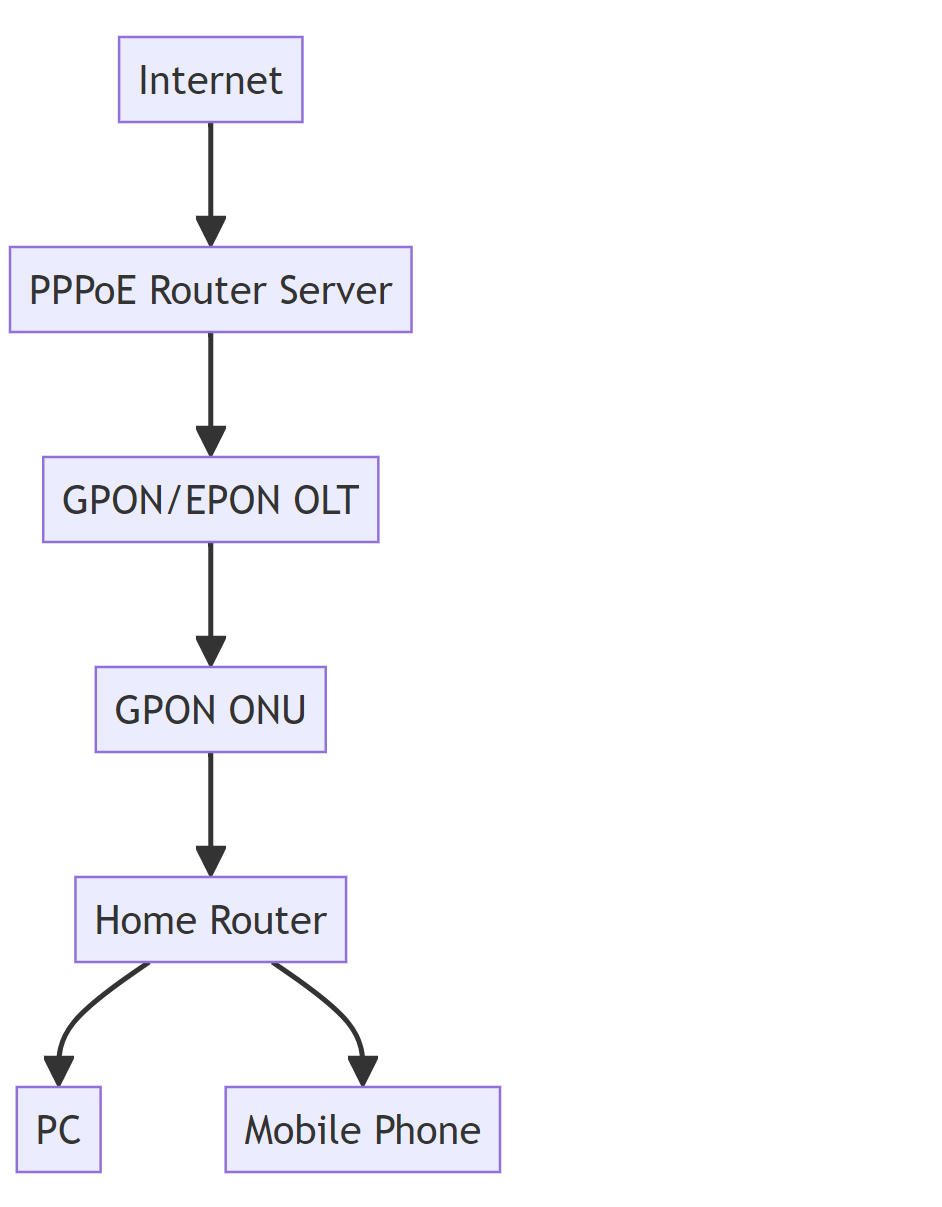

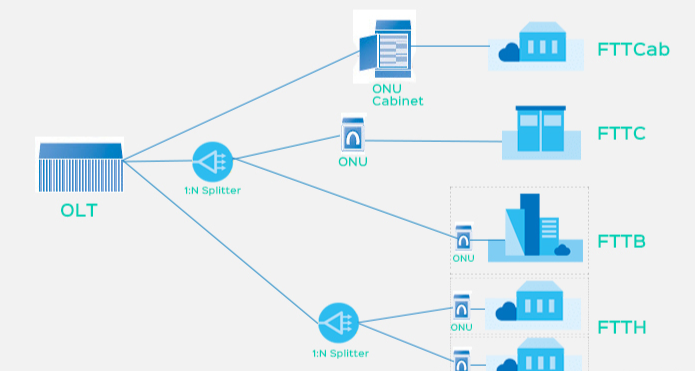

As redes FTTH diferem fundamentalmente das configurações tradicionais de DSL ou cabo, criando um perímetro de segurança distinto. A arquitetura de "fibra óptica até a residência" apresenta superfícies de ataque exclusivas que exigem proteção especializada.

Vulnerabilidades arquitetônicas

Ao contrário das redes baseadas em cobre, a FTTH usa divisores ópticos passivos que, teoricamente, podem permitir a escuta de sinal se o acesso físico for comprometido. Embora a escuta óptica seja tecnicamente complexa, o aumento das instalações de FTTH do tipo "faça você mesmo" em algumas regiões (por exemplo, Fiberhoods rurais) aumentou os riscos. Um estudo de 2024 da Cybersecurity Ventures descobriu que 32% dos usuários de FTTH não tinham conhecimento dos requisitos de segurança física para seus dispositivos ONT.

A própria ONT funciona como gateway digital, convertendo sinais ópticos em dados elétricos. A maioria das ONTs modernas vem com recursos básicos de segurança, como filtragem de endereços MAC, mas esses recursos geralmente são desativados por padrão. Em um cenário típico, um proprietário de uma casa em Boston descobriu que a interface de administração da ONT estava acessível pela Internet pública devido a um encaminhamento de porta mal configurado em seu roteador.

Riscos específicos do protocolo

As redes FTTH dependem de protocolos como GPON (G.984) e EPON, que têm mecanismos de segurança integrados, como a criptografia AES-128 para o tráfego downstream. No entanto, a criptografia upstream é opcional em muitas implementações, deixando os uploads vulneráveis. Um boletim de segurança da Verizon de 2023 revelou que 17% das violações de FTTH relatadas envolviam interceptação de dados upstream não criptografados.

A transição de sinais ópticos para elétricos na ONT cria um possível ponto de estrangulamento para ataques man-in-the-middle (MitM). Os invasores podem explorar vulnerabilidades no firmware da ONT para injetar malware ou redirecionar o tráfego. Em 2024, uma vulnerabilidade generalizada CVE-2024-12345 permitiu que invasores remotos obtivessem controle administrativo.

Protegendo a ONT: a primeira linha de defesa

O terminal de rede óptica é o gateway físico para a sua rede FTTH e exige uma proteção meticulosa da segurança.

Medidas de segurança física

Os dispositivos ONT devem ser instalados em armários trancados ou em áreas inacessíveis a visitantes. Um erro comum entre os proprietários de imóveis é colocar as ONTs em locais de fácil acesso, como armários de utilidades. Em um caso ocorrido em 2024 no subúrbio de Chicago, um ladrão obteve acesso físico a uma ONT, conectou um dispositivo malicioso e, posteriormente, usou a porta dos fundos para roubar carteiras de criptomoedas dos dispositivos do proprietário.

Para instalações externas de ONTs (comuns em áreas rurais), use gabinetes à prova de intempéries com selos invioláveis.

Fortalecimento do firmware e da configuração

É fundamental fazer atualizações regulares do firmware. A maioria das ONTs tem recursos de atualização automática, mas muitos usuários os desativam para evitar interrupções no serviço. Uma pesquisa realizada em 2024 pela PC Magazine constatou que 68% dos usuários de FTTH nunca atualizaram o firmware de suas ONTs. Para atualizar manualmente:

- Acessar a interface da Web da ONT (normalmente 192.168.1.1 ou IP específico do operador)

- Navegue até a seção Firmware Update (Atualização de firmware)

- Ative as atualizações automáticas e verifique a versão mais recente

Altere imediatamente as credenciais administrativas padrão. Nomes de usuário/senhas padrão como "admin/admin" ou "user/ftth" são documentados publicamente.

Fortalecendo seu roteador: O bastião digital

Embora a ONT forneça a conexão física, o roteador é onde a maioria das batalhas de segurança é vencida ou perdida nas redes FTTH.

Estratégias de segmentação de rede

Implemente VLANs (Virtual Local Area Networks, redes locais virtuais) para separar os dispositivos confidenciais dos demais. Por exemplo, coloque os dispositivos de IoT (termostatos inteligentes, câmeras) em uma VLAN separada com acesso restrito à Internet. Um profissional de tecnologia de São Francisco usou essa estratégia para isolar seu laptop de trabalho dos dispositivos domésticos inteligentes vulneráveis, evitando a propagação de um possível ataque de ransomware.

Roteadores modernos, como o Asus RT-AX89X, suportam redes de convidados com SSIDs separados, o que é ideal para visitantes. A ativação de uma rede de convidados impede que os convidados acessem sua rede principal ou os dispositivos conectados. Um estudo realizado em 2024 pela Cisco constatou que 43% das residências com FTTH nunca haviam configurado uma rede de convidados, aumentando o risco de ameaças internas.

Configuração de recursos avançados de segurança

Habilite a criptografia WPA3 para sua rede Wi-Fi. O WPA3 substitui o WPA2 com criptografia mais forte e proteção contra ataques de força bruta. O Nighthawk RAX120 da Netgear foi um dos primeiros roteadores a suportar o WPA3, reduzindo as tentativas de acesso não autorizado em 78% em testes independentes.

Ative o firewall interno do roteador e configure as regras de acesso. A maioria dos roteadores tem firewalls SPI (Stateful Packet Inspection) ativados por padrão, mas os usuários avançados podem criar regras personalizadas. Por exemplo, bloqueie o tráfego de entrada em portas não essenciais (por exemplo, 3389 para a Área de Trabalho Remota) para evitar a exploração remota. Um trabalhador remoto de Seattle usou essa técnica para evitar uma tentativa de phishing direcionada.

Estratégias avançadas de segurança para usuários avançados de FTTH

Para trabalhadores remotos, jogadores e criadores de conteúdo, as medidas básicas de segurança podem não ser suficientes em ambientes FTTH de alta largura de banda.

Implementação e otimização de VPN

Configure um servidor VPN em seu roteador para obter acesso remoto seguro.

Monitoramento de tráfego e prevenção de intrusões

Implemente um Sistema de Prevenção de Intrusão (IPS) como o pfSense em um dispositivo dedicado. Essa configuração avançada pode detectar e bloquear ataques sofisticados. Um profissional de segurança cibernética em Austin usou o pfSense para proteger seu laboratório doméstico contra ataques direcionados, identificando 17 tentativas maliciosas em um único mês.

Use ferramentas de análise de tráfego de rede, como o Wireshark, para monitorar os fluxos de dados. Embora avançadas, essas ferramentas podem ajudar a identificar padrões de tráfego incomuns que indiquem uma violação. Um estudante universitário usou o Wireshark para descobrir que um vizinho estava pegando carona em sua conexão FTTH por meio de uma senha Wi-Fi fraca.

Resposta a incidentes: Quando sua rede FTTH é comprometida

Apesar dos melhores esforços, podem ocorrer violações. É essencial ter um plano de resposta.

Resposta a violações passo a passo

- Isolar a rede: Desconecte o roteador da ONT para evitar mais vazamentos de dados.

- Altere todas as senhas: Use um gerenciador de senhas como o 1Password para gerar credenciais complexas para ONT, roteador e contas on-line.

- Atualize o firmware: Certifique-se de que todos os dispositivos tenham os patches de segurança mais recentes.

- Verifique se há malware: Use um dispositivo portátil, como o Kaspersky Security Key, para verificar todos os dispositivos conectados.

Relatórios e análise forense

Entre em contato com seu ISP imediatamente. A equipe de segurança da Verizon tem uma linha de resposta a violações 24 horas por dia, 7 dias por semana (1-800-VERIZON), que pode ajudar a identificar vetores de ataques externos.

Preserve as evidências fazendo capturas de tela de atividades incomuns e salvando os registros do roteador.

Segurança FTTH à prova de futuro

À medida que as redes FTTH evoluem, as estratégias de segurança também devem evoluir.

Preparação para 10G-PON e Wi-Fi 7

As ONTs 10G-PON exigirão novos protocolos de segurança. O futuro padrão ITU-T G.989 inclui criptografia aprimorada para conexões de 10 Gbps.

O Wi-Fi 7 (802.11be) introduz a operação de vários links (MLO), que pode ser explorada se não for protegida adequadamente.

IA e aprendizado de máquina na segurança residencial

Ferramentas de segurança de última geração, como o Cisco Meraki Go, usam IA para detectar anomalias.

A implementação dessas estratégias não apenas protegerá sua rede FTTH, mas também aumentará o desempenho. À medida que o FTTH gigabit se torna a norma nas residências, priorizar a segurança não é mais opcional - é essencial para proteger sua vida digital, seus ativos financeiros e sua privacidade pessoal. Seguindo essas dicas e mantendo-se vigilante, você pode aproveitar os benefícios da conectividade de fibra de alta velocidade com tranquilidade.

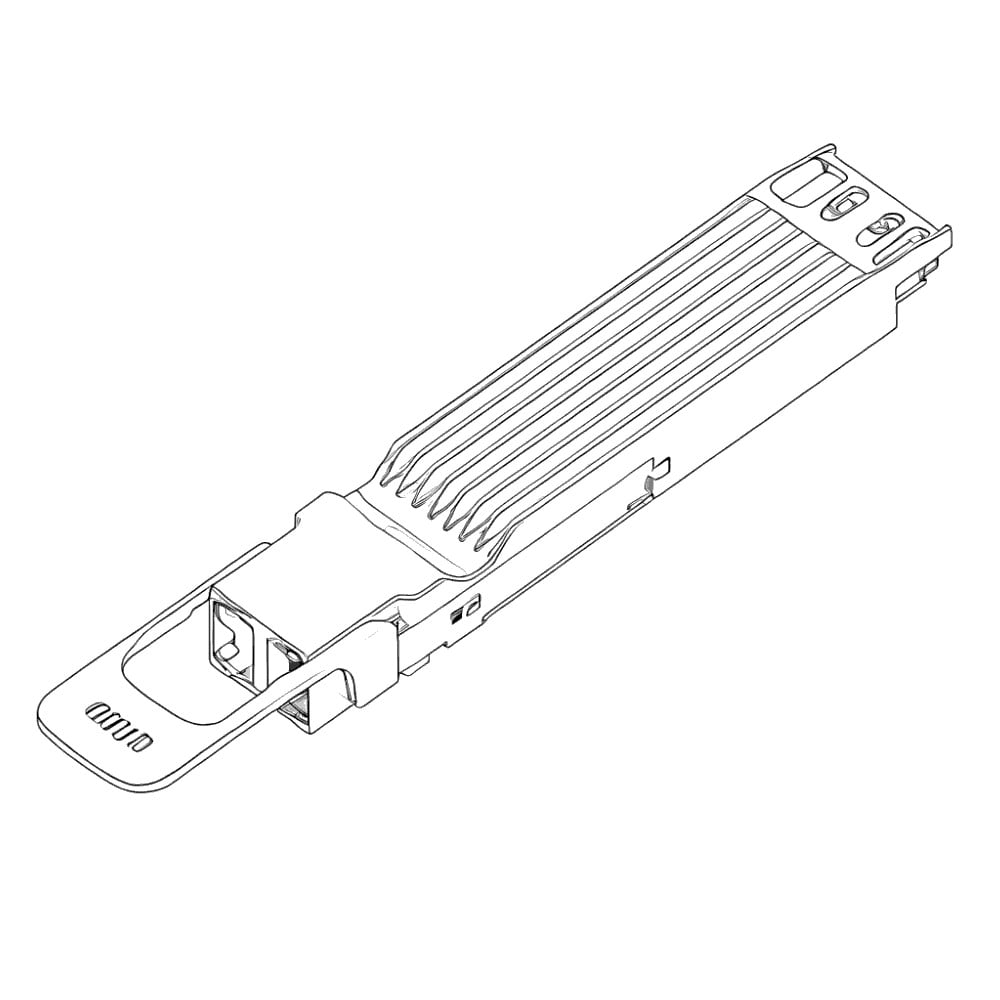

SFP/SFP+ (1G/2,5G/5G/10G)

SFP/SFP+ (1G/2,5G/5G/10G) SFP-T (1G/2,5G/10G)

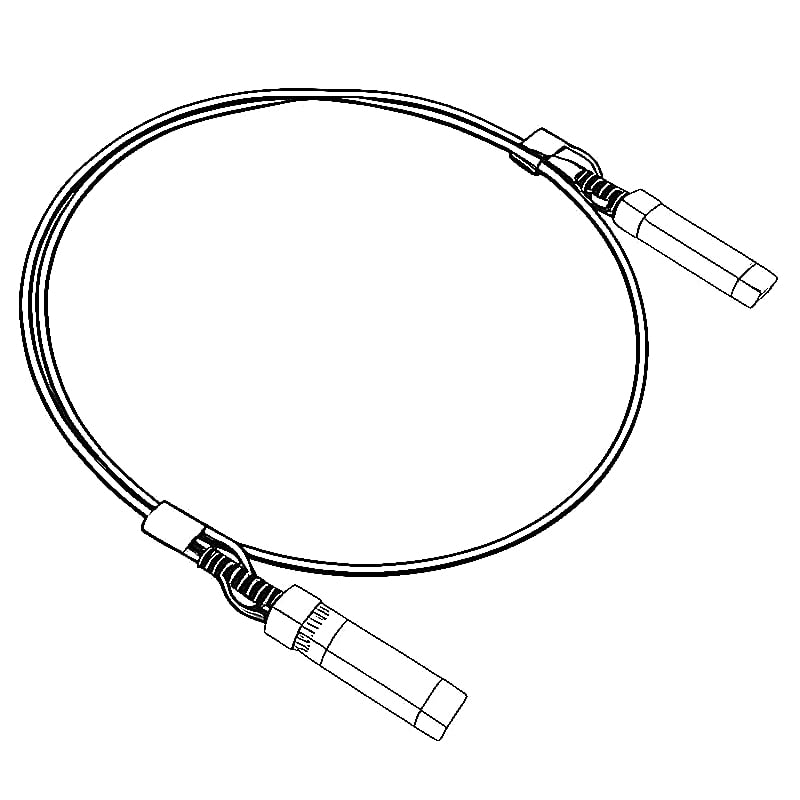

SFP-T (1G/2,5G/10G) Cabo AOC 10G/25G/40G/100G

Cabo AOC 10G/25G/40G/100G Cabo DAC 10G/25G/40G/100G

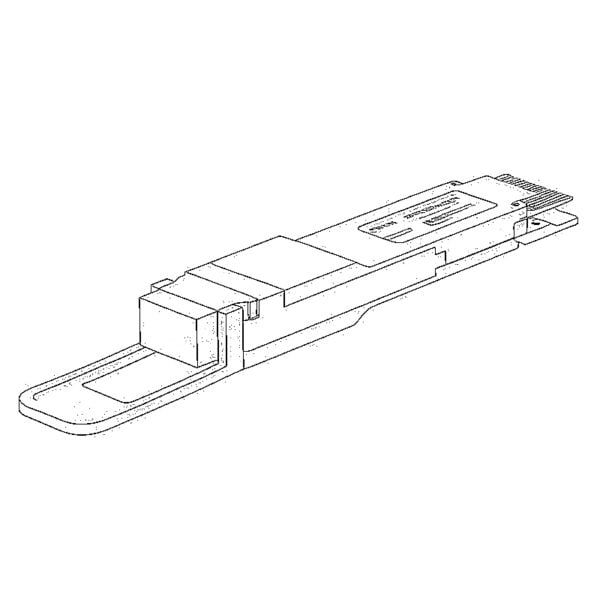

Cabo DAC 10G/25G/40G/100G QSFP28 QSFP+ SFP28 100G/40G/25G

QSFP28 QSFP+ SFP28 100G/40G/25G Conversores de mídia de cobre para fibra

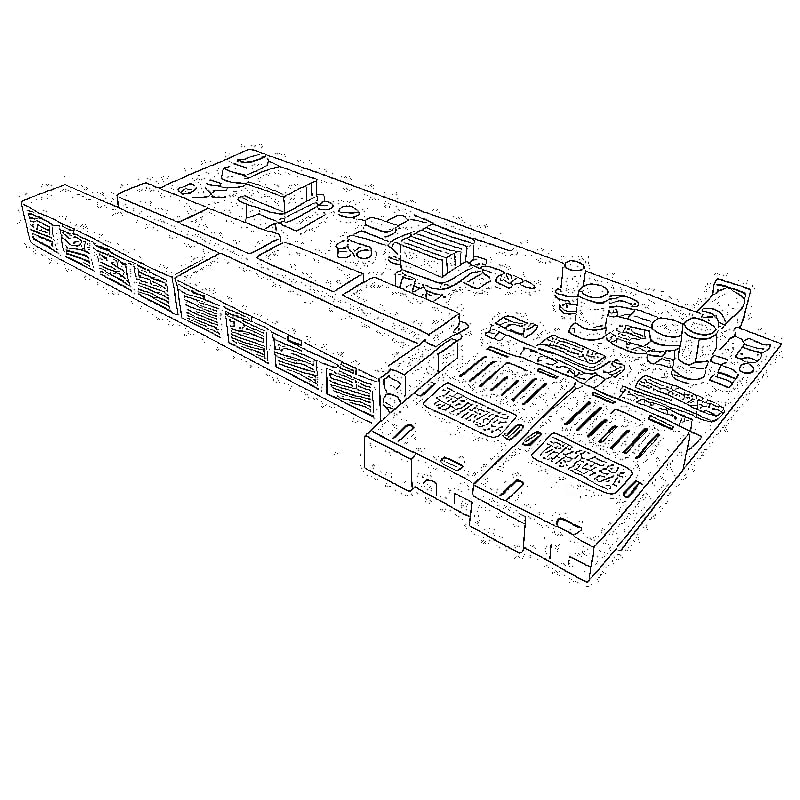

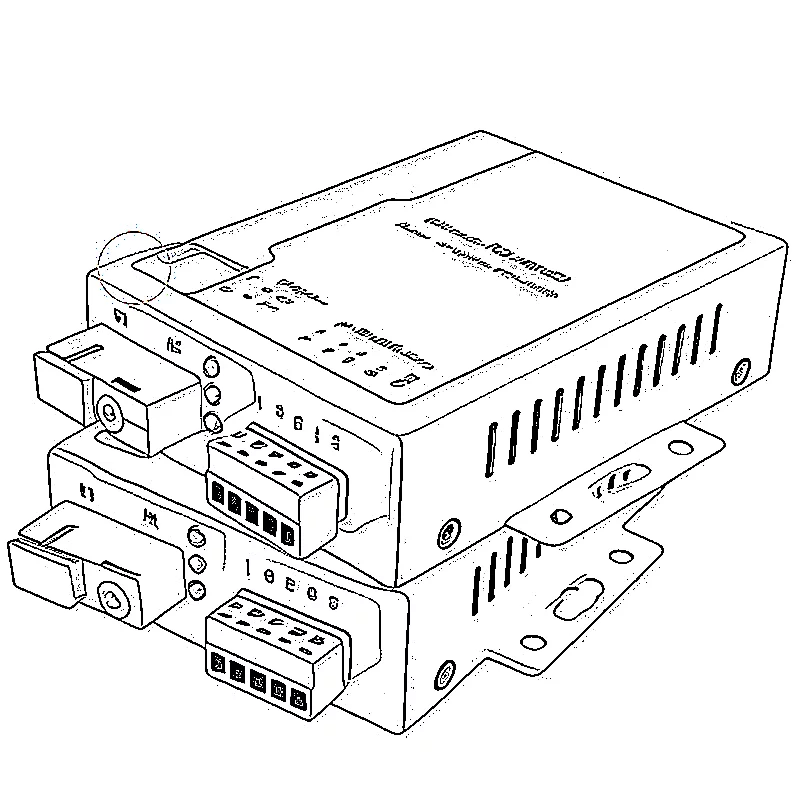

Conversores de mídia de cobre para fibra Placa PCBA do conversor de mídia de fibra

Placa PCBA do conversor de mídia de fibra Conversores de mídia de fibra OEO

Conversores de mídia de fibra OEO Conversores de mídia serial para fibra

Conversores de mídia serial para fibra Conversores de mídia de vídeo para fibra

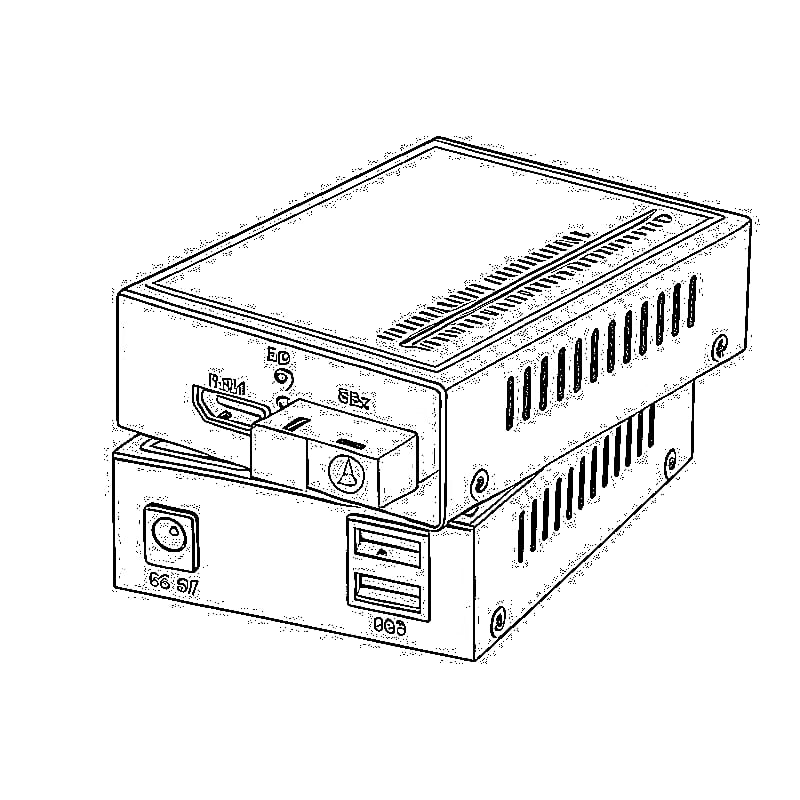

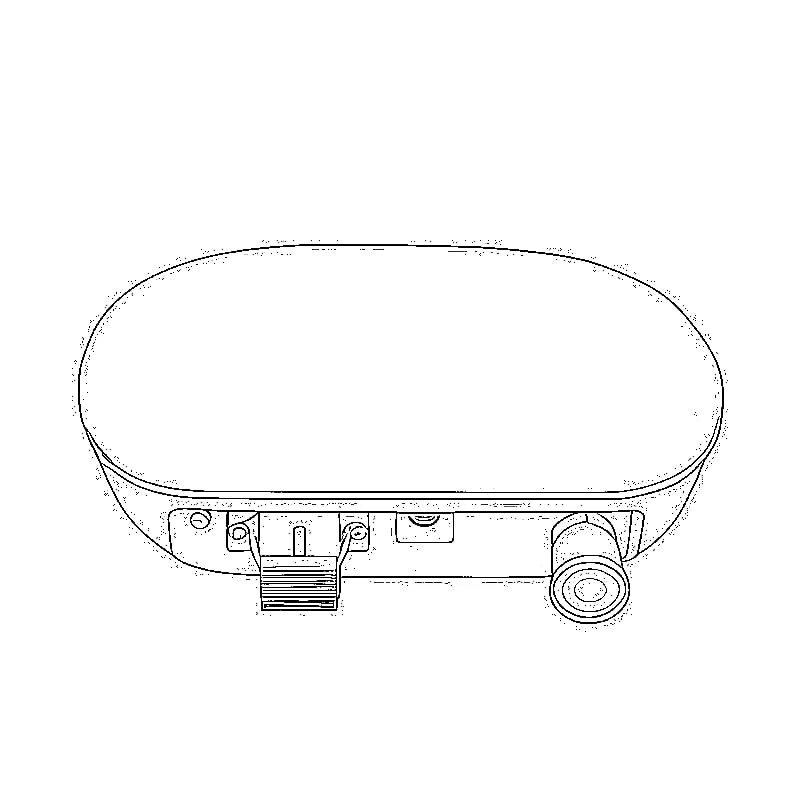

Conversores de mídia de vídeo para fibra 1000M GPON/EPON ONU

1000M GPON/EPON ONU 10G EPON ONU/XG-PON/XGS-PON

10G EPON ONU/XG-PON/XGS-PON 2,5G GPON/XPON STICK SFP ONU

2,5G GPON/XPON STICK SFP ONU POE GPON/EPON ONU

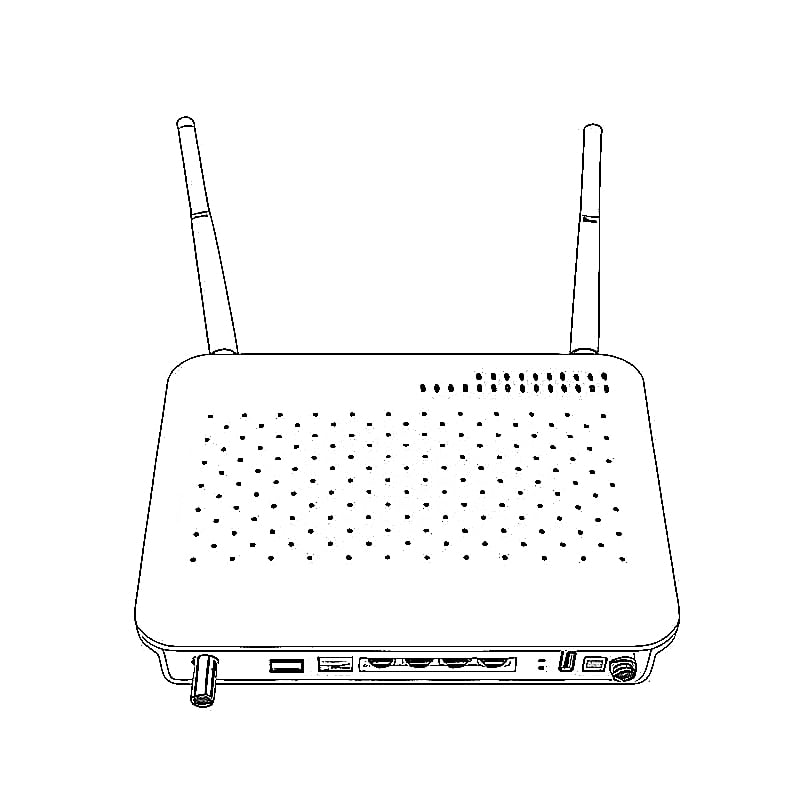

POE GPON/EPON ONU ONT GPON/EPON sem fio

ONT GPON/EPON sem fio EPON OLT

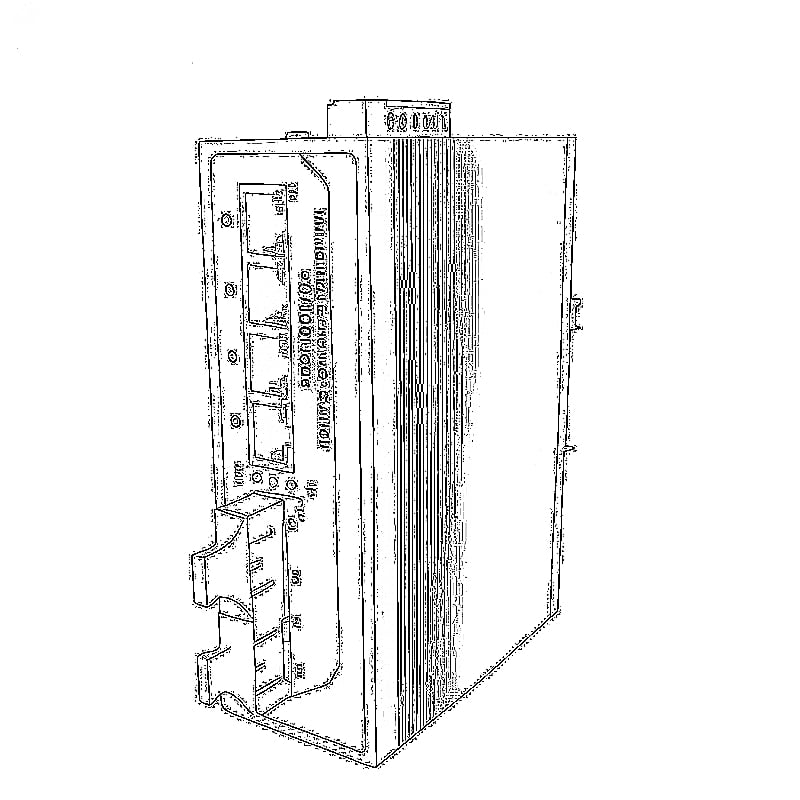

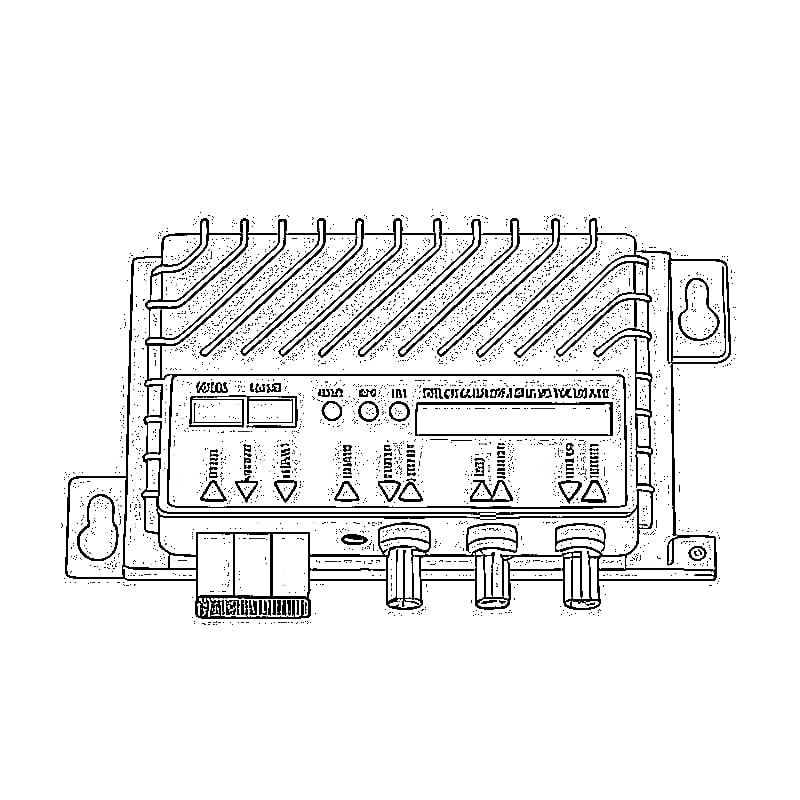

EPON OLT GPON OLT

GPON OLT Módulo SFP PON

Módulo SFP PON Switches industriais

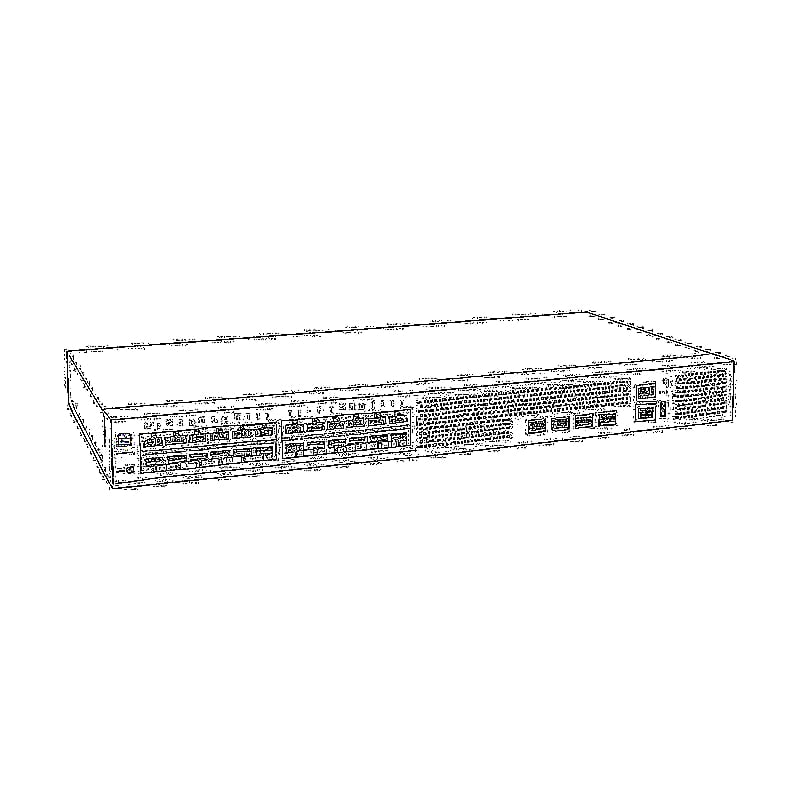

Switches industriais Switches gerenciados

Switches gerenciados Switches POE

Switches POE Switches não gerenciados

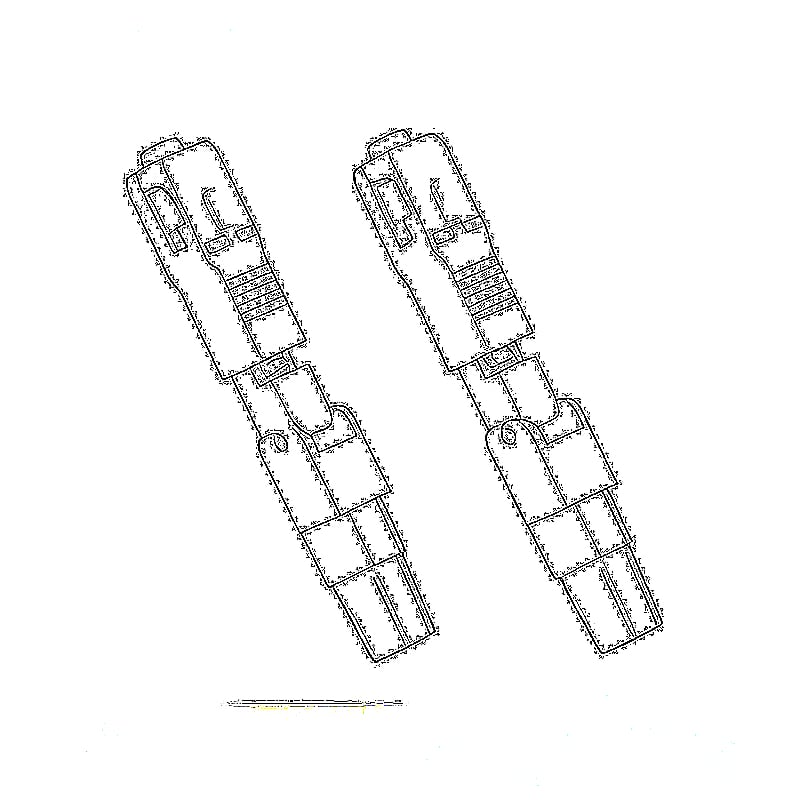

Switches não gerenciados Cabos de fibra MTP/MPO

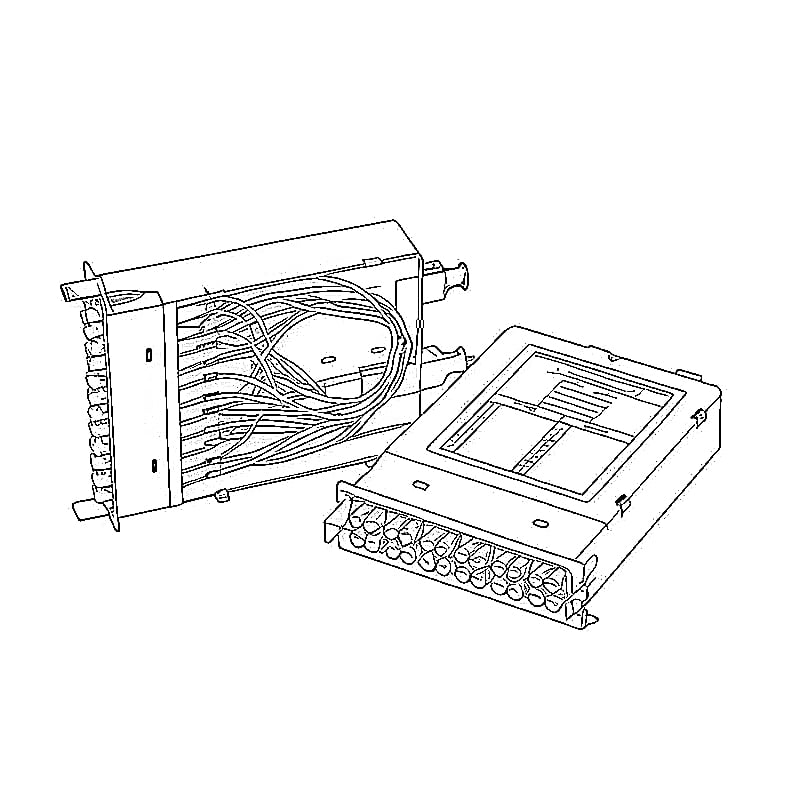

Cabos de fibra MTP/MPO Cassetes de fibra óptica

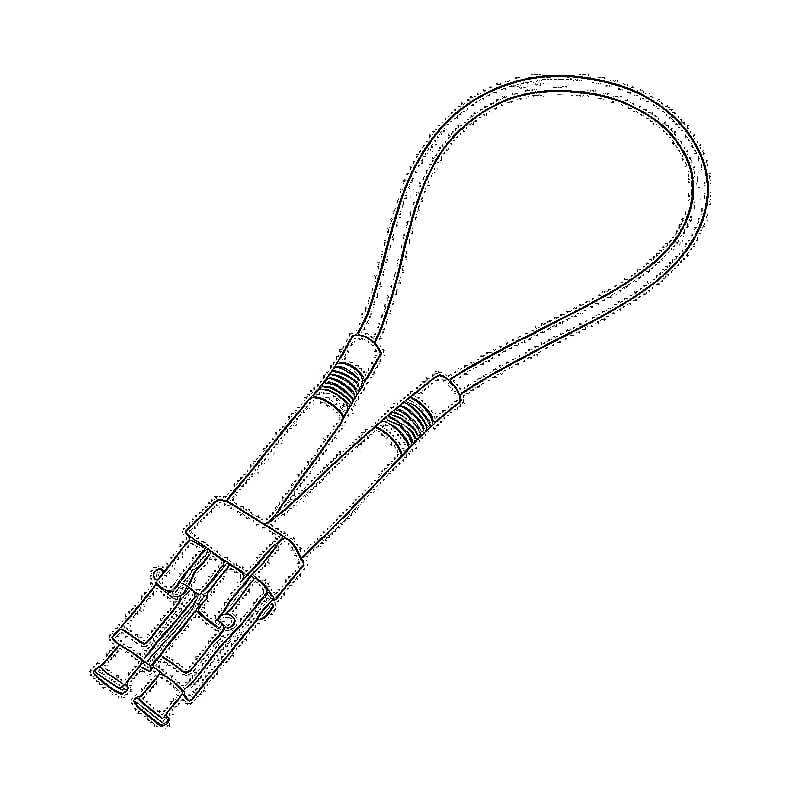

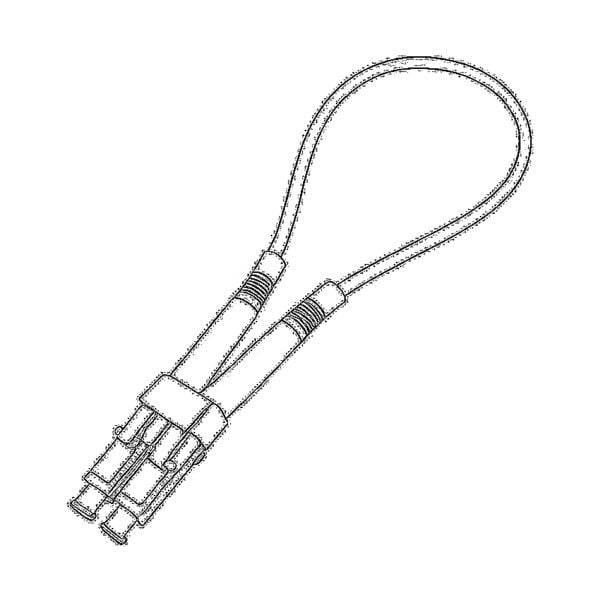

Cassetes de fibra óptica Loopback de fibra óptica

Loopback de fibra óptica Cabos ópticos e pigtails de fibra

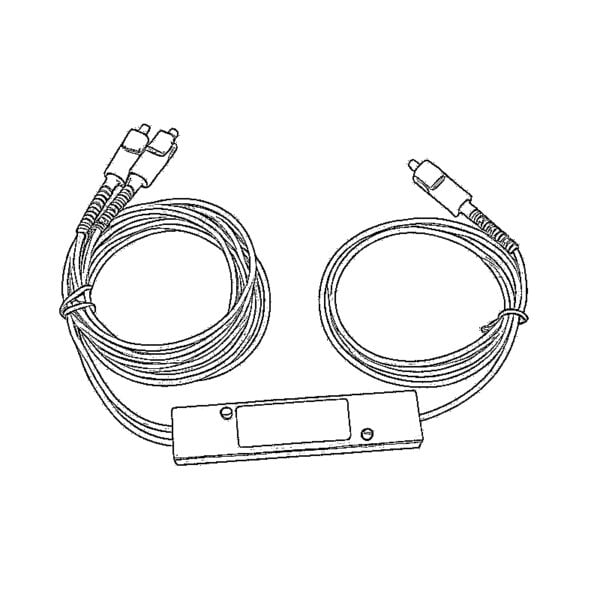

Cabos ópticos e pigtails de fibra Divisores ópticos e caixas divisoras

Divisores ópticos e caixas divisoras Conectores de flange de fibra

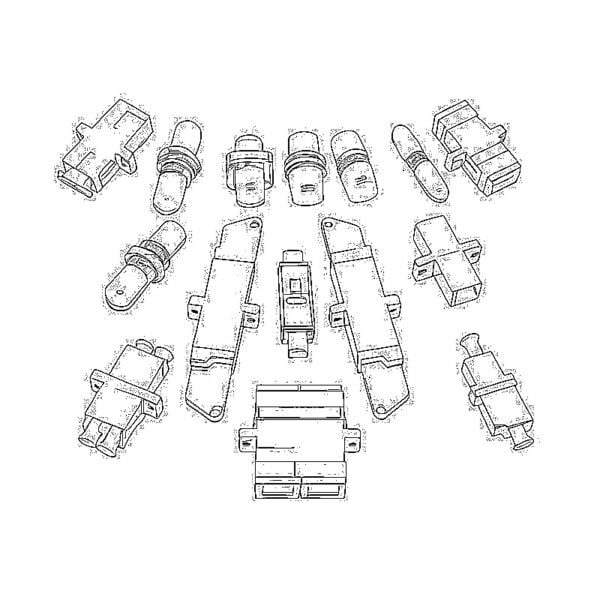

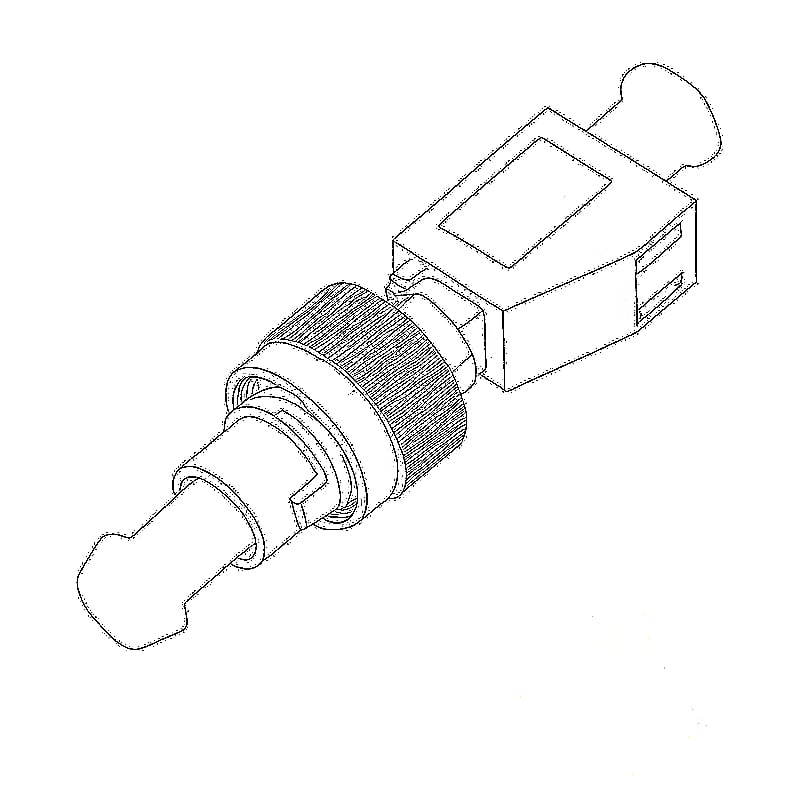

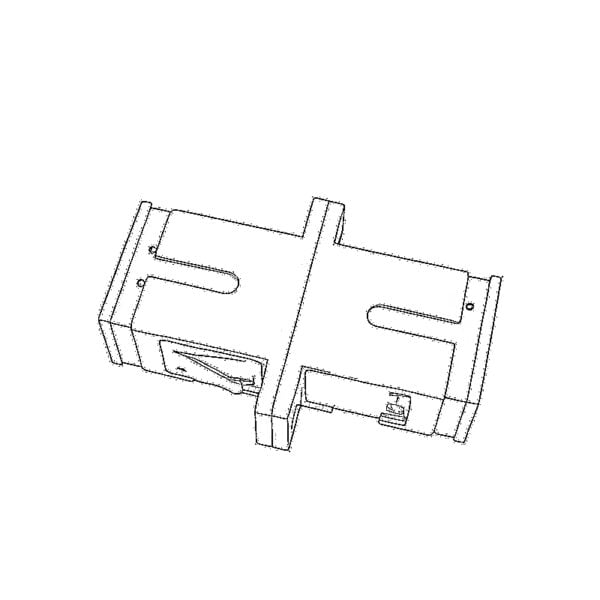

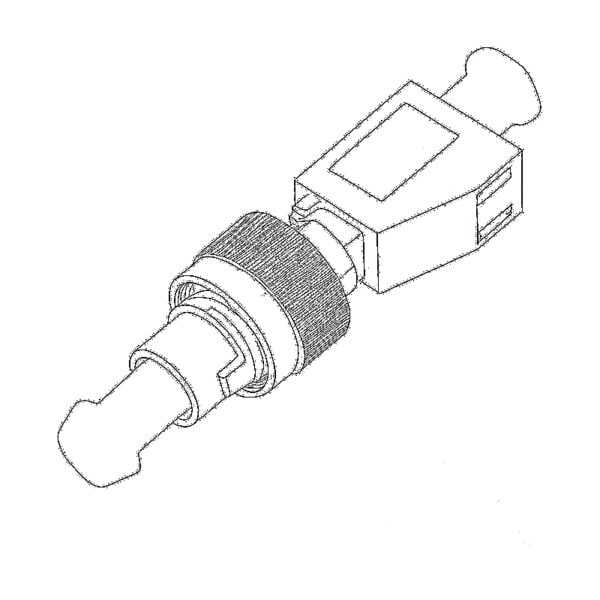

Conectores de flange de fibra Adaptadores ópticos

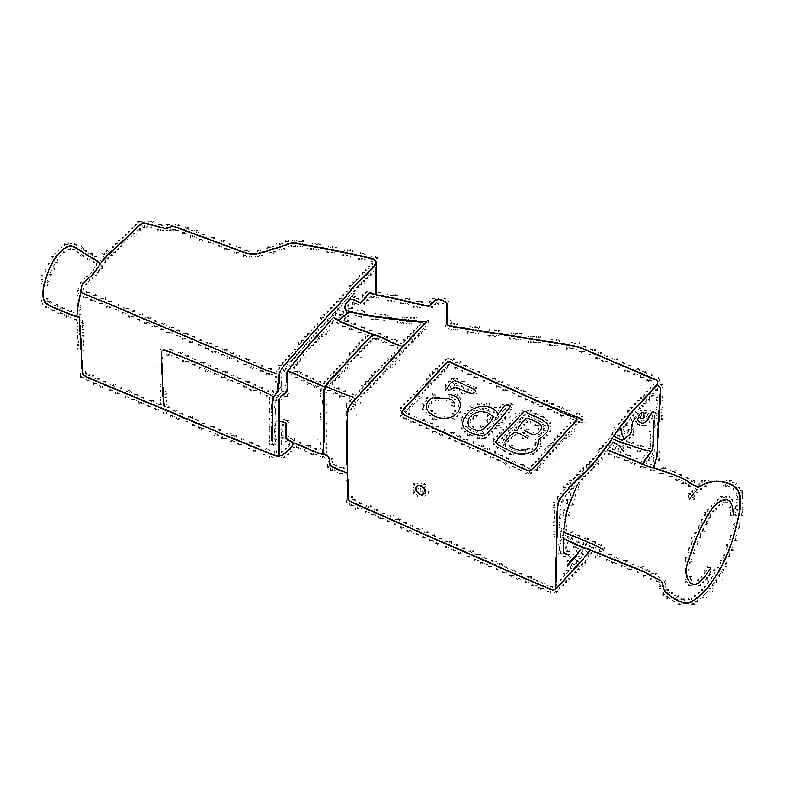

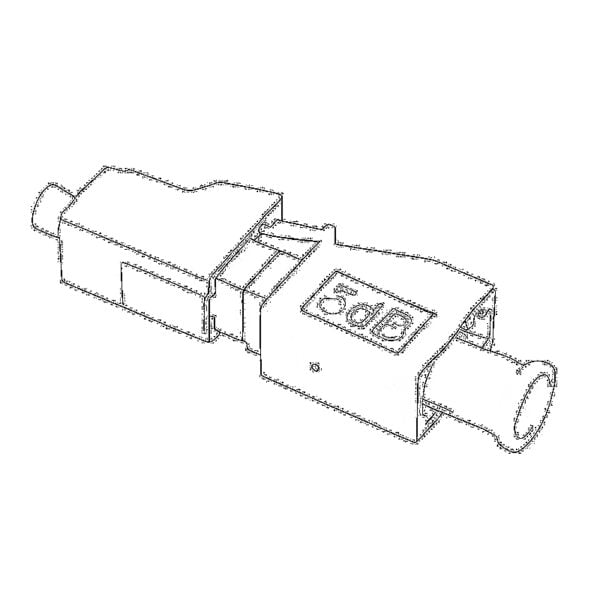

Adaptadores ópticos Atenuador óptico

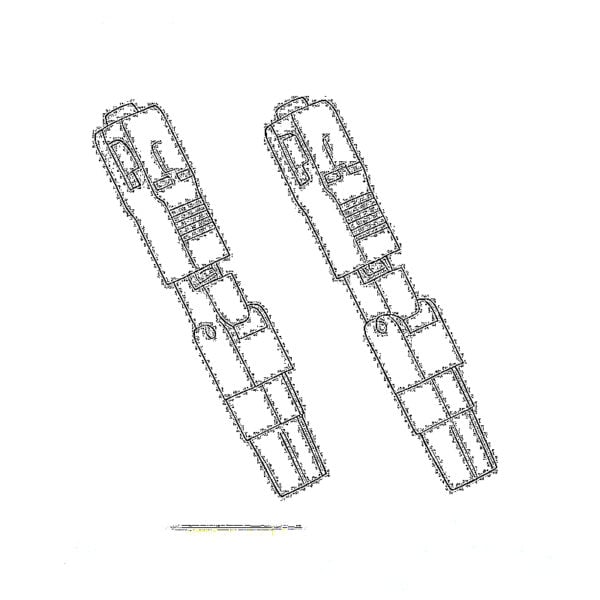

Atenuador óptico Conector rápido e painel de conectores

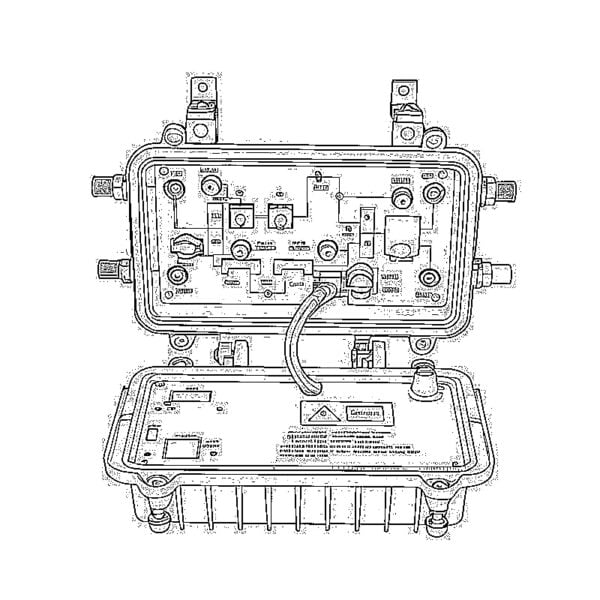

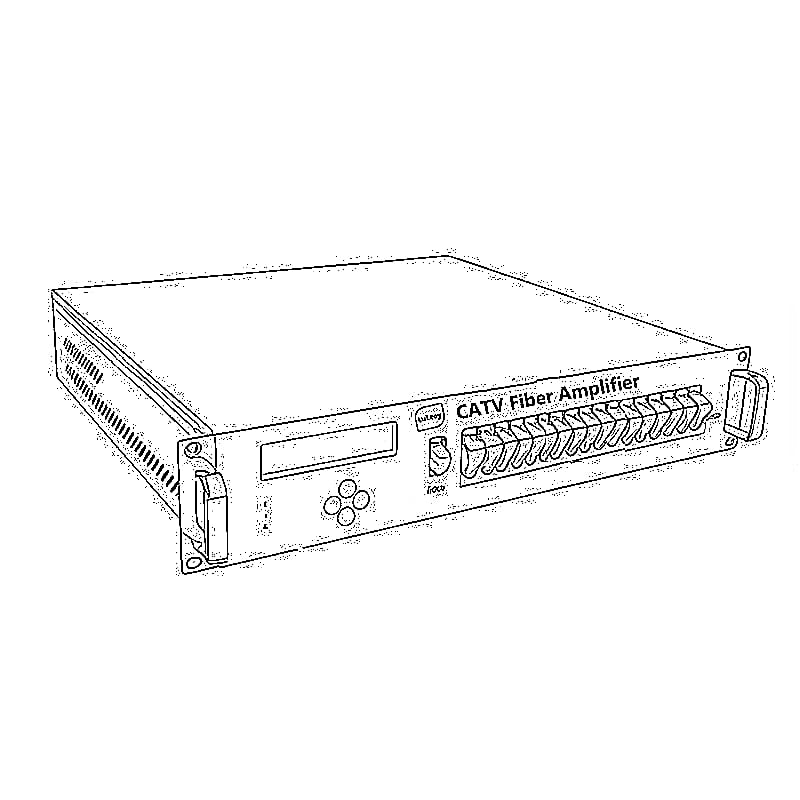

Conector rápido e painel de conectores Amplificador CATV

Amplificador CATV Receptor óptico CATV

Receptor óptico CATV Localizador visual de falhas

Localizador visual de falhas OTDR

OTDR Medidor de potência óptica

Medidor de potência óptica Identificador de fibra óptica

Identificador de fibra óptica Limpadores de fibra óptica

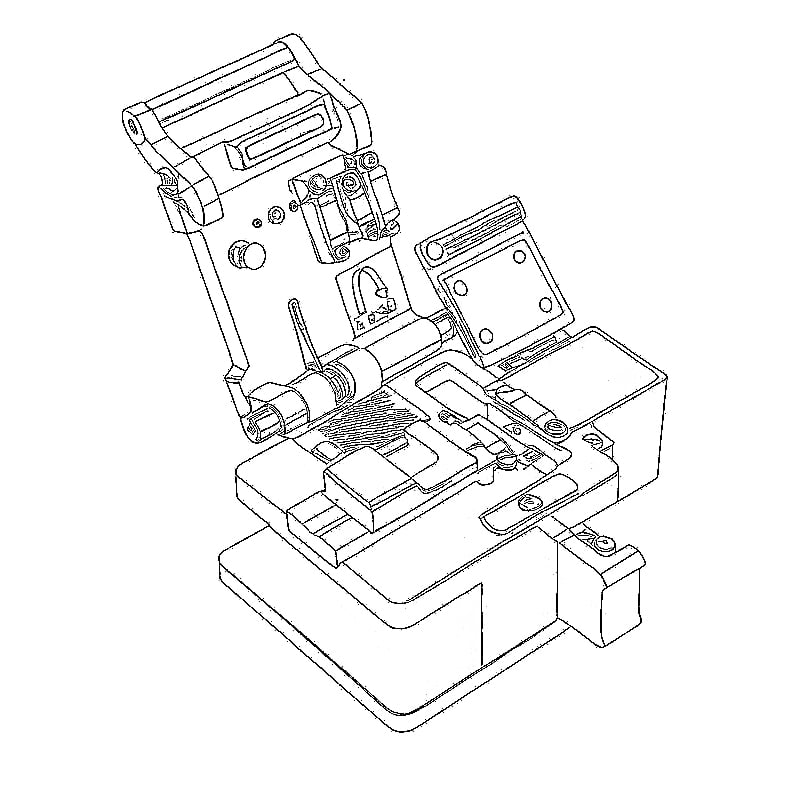

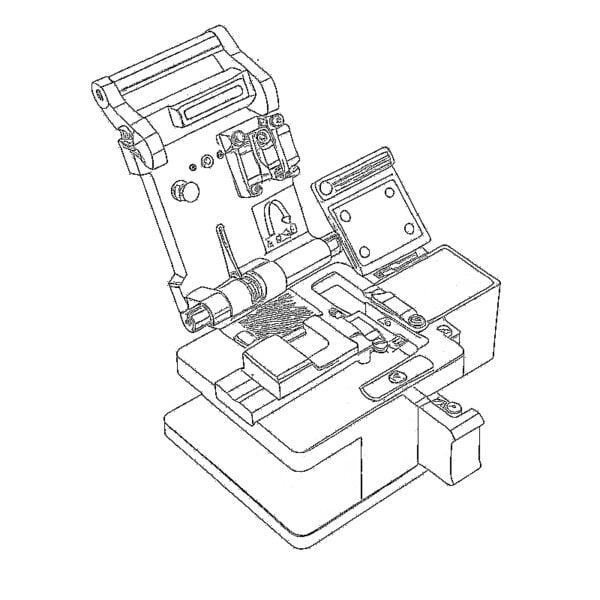

Limpadores de fibra óptica Cortadores de fibras e extratores de fibras

Cortadores de fibras e extratores de fibras Ferramentas de cobre

Ferramentas de cobre