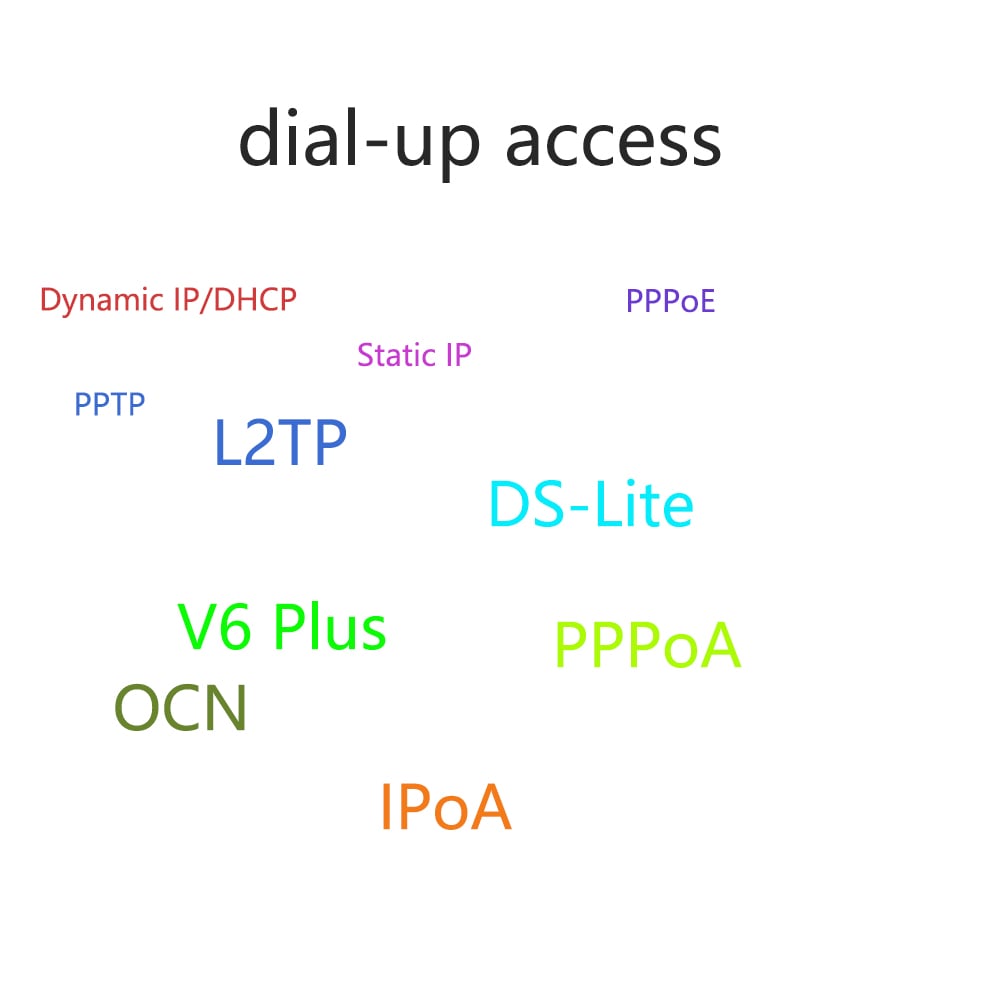

IP/DHCP dinámicos

DHCP (Protocolo de configuración dinámica de host) es un protocolo de gestión de red diseñado para la gestión dinámica centralizada y la configuración de direcciones IP de usuario. Permite a los servidores asignar dinámicamente direcciones IP e información de configuración a los clientes, soportando una arquitectura Cliente/Servidor (C/S).

La mayoría de las conexiones telefónicas utilizan este tipo.

En el protocolo DHCP, normalmente hay dos roles:

- Cliente DHCP: Suele referirse a los dispositivos terminales de la red, como PC e impresoras, que utilizan la información IP asignada por el servidor DHCP, incluidas las direcciones IP y la configuración DNS.

- Servidor DHCP: El servidor DHCP gestiona de forma centralizada toda la información de configuración de red IP y atiende las peticiones DHCP de los clientes.

El protocolo DHCP utiliza UDP como protocolo de transporte. Los clientes envían mensajes al puerto 67 del servidor DHCP, y el servidor responde al puerto 68 del cliente.

Hay tres formas en las que un servidor DHCP puede asignar direcciones IP a los clientes:

- Asignación estática: Una dirección IP se asigna permanentemente a un cliente específico.

- Asignación dinámica: Las direcciones se asignan aleatoriamente a los clientes de forma permanente.

- Asignación arrendada: Las direcciones se asignan temporalmente a los clientes durante un periodo determinado.

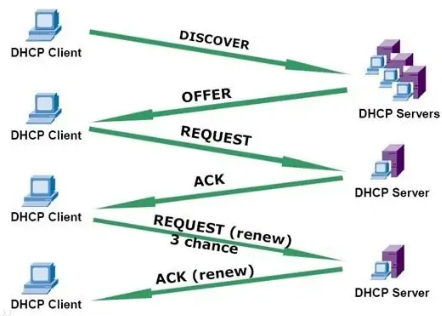

El tercer método es el más utilizado. El periodo durante el cual la dirección es válida se denomina período de alquiler. Antes de que expire el plazo de arrendamiento, el cliente debe solicitar una prórroga al servidor. El servidor debe aceptar la solicitud para que el cliente siga utilizando la dirección; de lo contrario, se liberará incondicionalmente.

Los tipos de mensajes que intervienen en el proceso DHCP y sus funciones son los siguientes:

- DESCUBRIMIENTO DHCP: El primer mensaje enviado por el cliente para iniciar el proceso DHCP, emitiendo una solicitud de una dirección IP y otros parámetros de configuración.

- OFERTA DHCP: La respuesta del servidor al mensaje DHCP DISCOVER, que contiene una dirección IP válida e información de configuración, enviada como un mensaje unicast (o broadcast).

- SOLICITUD DE DHCP: Respuesta del cliente al mensaje DHCP OFFER, indicando la aceptación de la configuración. Este mensaje también se envía cuando el cliente solicita una renovación del contrato de arrendamiento.

- DHCP DECLINE: Si el cliente descubre que la dirección IP asignada es inutilizable (por ejemplo, debido a un conflicto de direcciones IP), envía este mensaje para informar al servidor de que evite utilizar esa dirección IP.

- DHCP ACK: Acuse de recibo del servidor del mensaje DHCP REQUEST del cliente. El cliente sólo recibe realmente la dirección IP y la información de configuración relacionada al recibir este mensaje.

- DHCP NAK: El servidor rechaza el mensaje DHCP REQUEST del cliente. Al recibir este mensaje, el cliente reiniciará el proceso DHCP.

- LIBERACIÓN DHCP: El cliente libera voluntariamente la dirección IP asignada por el servidor. Al recibir este mensaje, el servidor recicla la dirección IP, poniéndola a disposición de otros clientes.

- INFORM DHCP: Después de obtener una dirección IP, el cliente envía este mensaje para solicitar información adicional de configuración de red al servidor, como la configuración DNS.

Las principales ventajas del protocolo DHCP incluyen la configuración precisa de direcciones IP, la reducción de conflictos de direcciones IP, la gestión automatizada de direcciones IP y la gestión eficiente de cambios. Habilitar los servicios DHCP en redes medianas y grandes es esencial, ya que reduce la carga de los administradores de red que gestionan la configuración de las direcciones IP y aumenta eficazmente la utilización de las direcciones IP.

IP estática

Marcación IP estática, también conocida como configuración IP estática, es un método de configuración de red en el que la dirección IP de un ordenador o dispositivo se establece manualmente en lugar de ser asignada automáticamente por un servidor DHCP. Esto significa que cada vez que el dispositivo se conecta a la red, utiliza la misma dirección IP.

En la marcación IP estática, el protocolo consiste principalmente en ARP (Protocolo de resolución de direcciones) y DNS (Sistema de Nombres de Dominio). ARP se utiliza para asignar direcciones IP a direcciones MAC para la comunicación entre dispositivos en la misma red de área local (LAN). DNS se utiliza para resolver nombres de dominio en direcciones IP, permitiendo a los usuarios acceder a los recursos de red a través de nombres de dominio fáciles de recordar.

El proceso de interacción para la marcación IP estática es el siguiente:

- Configuración de la dirección IP estática: El usuario configura manualmente la dirección IP estática en los ajustes de red del ordenador o dispositivo. Esto suele incluir la configuración de la dirección IP, la máscara de subred, la puerta de enlace predeterminada y las direcciones del servidor DNS.

- Conexión a la red: Tras la configuración, el dispositivo intenta conectarse a la red, determinando su posición en la red en función de la dirección IP y la máscara de subred configuradas.

- Solicitudes y respuestas ARP: Para comunicarse con otros dispositivos, el dispositivo necesita conocer sus direcciones MAC. Para ello, envía una difusión de solicitud ARP para consultar la dirección MAC de la dirección IP de destino. El dispositivo de destino responde con una respuesta ARP que contiene su dirección MAC, lo que permite la comunicación.

- Consulta DNS: Cuando el usuario intenta acceder a recursos de la red, el dispositivo envía primero una consulta al servidor DNS para obtener la dirección IP del recurso. El servidor DNS devuelve la dirección IP correspondiente, lo que permite al dispositivo comunicarse con el recurso de destino.

- Transmisión de datos: Una vez que el dispositivo conoce las direcciones IP y MAC del recurso de destino, puede comunicarse con él utilizando protocolos de capa IP y capa de enlace (como TCP/IP y Ethernet).

La marcación IP estática es un método de configuración en el que la dirección IP de un ordenador o dispositivo se establece manualmente. Durante el proceso de interacción, los protocolos ARP y DNS desempeñan papeles cruciales en la resolución de direcciones y de nombres de dominio. En comparación con DHCP, la configuración de IP estática ofrece una conexión de red más estable y predecible, pero requiere la gestión manual y el mantenimiento de la asignación de direcciones IP.

PPPoE

En primer lugar, hablemos del protocolo PPP.

PPP (Protocolo punto a punto) es un protocolo de capa de enlace de datos que opera en la segunda capa de la pila de protocolos TCP/IP. Permite transmitir paquetes de red encapsulados a través de enlaces punto a punto. PPP admite enlaces full-duplex y half-duplex e incluye protocolos de autenticación como PAP y CHAP para garantizar la seguridad de la red. El protocolo PPP es fácil de ampliar y admite varios protocolos de capa de red, como IP, IPX y NetBEUI.

El protocolo PPP está formado principalmente por el Protocolo de Control de Enlace (LCP) y el Protocolo de Control de Red (NCP). El LCP se utiliza para establecer, desmontar y supervisar los enlaces de datos PPP, mientras que el NCP negocia el formato y el tipo de paquetes de datos transmitidos a través de ese enlace de datos.

El flujo de trabajo del protocolo PPP se divide en varias etapas: Muerto, Establecer, Autenticar, Red y Terminar. Al establecer una conexión, PPP negocia primero los parámetros LCP, incluyendo si se va a utilizar SP o MP, el método de autenticación y la unidad máxima de transmisión (MTU). A continuación, NCP negocia y configura el protocolo de capa de red, como la asignación de direcciones IP. Una vez finalizada la comunicación, NCP libera la conexión de capa de red, LCP libera la conexión de capa de enlace de datos y, por último, se libera la conexión de capa física.

PPP se utiliza ampliamente en conexiones telefónicas y de líneas dedicadas, como módems, líneas RDSI y fibra óptica. Admite funciones como compresión de datos, detección y corrección de errores y autenticación, y puede utilizarse en distintos tipos de medios físicos.

PPPoE (Protocolo punto a punto sobre Ethernet) es un protocolo de túnel de red basado en Ethernet que encapsula el PPP dentro de tramas Ethernet. Al integrar el protocolo PPP, proporciona funcionalidades como autenticación, cifrado y compresión, que la Ethernet tradicional no puede ofrecer. También se utiliza para módems de cable y conexiones DSL que ofrecen servicios de acceso a través de protocolos Ethernet.

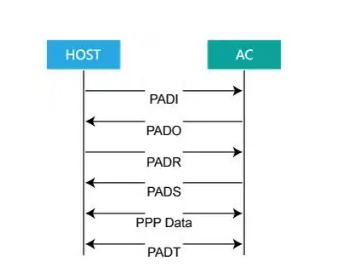

El funcionamiento de PPPoE se divide en dos fases distintas: Fase de descubrimiento y Fase de sesión PPP.

Fase de descubrimiento:

- PADI (Iniciación de Descubrimiento Activo PPPoE): El host emite un paquete de iniciación, dirigido a la dirección de difusión Ethernet, con el campo CODE ajustado a 0x09 (Código PADI) y SESSION-ID ajustado a 0x0000. El paquete PADI debe contener al menos una etiqueta de tipo de nombre de servicio, solicitando el servicio deseado desde el concentrador de acceso.

- PADO (Oferta de Descubrimiento Activo PPPoE): Al recibir el paquete PADI, el concentrador de acceso envía un paquete PADO en respuesta, que contiene el campo CODE ajustado a 0x07 (Código PADO) y SESSION-ID todavía ajustado a 0x0000. Este paquete debe incluir una etiqueta de tipo de nombre de concentrador de acceso y una o mas etiquetas de tipo de nombre de servicio, indicando los tipos de servicios disponibles para el host. Los valores de Host-Uniq Tag en PADO y PADI deben coincidir.

- PADR (Solicitud de Descubrimiento Activo PPPoE): El host selecciona un paquete PADO adecuado entre las respuestas recibidas y envía un paquete PADR al concentrador de acceso seleccionado, con CODE ajustado a 0x19 (código PADR) y SESSION-ID aún ajustado a 0x0000. El paquete PADR debe contener una etiqueta de tipo de nombre de servicio que indique el servicio solicitado.

- PADS (PPPoE Active Discovery Session-confirmation): Tras recibir el paquete PADR, el concentrador de acceso se prepara para iniciar la sesión PPP y envía un paquete PADS de vuelta, con CODE establecido en 0x65 (código PADS) y SESSION-ID establecido en un identificador de sesión PPPoE único generado por el concentrador de acceso. El paquete PADS también debe incluir una etiqueta de tipo de nombre de concentrador de acceso que confirma el servicio prestado. Una vez que el host recibe el paquete PADS, ambas partes entran en la fase de sesión PPP. Los valores de Host-Uniq Tag en PADS y PADR deben coincidir.

Fase de sesión PPP:

- Fase de negociación del PCL: Tanto el host como el concentrador de acceso se envían mensajes de solicitud LCP, negociando la unidad de transmisión máxima (MTU), si autenticar o no y el tipo de autenticación.

- Proceso de autenticación: PPPoE admite varios métodos de autenticación, como PAP (Password Authentication Protocol) y CHAP (Challenge Handshake Authentication Protocol). Durante la autenticación, el nombre de usuario y la contraseña se utilizan para verificar la identidad del usuario. Si la autenticación se realiza correctamente, la sesión continúa; si falla, se interrumpe.

- Transmisión de datos: Una vez establecida la sesión PPPoE, los datos PPP pueden enviarse en cualquier otra forma encapsulada PPP, siendo todas las tramas Ethernet unidifusión. El SESSION-ID de la sesión PPPoE debe permanecer inalterado y debe ser el valor asignado durante la fase de descubrimiento.

En resumen, PPPoE es una tecnología que proporciona conexiones PPP a través de Ethernet, permitiendo la creación de túneles punto a punto entre dos interfaces Ethernet dentro de un dominio de difusión Ethernet. A través de PPPoE, los usuarios pueden acceder a Internet mediante servicios de banda ancha como ADSL.

PPTP

PPTP (Protocolo de Túnel Punto a Punto) es un método de marcación por red que utiliza el protocolo PPTP para establecer un túnel seguro de red privada virtual (VPN) a través de redes públicas. Esto permite a los usuarios remotos acceder de forma segura a recursos corporativos o de otras redes privadas.

Principio

El principio básico de la marcación PPTP es la tecnología de encapsulación y tunelización. Establece un túnel punto a punto a través de redes públicas (como Internet), encapsulando paquetes PPP (Point to Point Protocol) dentro de paquetes IP (Internet Protocol) para permitir un acceso remoto seguro.

Protocolo

El protocolo PPTP se basa en el protocolo PPP como tecnología de túnel VPN. Define protocolos de control y gestión de llamadas, lo que permite a los servidores gestionar el acceso entrante desde conexiones telefónicas a través de líneas de conmutación de circuitos RTPC (Red Telefónica Pública Conmutada) o RDSI (Red Digital de Servicios Integrados), o iniciar conexiones de conmutación de circuitos fuera de banda.

Proceso de interacción

El proceso de interacción para la marcación PPTP puede dividirse en varios pasos:

- Establecer la conexión PPTP: El cliente inicia una solicitud de conexión PPTP para establecer una conexión TCP con el servidor. Durante esta conexión TCP, el cliente y el servidor negocian los parámetros de control de enlace PPTP.

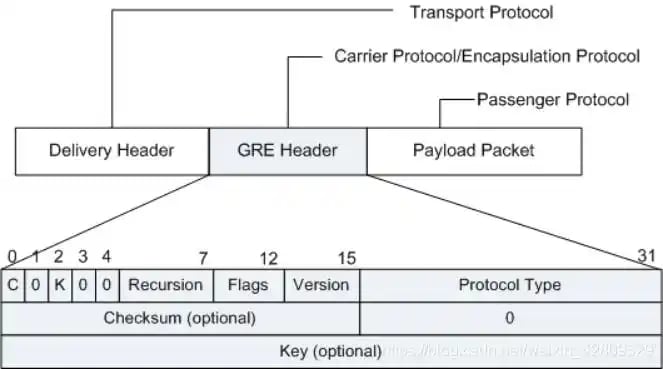

- Establecimiento del túnel GRE: Una vez finalizada la negociación de control de enlace PPTP, el cliente y el servidor utilizan el protocolo GRE (Generic Routing Encapsulation) sobre IP para transportar tramas de datos PPP. El túnel GRE encapsula las tramas de datos PPP para su transmisión a través de la red pública.

- Establecimiento de sesión PPP: Sobre el túnel GRE, el cliente y el servidor establecen una sesión PPP para transmitir datos e información de control, garantizando la integridad y seguridad de los datos.

- Transmisión de datos: Una vez establecida con éxito la sesión PPP, el cliente puede acceder de forma segura a los recursos de la red privada del servidor a través de la conexión PPTP. Los datos se encapsulan en formato de protocolo PPP y se transmiten a través del túnel GRE en la red pública.

- Autenticación y cifrado (opcional): En algunos casos, la conexión PPTP puede implicar procesos de autenticación y encriptación para garantizar la seguridad de la comunicación. El proceso de autenticación verifica la identidad del cliente y sus derechos de acceso, mientras que el cifrado protege la confidencialidad de los datos.

Consideraciones

La marcación PPTP suele ser adecuada para entornos de red sin restricciones de cortafuegos, ya que utiliza TCP para la comunicación. Sin embargo, debido a su seguridad relativamente baja, muchas empresas y organizaciones prefieren protocolos VPN más seguros, como L2TP/IPsec u OpenVPN.

En conclusión, la marcación PPTP utiliza el protocolo PPTP y la tecnología de túnel GRE para establecer una conexión VPN segura a través de redes públicas, permitiendo a los usuarios remotos acceder a recursos de redes privadas. Sin embargo, al considerar la marcación PPTP, es esencial sopesar su conveniencia frente a su seguridad.

L2TP

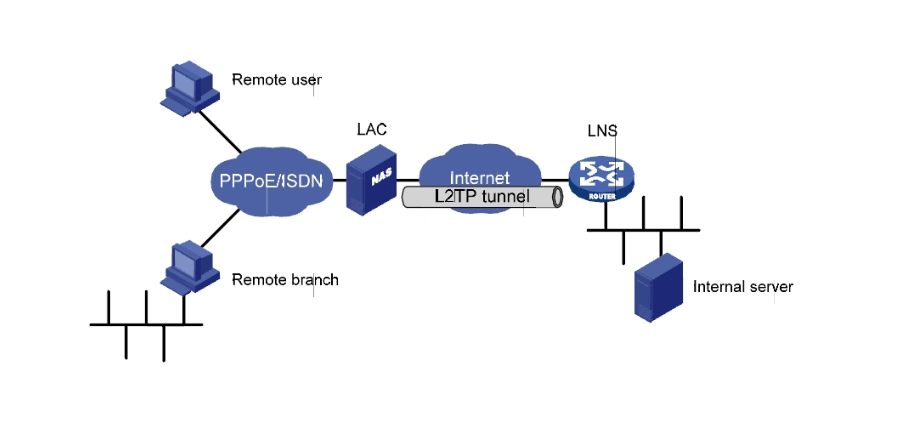

L2TP (Protocolo de túnel de capa 2) es un protocolo utilizado para establecer un túnel de Red Privada Virtual (VPN) sobre redes públicas. Proporciona un método para encapsular y transmitir datos de Capa 2 a través de redes IP, permitiendo a los usuarios remotos acceder de forma segura a recursos corporativos u otros recursos de red privados. A continuación se ofrece una introducción detallada a los principios, componentes del protocolo y proceso de interacción de la marcación L2TP.

Principio

El principio básico de la marcación L2TP es la tecnología de túnel y encapsulación. Establece un túnel de Capa 2 sobre redes públicas (como Internet), encapsulando datos de Capa 2 (como tramas PPP) dentro de paquetes IP para permitir el acceso seguro a redes corporativas. Esta tecnología de encapsulación y tunelización garantiza la integridad y seguridad de los datos al tiempo que permite una transmisión de datos transparente a través de distintas redes.

Protocolo

El protocolo L2TP se basa en PPP y en la tecnología de túneles. Define cómo establecer, mantener y destruir túneles de capa 2 sobre redes IP, especificando formatos de encapsulación de datos y métodos de transmisión. El protocolo L2TP también proporciona funciones de gestión para túneles y sesiones, así como mecanismos de control de flujo y gestión de errores para la transmisión de datos.

Proceso de interacción

El proceso de interacción para la marcación L2TP puede dividirse en varios pasos:

- Establecimiento del túnel: El cliente (p. ej., dispositivo de usuario remoto) inicia una solicitud de conexión L2TP para establecer una conexión TCP con el servidor (p. ej., concentrador de acceso L2TP o LNS).

- Establecimiento de la sesión: Una vez que el túnel se ha establecido correctamente, el cliente y el servidor comienzan a establecer una sesión L2TP. Durante este proceso, ambas partes intercambian información de autenticación (si es necesario) y negocian las configuraciones y parámetros necesarios.

- Encapsulación y transmisión de datos: El cliente encapsula datos de Capa 2 (como tramas PPP) en datagramas L2TP y los envía al servidor a través del túnel establecido. Al recibir el datagrama L2TP, el servidor desencapsula los datos de Capa 2 y los reenvía a la red o dispositivo de destino.

- Transmisión de datos y gestión de sesiones: Durante la transmisión de datos, el protocolo L2TP proporciona mecanismos de control de flujo y gestión de errores para garantizar una transferencia de datos fiable. El cliente y el servidor intercambian periódicamente información sobre el estado de la sesión para mantener la conectividad y la estabilidad.

- Desmontaje del túnel: Cuando la conexión L2TP ya no es necesaria, tanto el cliente como el servidor pueden iniciar una solicitud de desmantelamiento del túnel. Ambas partes intercambian mensajes de control para desmantelar el túnel y la sesión establecidos.

Consideraciones de seguridad

Para mejorar la seguridad, la marcación L2TP se combina a menudo con IPSec (Internet Protocol Security). IPSec proporciona funciones de seguridad como cifrado, integridad y autenticación de datos, garantizando la transmisión segura de datos L2TP a través de redes públicas.

Resumen

La marcación L2TP utiliza el protocolo L2TP y la tecnología de túneles para establecer túneles VPN seguros a través de redes públicas, lo que permite a los usuarios remotos acceder a recursos de redes privadas. Garantiza la integridad y seguridad de los datos mediante la encapsulación y transmisión de datos de capa 2. Además, la combinación con mecanismos de seguridad como IPSec puede mejorar aún más la seguridad de la transmisión de datos. Sin embargo, al considerar la marcación L2TP, es esencial evaluar y configurar según las necesidades específicas y los entornos de red.

DS-Lite

DS-Lite (doble pila Lite) es un protocolo de red diseñado para hacer frente al agotamiento de las direcciones IPv4, permitiendo a los usuarios con direcciones privadas IPv4 atravesar las redes IPv6 para acceder a los recursos públicos IPv4. Con el rápido desarrollo de Internet, los recursos de direcciones IPv4 se agotan gradualmente, mientras que la implantación y popularización de IPv6 llevará tiempo. Así pues, la tecnología DS-Lite surgió como solución de transición, que permite a los actuales usuarios de IPv4 seguir accediendo a las aplicaciones IPv4 en un entorno de red IPv6.

DS-Lite emplea túneles IPv4 sobre IPv6 utilizando la tecnología NAT IPv4. Esta técnica establece un túnel IPv4 dentro de una red IPv6, permitiendo transmitir paquetes IPv4 sobre IPv6. En concreto, DS-Lite consta de dos entidades funcionales: B4 (Elemento de banda ancha de puente básico) y AFTR (enrutador de traducción de familias de direcciones). B4 reside en el lado del usuario y se encarga de encapsular y desencapsular los túneles de direcciones IPv4. AFTR, situado en el lado de la red, no solo realiza la encapsulación y desencapsulación de túneles, sino que también se encarga de la conversión NAT44 de direcciones privadas a públicas.

En el protocolo DS-Lite, la comunicación y la transmisión de datos entre B4 y AFTR son fundamentales. B4 necesita tunelizar direcciones IPv4, lo que normalmente requiere una configuración manual o la obtención de información relevante a través de protocolos como DHCPv6 o ND, como la dirección IPv6 de la WAN, la dirección IPv6 de origen para el tunelizado y la dirección del dispositivo AFTR (la dirección IPv6 de destino para el túnel). Una vez configurados correctamente estos detalles, B4 puede encapsular paquetes IPv4 en el túnel IPv6 y enviarlos a AFTR a través de la red IPv6.

Al recibir los paquetes encapsulados, AFTR realiza la desencapsulación para restaurar los paquetes IPv4 originales. A continuación, AFTR ejecuta la conversión NAT44, transformando las direcciones privadas en direcciones públicas para que los paquetes puedan enrutarse correctamente a sus servidores IPv4 de destino. Por último, los paquetes convertidos se envían al servidor de destino, completando así el proceso de comunicación.

La introducción de la tecnología DS-Lite permite a los operadores seguir dando soporte a los usuarios IPv4 que acceden a aplicaciones IPv4 durante el proceso de evolución a IPv6, aliviando así el problema del agotamiento de las direcciones IPv4. Además, DS-Lite aporta flexibilidad y comodidad para el despliegue gradual y la transición a IPv6.

Es importante señalar que, aunque la tecnología DS-Lite alivia en cierta medida la escasez de direcciones IPv4, no es una solución a largo plazo. A medida que IPv6 se generalice y madure, las redes pasarán gradualmente a un entorno IPv6 puro. Por lo tanto, DS-Lite se considera más bien una solución de transición para satisfacer las necesidades de comunicación de los usuarios IPv4 dentro de una red IPv6 antes del despliegue completo de IPv6.

Proceso de interacción DS-Lite

En el proceso de interacción de DS-Lite intervienen principalmente dispositivos del lado del usuario (normalmente routers domésticos que actúan como B4) y dispositivos del lado de la red (AFTR, Address Family Translation Router). He aquí un resumen del proceso de interacción DS-Lite:

- Configuración de la dirección: El dispositivo del lado del usuario (B4) obtiene una dirección IPv6 y otra información relevante del lado de la red utilizando protocolos como DHCPv6 o ND. Esta información se utiliza para establecer el túnel IPv4 sobre IPv6. Simultáneamente, B4 asigna direcciones privadas a los usuarios IPv4.

- Encapsulación de paquetes IPv4: Cuando un dispositivo de usuario intenta enviar paquetes IPv4, B4 los recibe. Encapsula los paquetes IPv4 dentro de cabeceras IPv6, utilizando la información de dirección IPv6 obtenida previamente como direcciones de origen y destino para el túnel.

- Transmisión por túnel IPv6: Los paquetes IPv4 encapsulados (que ahora forman parte del paquete IPv6) se transmiten a través de la red IPv6. Este proceso es transparente para el dispositivo del lado del usuario, que no necesita saber que sus paquetes se transmiten a través de un túnel IPv6.

- Desencapsulación en AFTR: Cuando los paquetes IPv4 encapsulados llegan al AFTR del lado de la red, éste realiza la desencapsulación. Esto implica eliminar la cabecera IPv6 y la información relacionada con el túnel para restaurar los paquetes IPv4 originales.

- Conversión NAT44: AFTR realiza NAT44 (traducción de direcciones de red) en los paquetes IPv4 decapsulados. Esto significa que AFTR convierte la dirección de origen privada del paquete IPv4 en una dirección pública para que el paquete pueda enrutarse correctamente en la Internet IPv4 pública.

- Reenvío a destino: Tras la conversión NAT44, el paquete IPv4 tiene ahora una dirección pública válida. AFTR lo reenvía al servidor de destino. El servidor de destino recibe y procesa el paquete y, a continuación, envía una respuesta, que también pasará por la conversión NAT44 en AFTR y el proceso de encapsulación/desencapsulación en B4 antes de volver al dispositivo de usuario.

Resumen

La introducción de la tecnología DS-Lite permite a los operadores seguir dando soporte a los usuarios IPv4 que acceden a aplicaciones IPv4 durante el proceso de evolución a IPv6, aliviando así el problema del agotamiento de las direcciones IPv4. Además, DS-Lite aporta flexibilidad y comodidad para el despliegue gradual y la transición a IPv6. Sin embargo, aunque DS-Lite alivia la escasez de direcciones IPv4, no es una solución a largo plazo, ya que la futura red pasará gradualmente a un entorno IPv6 puro.

v6 Plus

v6Plus (v6プラス) es una solución de acceso a Internet desarrollada por JPNE y varios operadores de banda ancha de Japón, basada en las tecnologías IPoE (IPv6 sobre Ethernet) y MAP-E (Mapeo de direcciones y puertos mediante encapsulación) para hacer frente a la escasez de direcciones IPv4. He aquí una introducción detallada a esta solución:

Protocolos

- IPoE (IPv6 sobre Ethernet): Se trata de una tecnología que transmite paquetes IPv6 a través de Ethernet. En el esquema v6Plus, los usuarios obtienen direcciones IPv6 a través de IPoE.

- MAP-E (Mapeo de dirección y puerto mediante encapsulación): Se trata de una técnica que mapea direcciones IPv4 a direcciones IPv6. En el esquema v6Plus, las pasarelas calculan las configuraciones MAP-E basándose en el prefijo IPv6 (/64) y completan el acceso 4over6 a través del protocolo MAP-E.

Proceso

- Obtención de la dirección IPv6: La pasarela obtiene una dirección IPv6 del operador de banda ancha a través del protocolo IPoE.

- Cálculo de la configuración MAP-E: La pasarela calcula la configuración MAP-E a partir del prefijo IPv6 (/64).

- Completar el acceso 4 sobre 6: La pasarela utiliza el protocolo MAP-E para asignar direcciones IPv4 a direcciones IPv6, lo que permite el acceso 4 sobre 6.

Características

Ventajas:

- Utiliza una solución de código abierto sin modificar, lo que la hace compatible con la comunidad de enrutadores de código abierto y los fabricantes de enrutadores.

- Los usuarios de una misma zona comparten una dirección IPv4 pública a la vez que ofrecen una gama clara de puertos específicos disponibles, lo que equilibra el problema de la escasez de IPv4 con los usuarios que necesitan puertos abiertos.

- No hay restricciones en los dispositivos utilizados para acceder al servicio; los usuarios pueden utilizar sus routers simplemente desactivando la función MAP-E en el módem óptico.

- El algoritmo de configuración de MAP-E/4over6 es abierto y fijo, lo que elimina la necesidad de preguntar al operador por los parámetros relacionados.

Desventajas:

- Compatibilidad limitada con dispositivos, ya que algunos presentan una compatibilidad imperfecta aunque afirmen admitirla.

- Por motivos de seguridad, los operadores pueden restringir a los usuarios el acceso a sus propias direcciones IPv4 públicas, lo que provoca inconvenientes a la hora de probar el éxito de la asignación de puertos.

- Actualmente, no se han identificado otros inconvenientes significativos.

Resumen

En resumen, el esquema v6Plus resuelve eficazmente la escasez de direcciones IPv4 utilizando las tecnologías IPoE y MAP-E para lograr un acceso mixto tanto a IPv4 como a IPv6.

PPPoA

PPPoA (PPP sobre ATM) es un protocolo de red que combina la tecnología PPP (Point-to-Point Protocol) y ATM (Asynchronous Transfer Mode). Este protocolo permite establecer conexiones PPP sobre redes ATM, posibilitando el acceso telefónico a Internet. Sin embargo, en comparación con PPPoE (PPP sobre Ethernet), PPPoA es menos común en aplicaciones prácticas, especialmente en redes domésticas y pequeñas.

Componentes del protocolo

PPPoA se basa principalmente en el protocolo PPP para la transmisión de datos y la gestión de sesiones, mientras que ATM se encarga de la transmisión de datos y la encapsulación. El protocolo PPP se encarga de establecer, mantener y gestionar las conexiones de red, mientras que ATM proporciona un mecanismo eficaz de transmisión de datos.

Proceso de interacción

El proceso de interacción para la marcación PPPoA normalmente implica los siguientes pasos:

- Establecimiento de la conexión: El dispositivo del usuario (por ejemplo, un ordenador o un router) se conecta al servidor PPPoA a través de la red ATM. Esto puede implicar conexiones de línea física o conexiones inalámbricas.

- Establecimiento de sesión PPP: Una vez establecida la conexión, el dispositivo del usuario inicia el proceso de establecimiento de la sesión PPP, que incluye negociaciones y configuraciones LCP (Link Control Protocol) y NCP (Network Control Protocol).

- Autenticación y autorización: Tras establecer la sesión PPP, el servidor puede solicitar al usuario que se autentique para verificar su identidad y sus derechos de acceso, lo que suele implicar la introducción de un nombre de usuario y una contraseña.

- Transmisión de datos: Una vez realizada la autenticación, el usuario puede iniciar la transmisión de datos a través de la conexión PPPoA. La red ATM transmite eficazmente los paquetes de datos a la dirección de destino.

Conclusión

Es importante señalar que PPPoA no se utiliza tanto como PPPoE en aplicaciones prácticas. PPPoE es más adecuado para redes domésticas y pequeñas, ya que puede funcionar directamente sobre Ethernet sin necesidad de dispositivos o redes ATM adicionales. Además, como la tecnología ATM está siendo sustituida gradualmente por tecnologías más avanzadas, el ámbito de aplicación de PPPoA también ha disminuido.

En resumen, PPPoA es un protocolo de red que combina las tecnologías PPP y ATM para establecer conexiones telefónicas a través de redes ATM. Sin embargo, debido a sus limitaciones y a la obsolescencia gradual de la tecnología ATM, su uso en redes modernas no está muy extendido.

OCN

Marcación OCN se refiere al método de conexión a través de la Red Informática Abierta (OCN). OCN es una red que proporciona servicios de acceso a Internet, normalmente operada por operadores de telecomunicaciones o proveedores de servicios de Internet (ISP). La marcación OCN permite a los usuarios conectarse a la red OCN a través de líneas telefónicas o líneas de comunicación similares para acceder a Internet.

Componentes del protocolo

La marcación OCN implica principalmente los siguientes protocolos:

- PPP (Protocolo punto a punto): PPP se utiliza para transmitir paquetes a través de enlaces punto a punto. En la marcación OCN, PPP establece una conexión entre el dispositivo del usuario y la red OCN. Admite varios mecanismos de autenticación, como PAP (Password Authentication Protocol) y CHAP (Challenge Handshake Authentication Protocol), para garantizar la seguridad de la conexión.

- LCP (Protocolo de Control de Enlace): LCP forma parte del protocolo PPP, utilizado para establecer, configurar y probar conexiones de enlace de datos. Durante el proceso de marcación OCN, LCP negocia parámetros de conexión como la Unidad de Transmisión Máxima (MTU) y los números mágicos.

- IPCP (Protocolo de Control del Protocolo de Internet): IPCP es una extensión del protocolo PPP que se utiliza para configurar y negociar los parámetros de la capa de red IP. Durante la marcación OCN, IPCP se utiliza para asignar direcciones IP, pasarelas predeterminadas y otra información de configuración de red al dispositivo de usuario.

Proceso de interacción

El proceso de interacción para la marcación OCN puede resumirse como sigue:

- El dispositivo del usuario inicia la marcación: El usuario introduce el número de teléfono proporcionado por OCN en un software de marcación (como un marcador o una herramienta integrada en el sistema operativo) para iniciar la conexión.

- Establecimiento de la conexión física: La línea telefónica del usuario u otras líneas de comunicación se conectan al dispositivo de acceso a la red OCN (como un módem o un servidor de acceso).

- Negociación LCP: El dispositivo de usuario y la red OCN negocian los parámetros de conexión mediante LCP.

- Autenticación: Si la red OCN requiere autenticación, el dispositivo de usuario debe proporcionar un nombre de usuario y una contraseña utilizando PAP o CHAP para la verificación.

- Negociación IPCP: Una vez autenticados, el dispositivo de usuario y la red OCN negocian los parámetros de la capa de red IP mediante IPCP, como las direcciones IP y las pasarelas predeterminadas.

- Establecimiento de la conexión PPP: Una vez completados los pasos anteriores, se establece una conexión PPP entre el dispositivo de usuario y la red OCN.

- Transmisión de datos: El dispositivo de usuario ya puede acceder a la red OCN y a Internet a través de la conexión PPP.

- Terminación de la conexión: Cuando finaliza la transmisión de datos o el usuario se desconecta, finaliza la conexión PPP y se libera la conexión física.

Nota

Es importante tener en cuenta que el proceso específico de marcación OCN y los detalles del protocolo pueden variar en función de los distintos operadores e ISP. El contenido anterior ofrece una visión general básica, pero las situaciones reales pueden diferir.

PAI

IPoA (IP sobre ATM) es un protocolo de red utilizado para transmitir paquetes IP (Internet Protocol) a través de redes ATM (Asynchronous Transfer Mode). ATM es una tecnología de transmisión basada en celdas y orientada a la conexión, adecuada para la comunicación de red de alta velocidad y baja latencia. La marcación IPoA se refiere al proceso de establecer una conexión telefónica utilizando la tecnología IPoA para acceder a Internet.

Componentes del protocolo

La idea central del protocolo IPoA es encapsular paquetes IP dentro de celdas ATM para su transmisión. Esto implica varios componentes y protocolos clave:

- Capa de adaptación ATM (AAL): La capa de adaptación ATM se encarga de adaptar los paquetes IP al flujo de celdas ATM. Proporciona distintos tipos de servicios de transmisión de datos, incluidos servicios orientados a la conexión y sin conexión.

- Capa ATM: La capa ATM es responsable de la transmisión de células, incluyendo la multiplexación, demultiplexación, control de flujo y control de errores.

- Capa IP: La capa IP gestiona los paquetes IP, incluido el enrutamiento, la fragmentación y el reensamblaje.

Proceso de interacción

El proceso de interacción para la marcación IPoA puede dividirse a grandes rasgos en los siguientes pasos:

- Establecimiento de la conexión física: El dispositivo del usuario (por ejemplo, un ordenador o un router) establece una conexión física con el conmutador o router ATM del proveedor de servicios a través de la red ATM. Esto suele implicar la conexión y configuración de líneas físicas.

- Establecimiento de conexión virtual ATM: Una vez establecida la conexión física, el dispositivo del usuario y el del proveedor de servicios deben establecer una conexión virtual ATM. Esto incluye negociar y configurar el VPI (Virtual Path Identifier) y el VCI (Virtual Channel Identifier) para crear una conexión ATM de extremo a extremo.

- Configuración de la dirección IP: Una vez establecida con éxito la conexión virtual ATM, el dispositivo de usuario necesita obtener una dirección IP válida. Esto se puede hacer a través de DHCP (Dynamic Host Configuration Protocol) para la asignación automática o a través de la configuración manual de IP estática.

- Enrutamiento: El dispositivo de usuario selecciona la conexión virtual ATM adecuada para la transmisión de datos basándose en la dirección IP de destino y en la información de la tabla de enrutamiento.

- Encapsulación y transmisión de datos: En la capa IP, los paquetes IP se encapsulan en celdas ATM y se transmiten a través de la conexión virtual ATM establecida a la dirección de destino.

Conclusión

IPoA es un protocolo diseñado para transmitir datos IP a través de redes ATM, lo que permite un acceso a Internet eficaz y fiable. Aunque tiene sus ventajas, el cambio gradual hacia tecnologías más avanzadas puede limitar su uso en los entornos de red modernos.

SFP/SFP+ (1G/2,5G/5G/10G)

SFP/SFP+ (1G/2,5G/5G/10G) SFP-T (1G/2,5G/10G)

SFP-T (1G/2,5G/10G) Cable AOC 10G/25G/40G/100G

Cable AOC 10G/25G/40G/100G Cable DAC 10G/25G/40G/100G

Cable DAC 10G/25G/40G/100G QSFP28 QSFP+ SFP28 100G/40G/25G

QSFP28 QSFP+ SFP28 100G/40G/25G Convertidores de medios de cobre a fibra

Convertidores de medios de cobre a fibra Tarjeta PCBA de convertidor de medios de fibra

Tarjeta PCBA de convertidor de medios de fibra Convertidores de fibra óptica OEO

Convertidores de fibra óptica OEO Convertidores de medios de serie a fibra

Convertidores de medios de serie a fibra Convertidores de medios de vídeo a fibra

Convertidores de medios de vídeo a fibra 1000M GPON/EPON ONU

1000M GPON/EPON ONU 10G EPON ONU/XG-PON/XGS-PON

10G EPON ONU/XG-PON/XGS-PON 2.5G GPON/XPON STICK SFP ONU

2.5G GPON/XPON STICK SFP ONU POE GPON/EPON ONU

POE GPON/EPON ONU ONT GPON/EPON inalámbrica

ONT GPON/EPON inalámbrica EPON OLT

EPON OLT GPON OLT

GPON OLT Módulo PON SFP

Módulo PON SFP Conmutadores industriales

Conmutadores industriales Conmutadores gestionados

Conmutadores gestionados Conmutadores POE

Conmutadores POE Conmutadores no gestionados

Conmutadores no gestionados Cables de fibra MTP/MPO

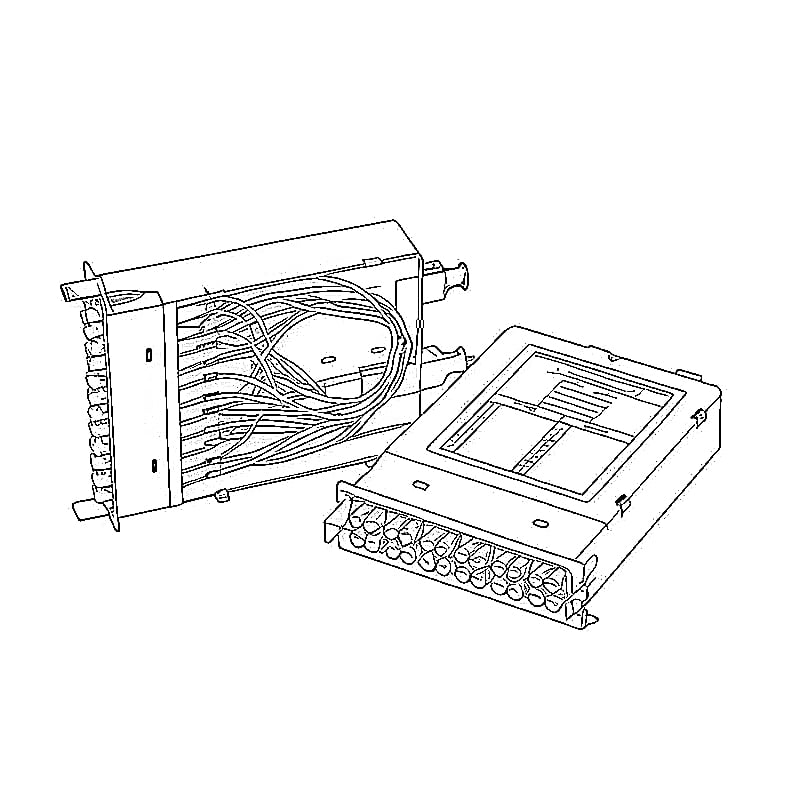

Cables de fibra MTP/MPO Casetes de fibra óptica

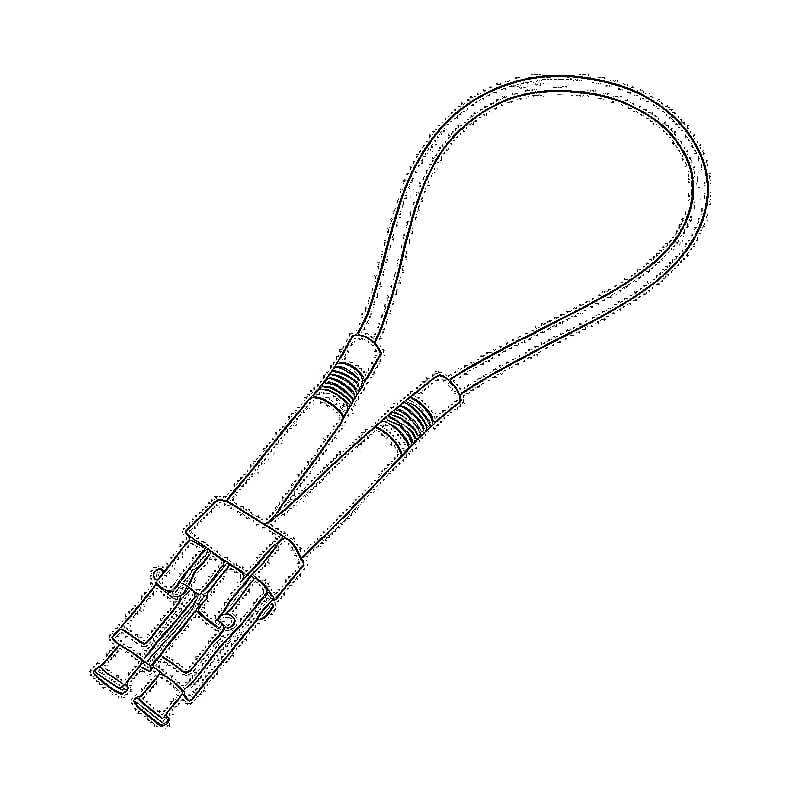

Casetes de fibra óptica Loopback de fibra óptica

Loopback de fibra óptica Cables ópticos y latiguillos de fibra

Cables ópticos y latiguillos de fibra Divisores ópticos y cajas divisoras

Divisores ópticos y cajas divisoras Conectores de fibra con brida

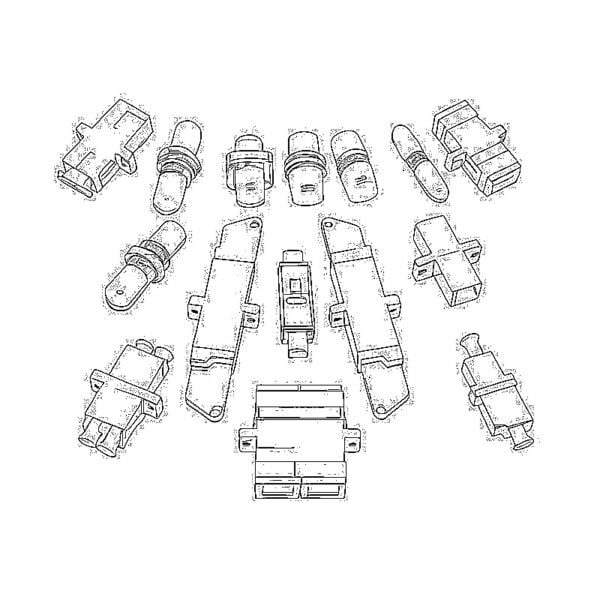

Conectores de fibra con brida Adaptadores ópticos

Adaptadores ópticos Atenuador óptico

Atenuador óptico Conector rápido y panel de conectores

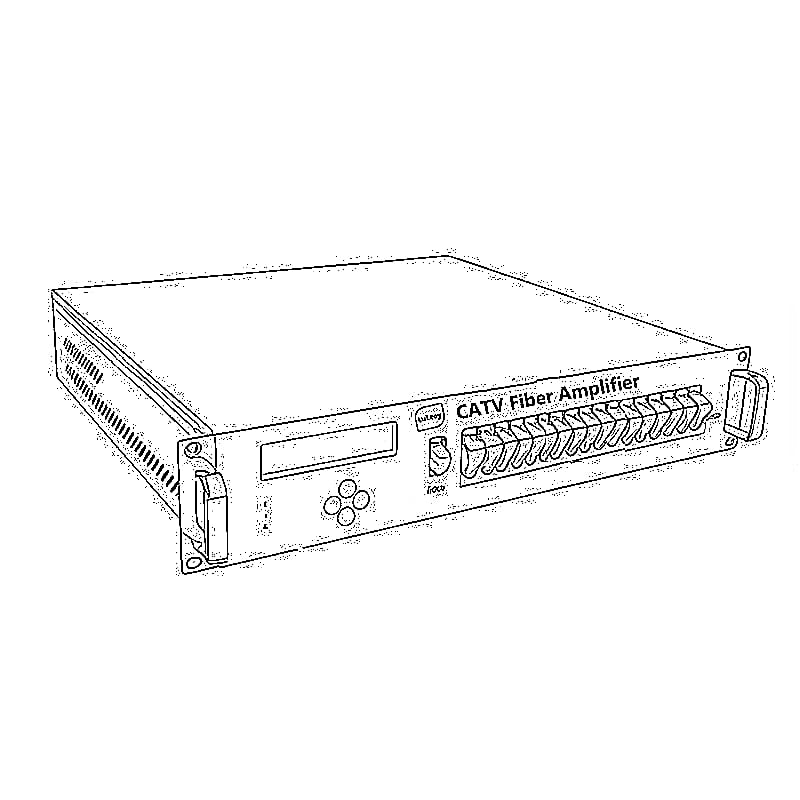

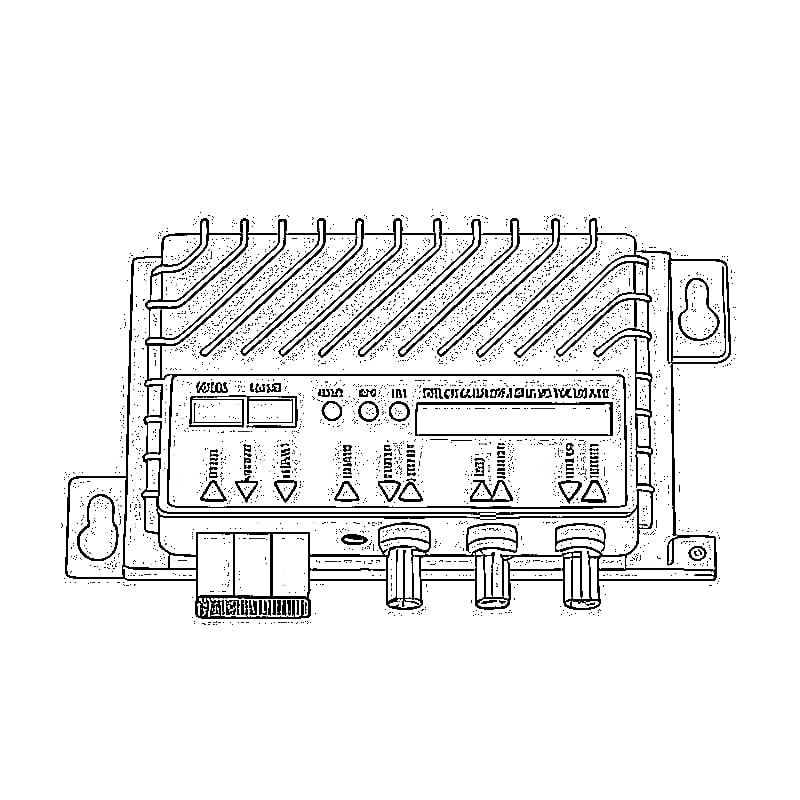

Conector rápido y panel de conectores Amplificador CATV

Amplificador CATV Receptor óptico CATV

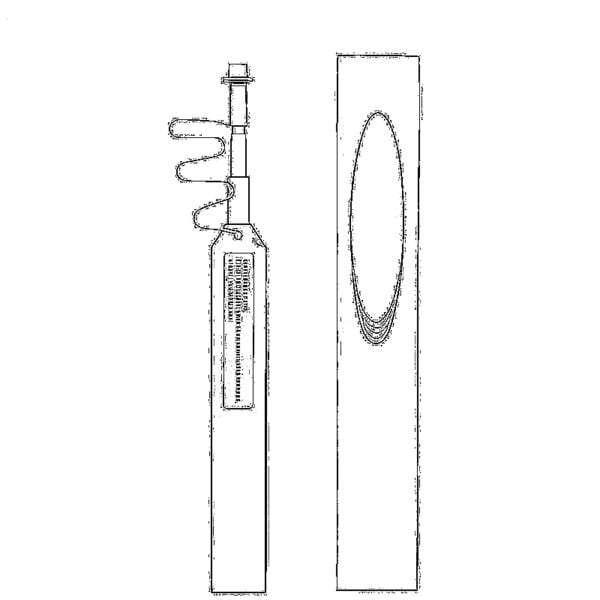

Receptor óptico CATV Localizador visual de averías

Localizador visual de averías OTDR

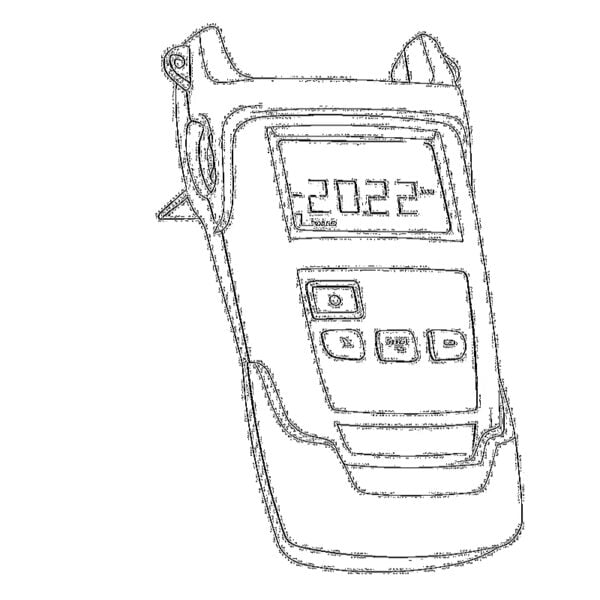

OTDR Medidor de potencia óptica

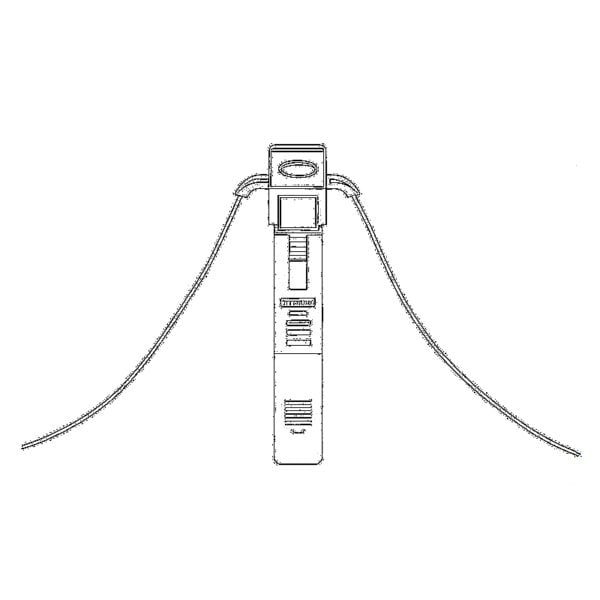

Medidor de potencia óptica Identificador de fibra óptica

Identificador de fibra óptica Limpiadores de fibra óptica

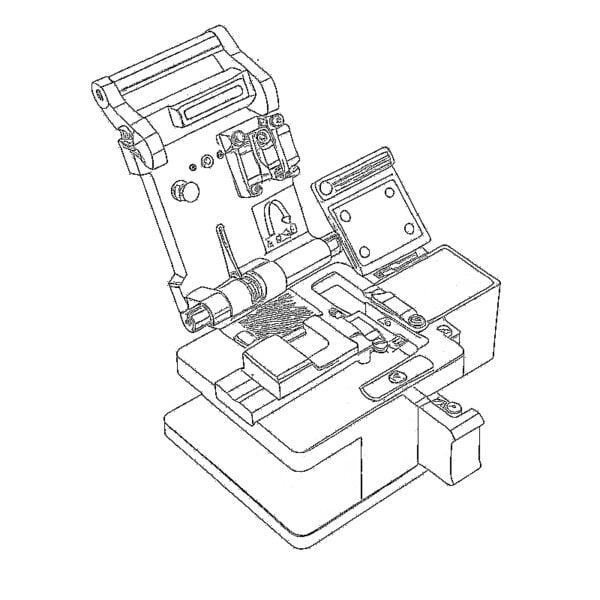

Limpiadores de fibra óptica Limpiadores y peladores de fibra

Limpiadores y peladores de fibra Herramientas de cobre

Herramientas de cobre