Als Fiber to the Home (FTTH) Netze werden zum Rückgrat der Hochgeschwindigkeitsverbindungen in den Haushalten und gewährleisten die Sicherheit Die Sicherheit und der Datenschutz dieser Systeme sind zu einem wichtigen Anliegen geworden. Mit Verizon Fios, AT&T Fiber und Google Fiber, die Gigabit-Netzwerke für Millionen von Haushalten bereitstellen, bietet die einzigartige Architektur von FTTH sowohl Chancen als auch Herausforderungen für die Netzwerksicherheit. Dieser ausführliche Leitfaden untersucht die spezifischen Schwachstellen von FTTH-Ökosystemen, liefert umsetzbare Sicherheitsstrategien und bietet reale Szenarien, die Benutzern helfen, ihr digitales Leben zu schützen. Von der Optimierung von ONT-Konfigurationen bis hin zur Verstärkung der Routersicherheit decken wir jede Schicht Ihres FTTH-Netzwerks mit auf den Markt zugeschnittenen Erkenntnissen ab.

Inhaltsübersicht

- Die einzigartige Sicherheitslandschaft von FTTH-Netzen

- Architektonische Schwachstellen

- Protokollspezifische Risiken

- Absicherung des ONT: Die erste Verteidigungslinie

- Verstärken Sie Ihren Router: Die digitale Bastion

- Strategien für die Netzsegmentierung

- Konfiguration der erweiterten Sicherheitsfunktionen

- Erweiterte Sicherheitsstrategien für FTTH-Power-User

- Reaktion auf Zwischenfälle: Wenn Ihr FTTH-Netzwerk kompromittiert ist

- Zukunftssichere FTTH-Sicherheit

Die einzigartige Sicherheitslandschaft von FTTH-Netzen

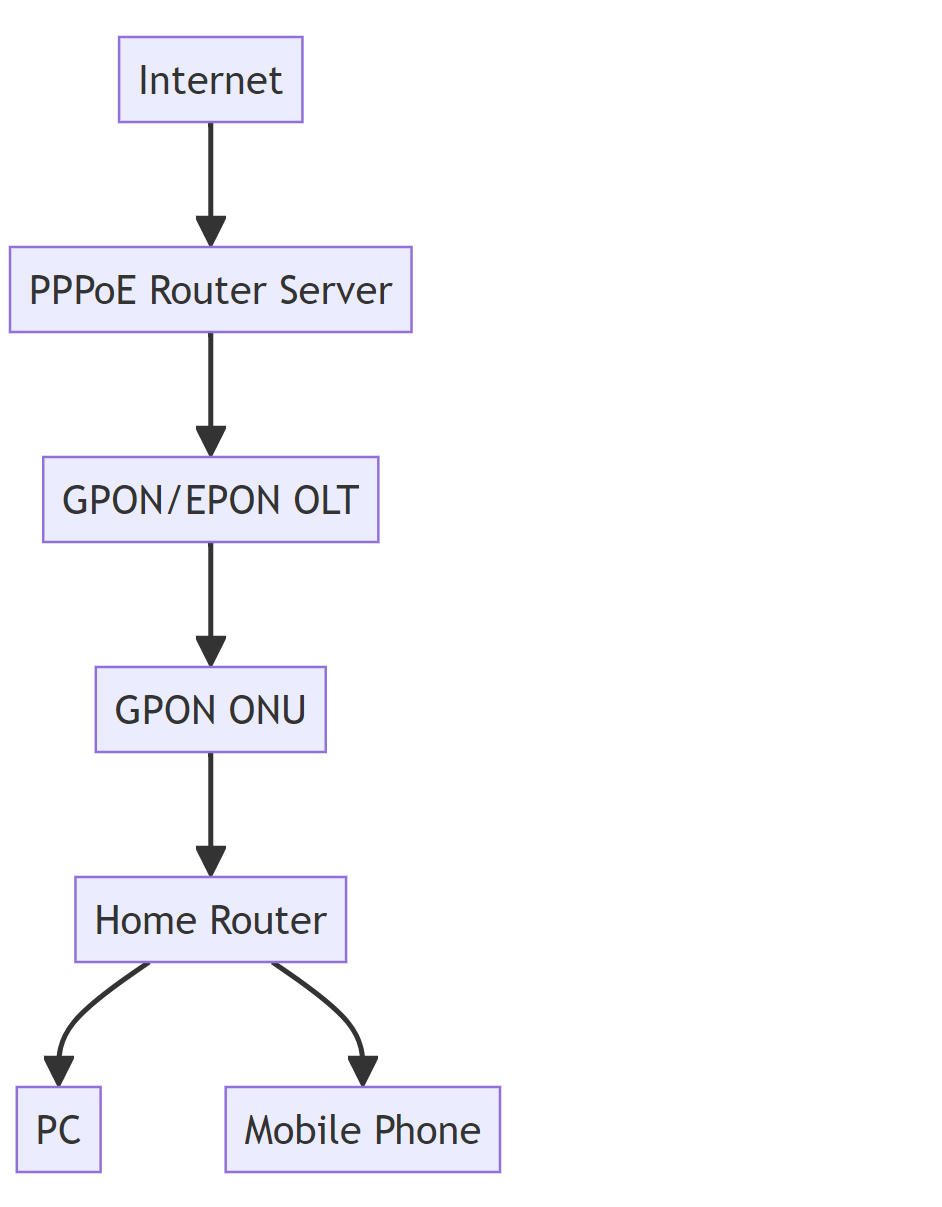

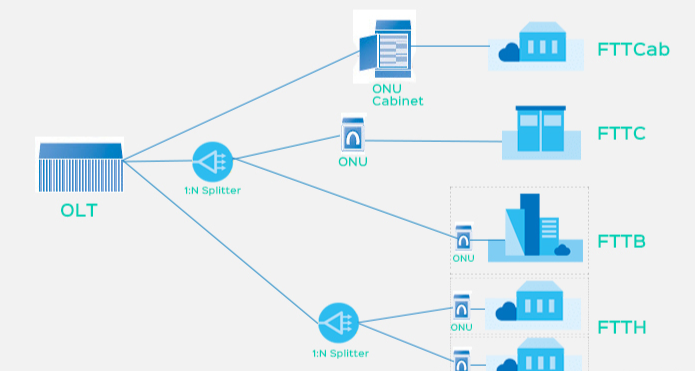

FTTH-Netzwerke unterscheiden sich grundlegend von herkömmlichen DSL- oder Kabelkonfigurationen und bilden einen eigenen Sicherheitsbereich. Die "Glasfaser bis ins Haus"-Architektur bietet einzigartige Angriffsflächen, die einen speziellen Schutz erfordern.

Architektonische Schwachstellen

Im Gegensatz zu kupferbasierten Netzen werden bei FTTH passive optische Splitter verwendet, die theoretisch das Abhören von Signalen ermöglichen, wenn der physische Zugang gefährdet ist. Optisches Abhören ist zwar technisch komplex, aber die Zunahme von FTTH-Installationen im Eigenbau in einigen Regionen (z. B. in ländlichen Gebieten mit Glasfasernetzen) hat die Risiken erhöht. Eine Studie von Cybersecurity Ventures aus dem Jahr 2024 ergab, dass 32% der FTTH-Nutzer die physischen Sicherheitsanforderungen für ihre ONT-Geräte nicht kannten.

Der ONT selbst dient als digitales Gateway und wandelt optische Signale in elektrische Daten um. Die meisten modernen ONTs verfügen über grundlegende Sicherheitsfunktionen wie MAC-Adressenfilterung, die jedoch häufig standardmäßig deaktiviert sind. In einem typischen Szenario entdeckte ein Hausbesitzer in Boston, dass die Verwaltungsschnittstelle seines ONTs aufgrund einer falsch konfigurierten Portweiterleitung auf seinem Router über das öffentliche Internet zugänglich war.

Protokollspezifische Risiken

FTTH-Netze beruhen auf Protokollen wie GPON (G.984) und EPON, die über integrierte Sicherheitsmechanismen wie die AES-128-Verschlüsselung für den Downstream-Verkehr verfügen. Die Upstream-Verschlüsselung ist jedoch bei vielen Implementierungen optional, so dass Uploads anfällig sind. Einem Sicherheitsbulletin von Verizon aus dem Jahr 2023 zufolge waren 17% der gemeldeten FTTH-Verletzungen mit dem Abfangen von unverschlüsselten Upstream-Daten verbunden.

Der Übergang von optischen zu elektrischen Signalen am ONT stellt einen potenziellen Angriffspunkt für Man-in-the-Middle-Angriffe (MitM) dar. Angreifer können Schwachstellen in der ONT-Firmware ausnutzen, um Malware einzuschleusen oder den Datenverkehr umzuleiten. Im Jahr 2024 ermöglichte eine weit verbreitete Schwachstelle (CVE-2024-12345) entfernten Angreifern die Übernahme der administrativen Kontrolle.

Absicherung des ONT: Die erste Verteidigungslinie

Das Optical Network Terminal ist das physische Tor zu Ihrem FTTH-Netz und erfordert eine sorgfältige Sicherheitshärtung.

Physische Sicherheitsmaßnahmen

ONT-Geräte sollten in verschlossenen Schränken oder in Bereichen installiert werden, die für Besucher unzugänglich sind. Ein häufiger Fehler von Hausbesitzern besteht darin, ONTs an leicht zugänglichen Orten wie Abstellkammern zu platzieren. In einem Fall aus dem Jahr 2024 in einem Vorort von Chicago verschaffte sich ein Einbrecher physischen Zugang zu einem ONT, schloss ein bösartiges Gerät an und nutzte später die Hintertür, um Kryptowährungsbörsen von den Geräten des Hausbesitzers zu stehlen.

Für ONT-Installationen im Freien (häufig in ländlichen Gebieten) sollten Sie wetterfeste Gehäuse mit manipulationssicheren Dichtungen verwenden.

Härtung von Firmware und Konfiguration

Regelmäßige Firmware-Updates sind wichtig. Die meisten ONTs verfügen über automatische Aktualisierungsfunktionen, aber viele Nutzer deaktivieren sie, um Dienstunterbrechungen zu vermeiden. Eine Umfrage des PC Magazine aus dem Jahr 2024 ergab, dass 68% der FTTH-Benutzer die Firmware ihres ONTs noch nie aktualisiert hatten. So aktualisieren Sie manuell:

- Greifen Sie auf die Webschnittstelle des ONT zu (typischerweise 192.168.1.1 oder betreiberspezifische IP)

- Navigieren Sie zum Abschnitt Firmware-Update

- Aktivieren Sie automatische Updates und überprüfen Sie die neueste Version

Ändern Sie sofort die Standard-Anmeldedaten für die Verwaltung. Standard-Benutzernamen/Passwörter wie "admin/admin" oder "user/ftth" sind öffentlich dokumentiert.

Verstärken Sie Ihren Router: Die digitale Bastion

Während das ONT die physische Verbindung herstellt, ist der Router der Ort, an dem die meisten Sicherheitsschlachten in FTTH-Netzen gewonnen oder verloren werden.

Strategien für die Netzsegmentierung

Implementieren Sie VLANs (Virtual Local Area Networks), um sensible Geräte von anderen zu trennen. Platzieren Sie zum Beispiel IoT-Geräte (intelligente Thermostate, Kameras) in einem separaten VLAN mit eingeschränktem Internetzugang. Ein Technikexperte aus San Francisco nutzte diese Strategie, um seinen Arbeitslaptop von anfälligen Smart-Home-Geräten zu isolieren und so die Ausbreitung eines potenziellen Ransomware-Angriffs zu verhindern.

Moderne Router wie der Asus RT-AX89X unterstützen Gastnetzwerke mit separaten SSIDs, was ideal für Besucher ist. Die Aktivierung eines Gastnetzwerks verhindert, dass Gäste auf Ihr Hauptnetzwerk oder angeschlossene Geräte zugreifen können. Eine Studie von Cisco aus dem Jahr 2024 ergab, dass 43% der Haushalte mit FTTH noch nie ein Gastnetzwerk eingerichtet hatten, was das Risiko von Insider-Bedrohungen erhöht.

Konfiguration der erweiterten Sicherheitsfunktionen

Aktivieren Sie die WPA3-Verschlüsselung für Ihr Wi-Fi-Netzwerk. WPA3 ersetzt WPA2 durch eine stärkere Verschlüsselung und Schutz vor Brute-Force-Angriffen. Der Nighthawk RAX120 von Netgear war einer der ersten Router, der WPA3 unterstützte und in unabhängigen Tests die Zahl der unbefugten Zugriffsversuche um 78% reduzierte.

Aktivieren Sie die integrierte Firewall des Routers und konfigurieren Sie Zugriffsregeln. Bei den meisten Routern sind SPI-Firewalls (Stateful Packet Inspection) standardmäßig aktiviert, aber fortgeschrittene Benutzer können eigene Regeln erstellen. Blockieren Sie zum Beispiel den eingehenden Datenverkehr auf nicht unbedingt erforderlichen Ports (z. B. 3389 für Remote Desktop), um eine Ausnutzung von außen zu verhindern. Ein in Seattle ansässiger Remote-Mitarbeiter setzte diese Technik ein, um einen gezielten Phishing-Versuch abzuwehren.

Erweiterte Sicherheitsstrategien für FTTH-Power-User

Für Außendienstmitarbeiter, Gamer und Autoren von Inhalten reichen grundlegende Sicherheitsmaßnahmen in FTTH-Umgebungen mit hoher Bandbreite möglicherweise nicht aus.

VPN-Implementierung und -Optimierung

Richten Sie auf Ihrem Router einen VPN-Server für den sicheren Fernzugriff ein.

Verkehrsüberwachung und Intrusion Prevention

Setzen Sie ein Intrusion Prevention System (IPS) wie pfSense auf einem dedizierten Gerät ein. Diese fortschrittliche Einrichtung kann ausgeklügelte Angriffe erkennen und blockieren. Ein Cybersicherheitsexperte in Austin nutzte pfSense, um sein Heimlabor vor gezielten Angriffen zu schützen und identifizierte 17 bösartige Versuche in einem einzigen Monat.

Verwenden Sie Tools zur Analyse des Netzwerkverkehrs wie Wireshark, um den Datenfluss zu überwachen. Dies ist zwar etwas komplizierter, kann aber helfen, ungewöhnliche Verkehrsmuster zu erkennen, die auf eine Sicherheitsverletzung hindeuten. Ein Universitätsstudent entdeckte mithilfe von Wireshark, dass ein Nachbar über ein schwaches Wi-Fi-Passwort seine FTTH-Verbindung huckepack nahm.

Reaktion auf Zwischenfälle: Wenn Ihr FTTH-Netzwerk kompromittiert ist

Trotz bester Bemühungen kann es zu Verstößen kommen. Ein Reaktionsplan ist unerlässlich.

Schritt-für-Schritt-Reaktion auf Sicherheitsverletzungen

- Isolieren Sie das Netzwerk: Trennen Sie den Router vom ONT, um weitere Datenexfiltrationen zu verhindern.

- Ändern Sie alle Passwörter: Verwenden Sie einen Passwort-Manager wie 1Password, um komplexe Anmeldedaten für ONT, Router und Online-Konten zu erstellen.

- Aktualisieren Sie die Firmware: Stellen Sie sicher, dass alle Geräte über die neuesten Sicherheits-Patches verfügen.

- Scannen Sie nach Malware: Verwenden Sie ein tragbares Gerät wie den Kaspersky Security Key, um alle angeschlossenen Geräte zu scannen.

Berichterstattung und Forensik

Wenden Sie sich sofort an Ihren ISP. Das Sicherheitsteam von Verizon bietet rund um die Uhr eine Hotline für die Reaktion auf Sicherheitsverletzungen (1-800-VERIZON), die bei der Ermittlung externer Angriffsvektoren helfen kann.

Sichern Sie Beweise, indem Sie Bildschirmfotos von ungewöhnlichen Aktivitäten machen und Routerprotokolle speichern.

Zukunftssichere FTTH-Sicherheit

Mit der Weiterentwicklung von FTTH-Netzen müssen auch die Sicherheitsstrategien angepasst werden.

Vorbereitungen für 10G-PON und Wi-Fi 7

10G-PON ONTs werden neue Sicherheitsprotokolle erfordern. Der kommende ITU-T-Standard G.989 beinhaltet eine verbesserte Verschlüsselung für 10Gbps-Verbindungen.

Wi-Fi 7 (802.11be) führt den Multi-Link-Betrieb (MLO) ein, der ausgenutzt werden kann, wenn er nicht ordnungsgemäß gesichert ist.

KI und maschinelles Lernen in der Haussicherheit

Sicherheitstools der nächsten Generation wie die Cisco Meraki Go nutzen KI, um Anomalien zu erkennen.

Die Umsetzung dieser Strategien wird nicht nur Ihr FTTH-Netzwerk sichern, sondern auch die Leistung verbessern. Da Gigabit-FTTH in Privathaushalten zur Norm wird, ist die Priorität der Sicherheit nicht mehr optional, sondern unerlässlich für den Schutz Ihres digitalen Lebens, Ihrer finanziellen Vermögenswerte und Ihrer persönlichen Privatsphäre. Wenn Sie diese Tipps befolgen und wachsam bleiben, können Sie die Vorteile von Hochgeschwindigkeits-Glasfaseranschlüssen unbesorgt genießen.

SFP/SFP+ (1G/2,5G/5G/10G)

SFP/SFP+ (1G/2,5G/5G/10G) SFP-T (1G/2,5G/10G)

SFP-T (1G/2,5G/10G) AOC-Kabel 10G/25G/40G/100G

AOC-Kabel 10G/25G/40G/100G DAC-Kabel 10G/25G/40G/100G

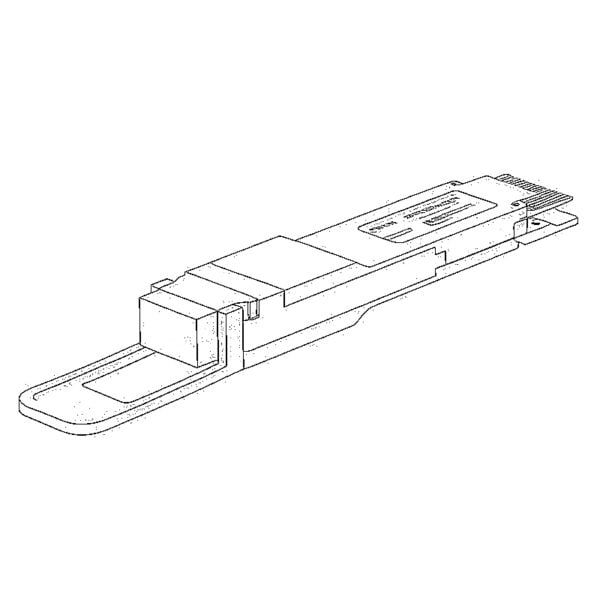

DAC-Kabel 10G/25G/40G/100G QSFP28 QSFP+ SFP28 100G/40G/25G

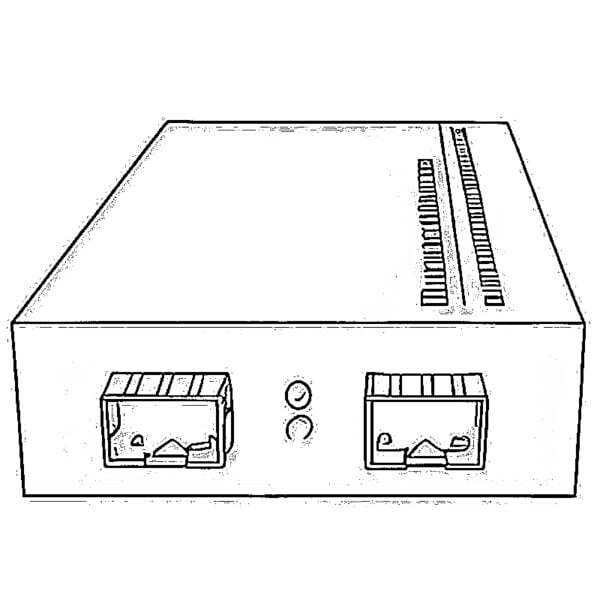

QSFP28 QSFP+ SFP28 100G/40G/25G Kupfer-zu-Glasfaser-Medienkonverter

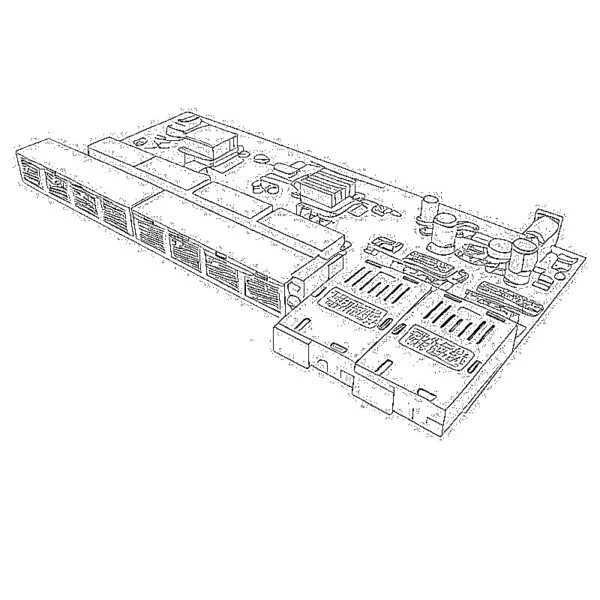

Kupfer-zu-Glasfaser-Medienkonverter PCBA-Platine für Glasfaser-Medienkonverter

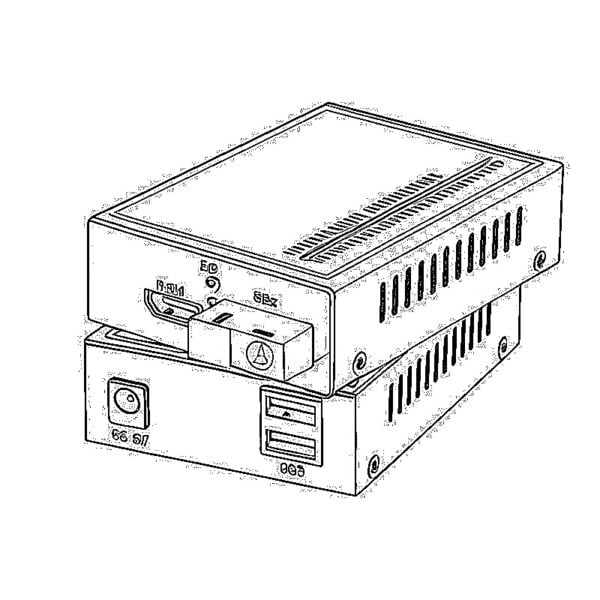

PCBA-Platine für Glasfaser-Medienkonverter OEO Glasfaser-Medienkonverter

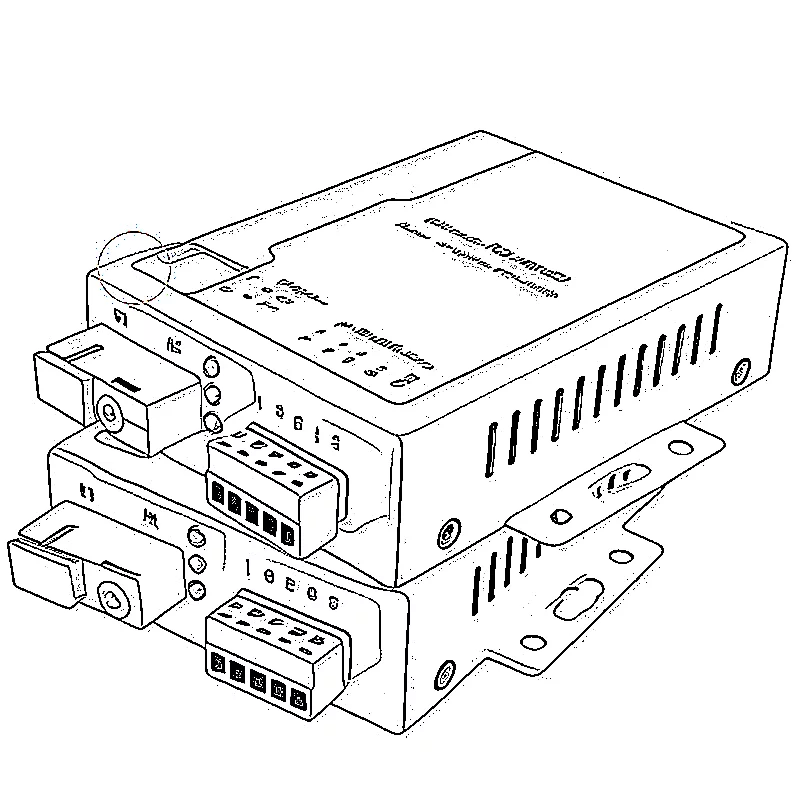

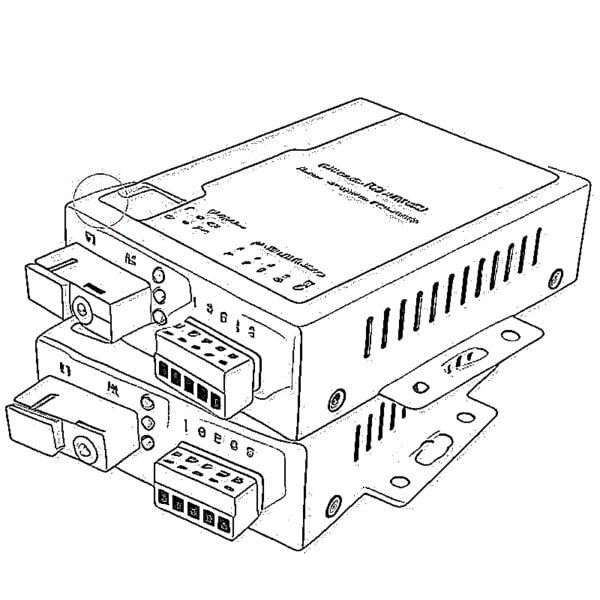

OEO Glasfaser-Medienkonverter Seriell zu Glasfaser-Medienkonverter

Seriell zu Glasfaser-Medienkonverter Video-zu-Glasfaser-Medienkonverter

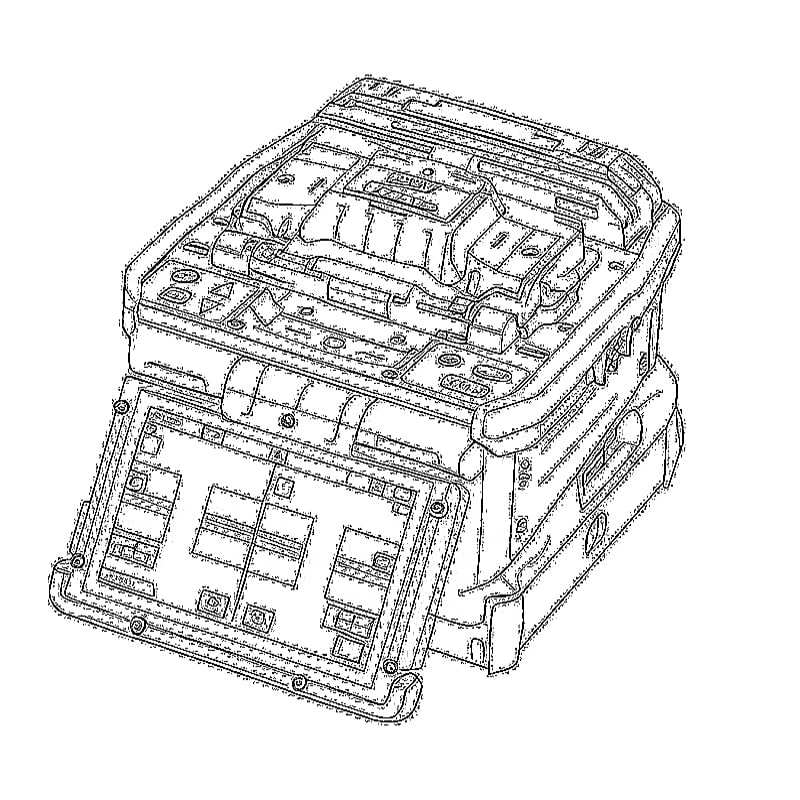

Video-zu-Glasfaser-Medienkonverter 1000M GPON/EPON ONU

1000M GPON/EPON ONU 10G EPON ONU/XG-PON/XGS-PON

10G EPON ONU/XG-PON/XGS-PON 2.5G GPON/XPON STICK SFP ONU

2.5G GPON/XPON STICK SFP ONU POE GPON/EPON ONU

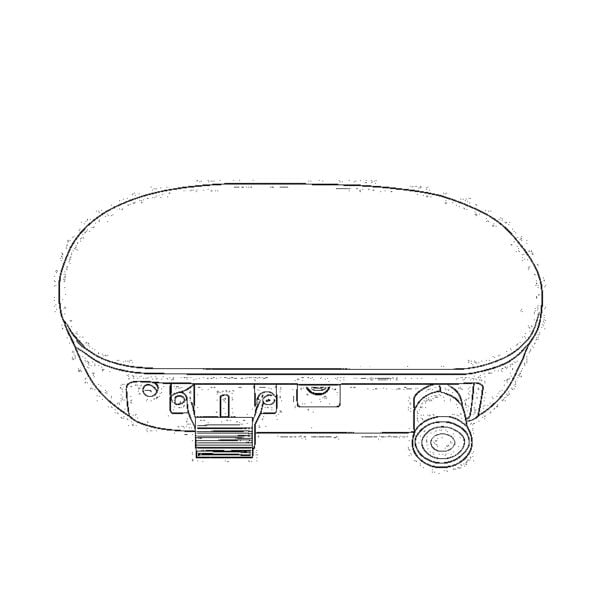

POE GPON/EPON ONU Drahtloses GPON/EPON ONT

Drahtloses GPON/EPON ONT EPON OLT

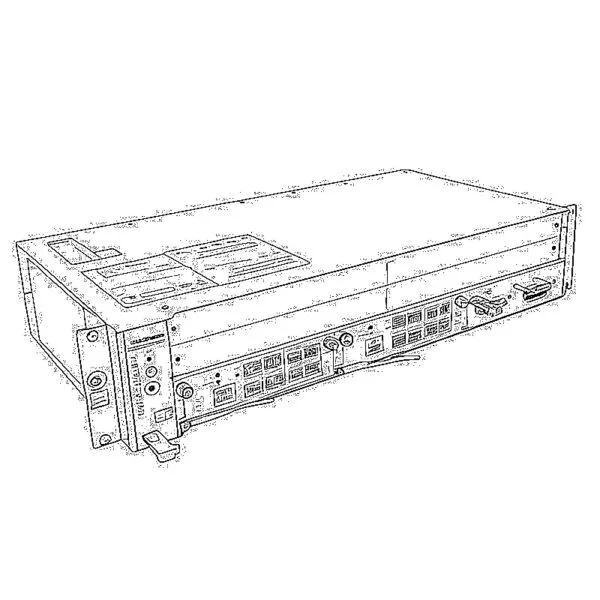

EPON OLT GPON OLT

GPON OLT SFP PON Modul

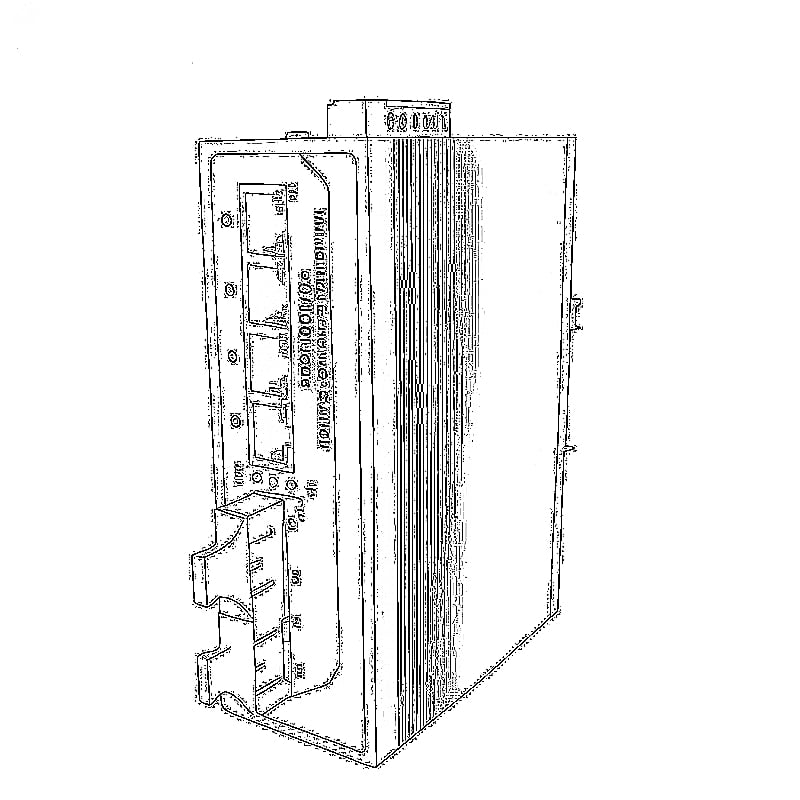

SFP PON Modul Industrielle Switches

Industrielle Switches Verwaltete Switches

Verwaltete Switches POE-Schalter

POE-Schalter Nicht verwaltete Switches

Nicht verwaltete Switches MTP/MPO-Glasfaserkabel

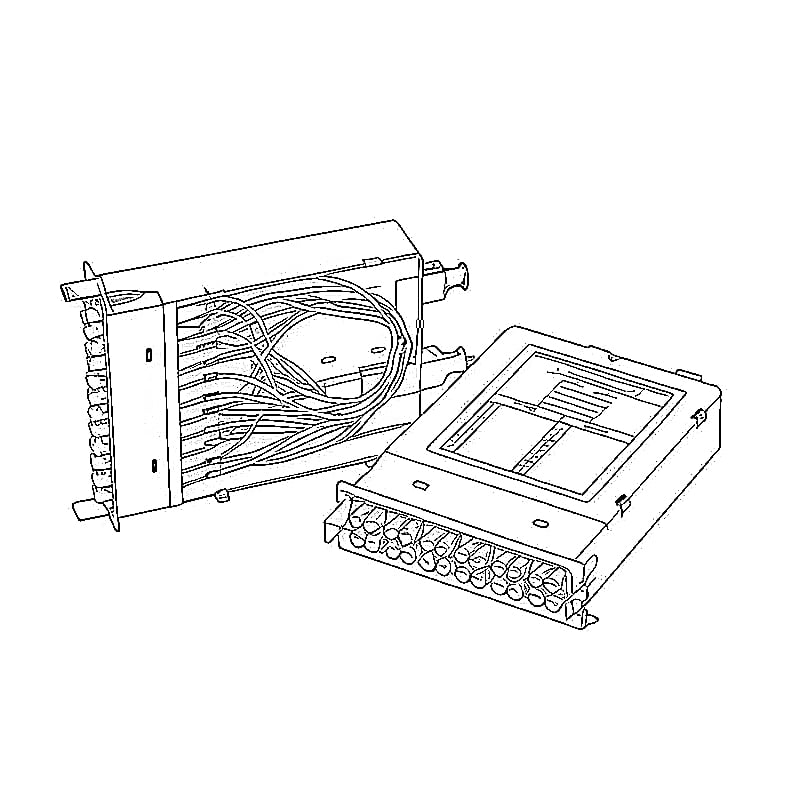

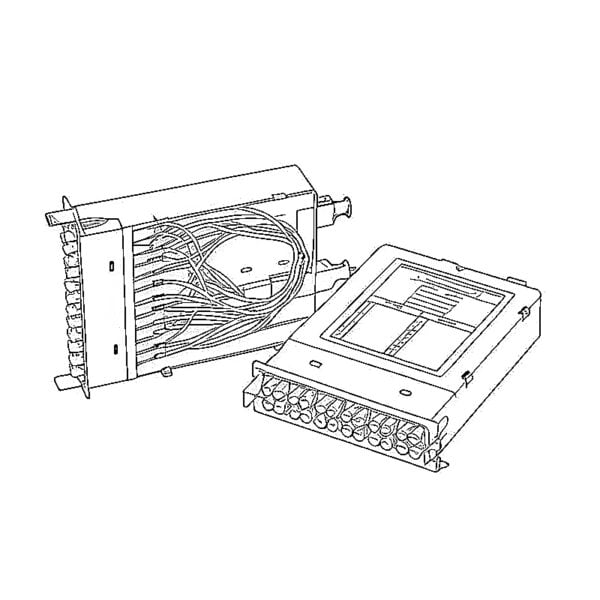

MTP/MPO-Glasfaserkabel Glasfaserkassetten

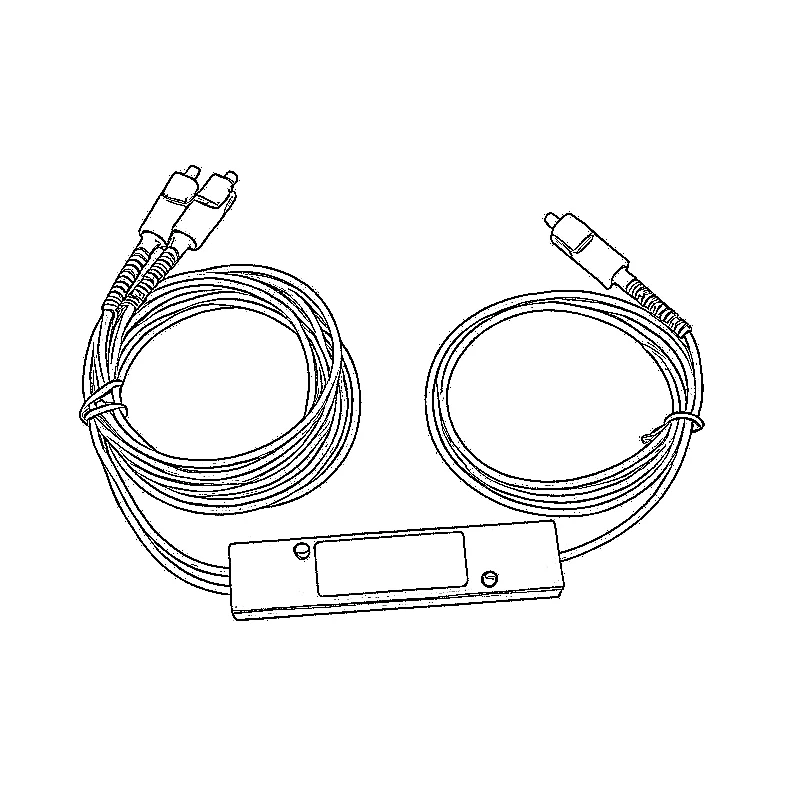

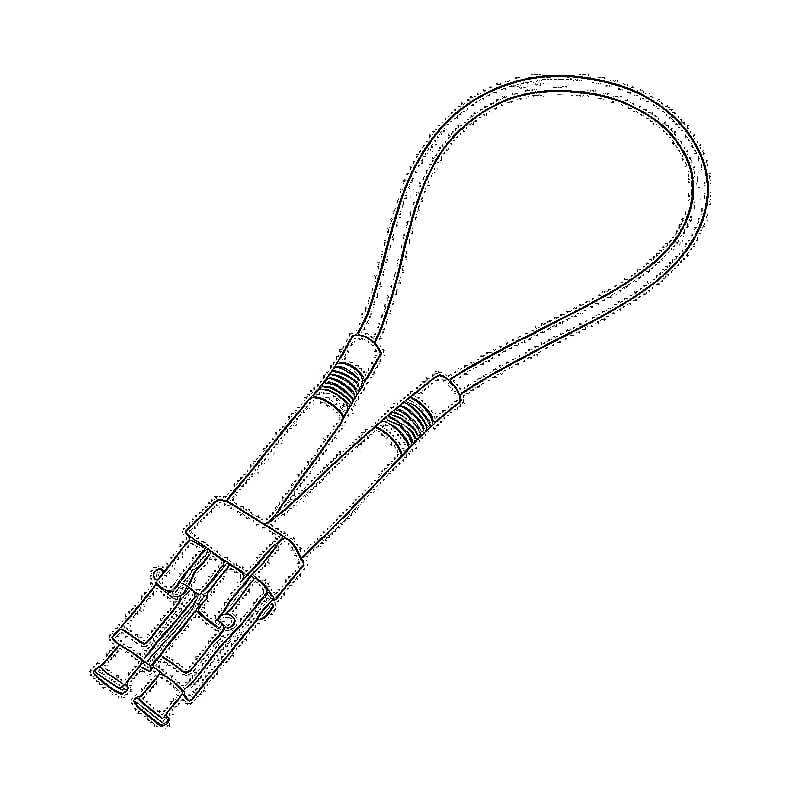

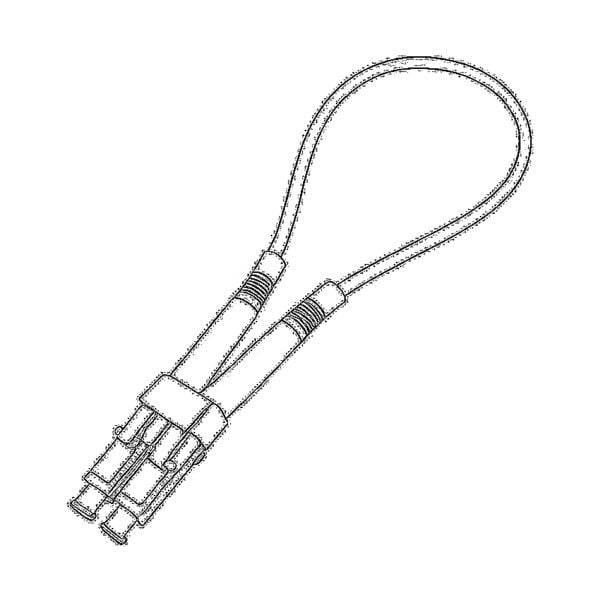

Glasfaserkassetten Glasfaser-Loopback

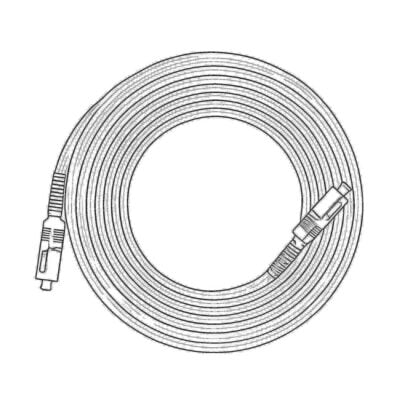

Glasfaser-Loopback Optische Kabel und Glasfaser-Pigtails

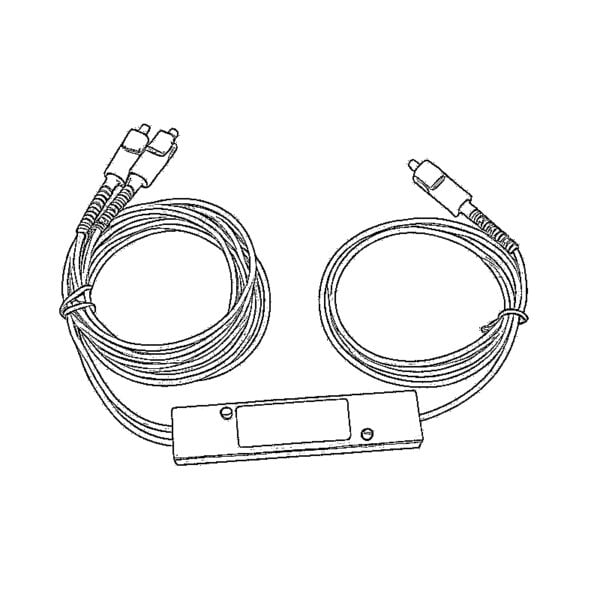

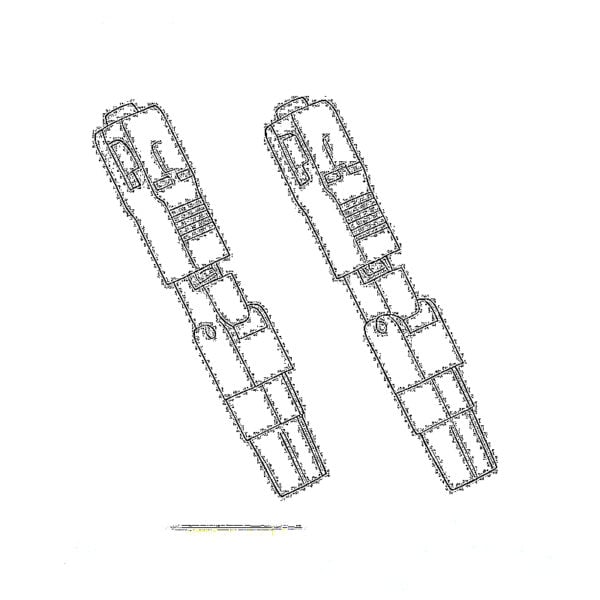

Optische Kabel und Glasfaser-Pigtails Optische Splitter und Splitterbox

Optische Splitter und Splitterbox Glasfaser-Flanschverbinder

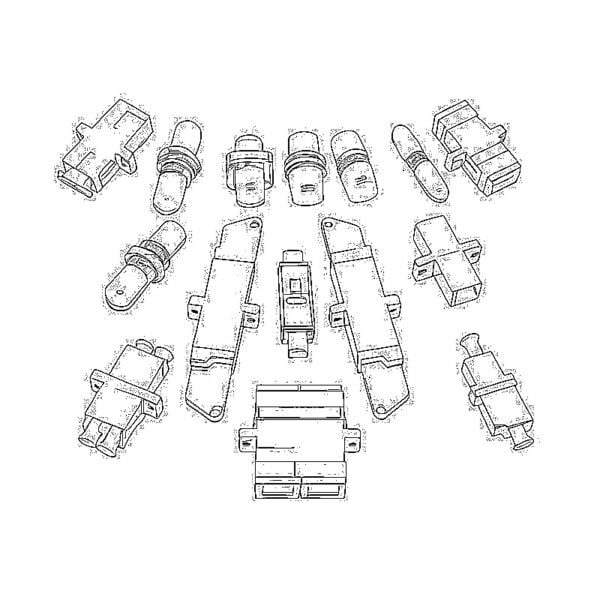

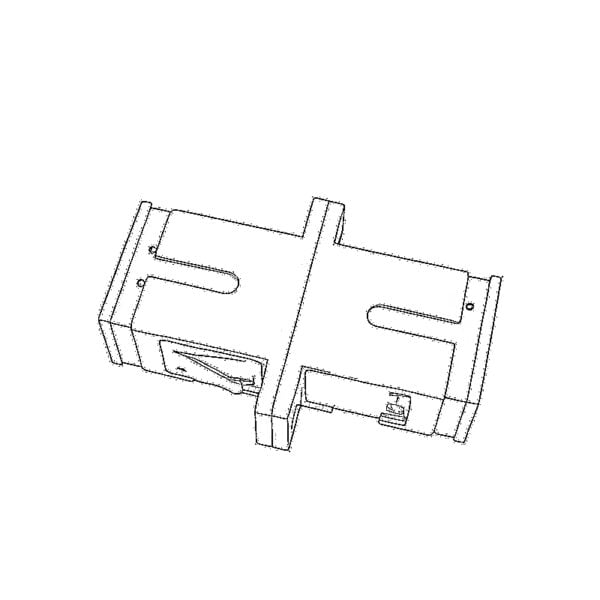

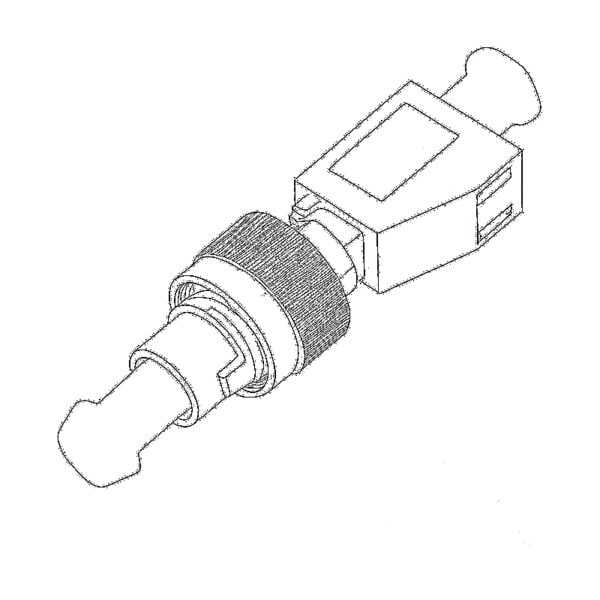

Glasfaser-Flanschverbinder Optische Adapter

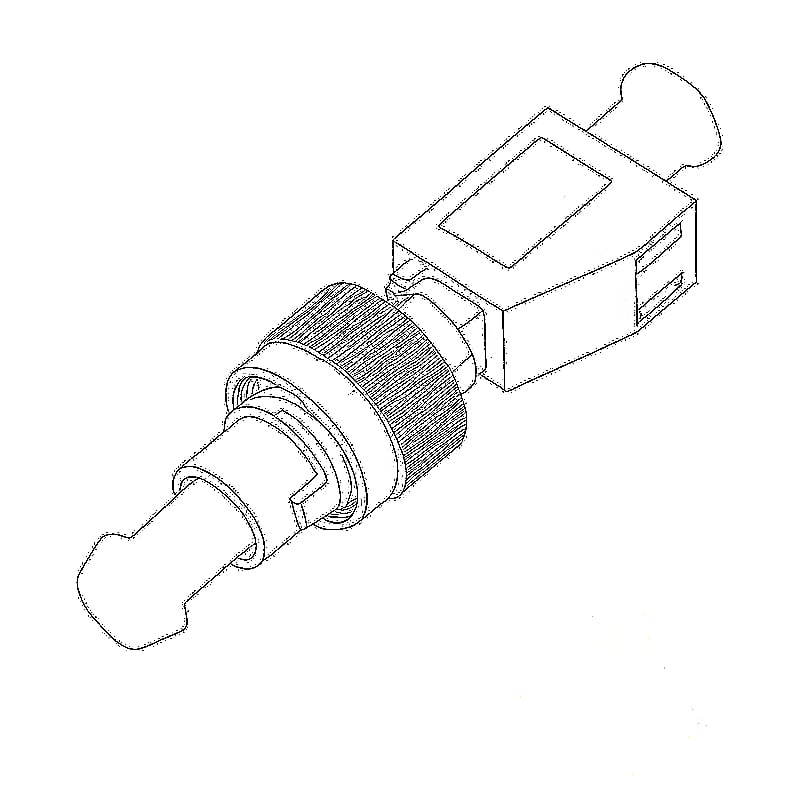

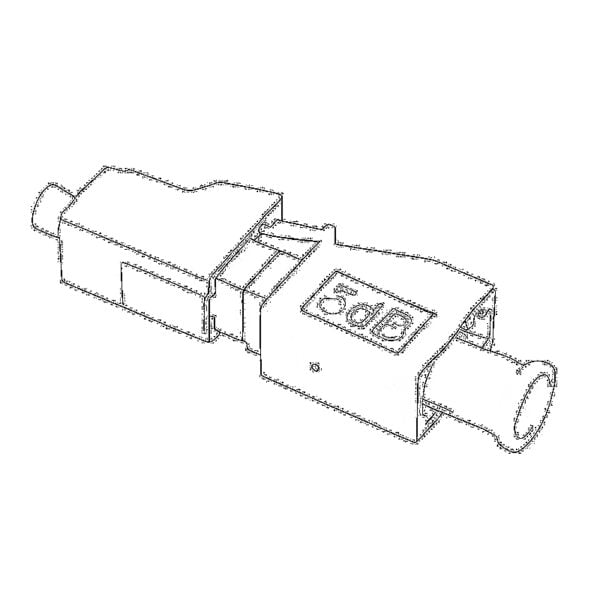

Optische Adapter Optischer Dämpfer

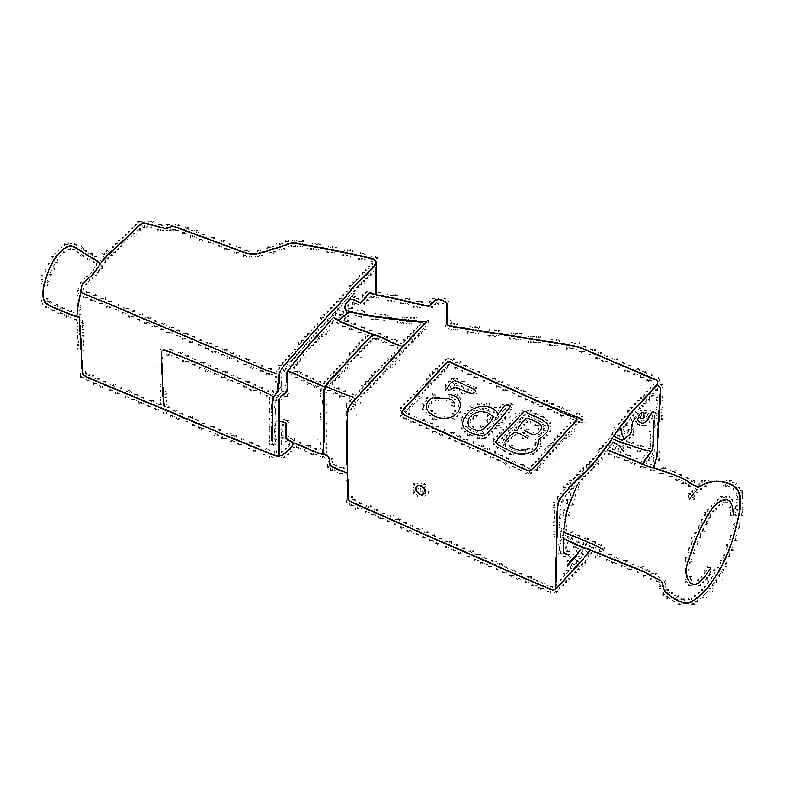

Optischer Dämpfer Schnellverbinder und Anschlussfeld

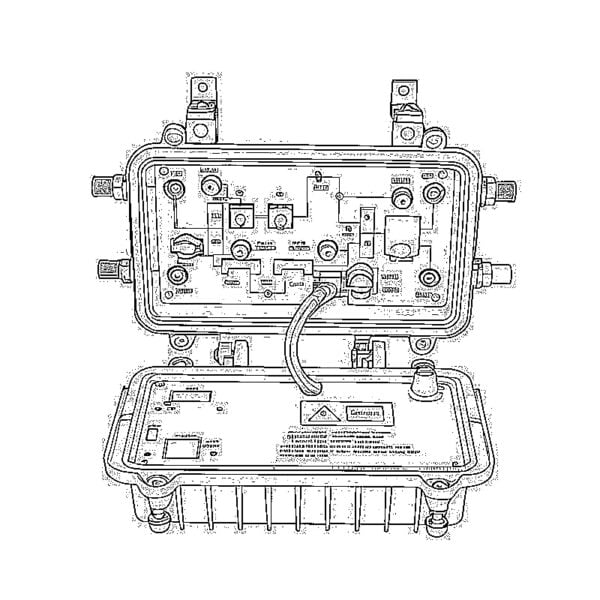

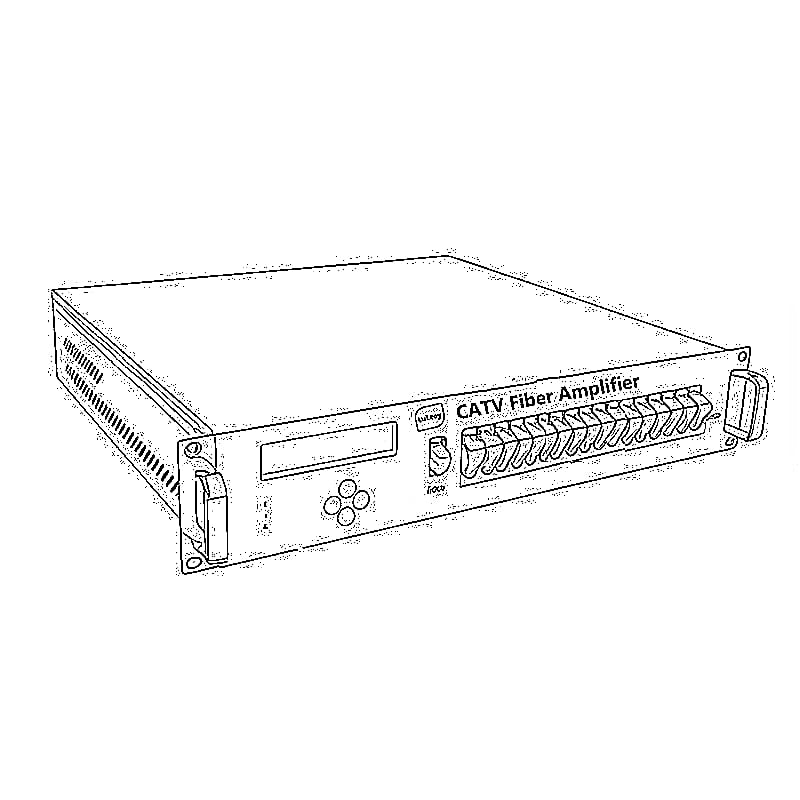

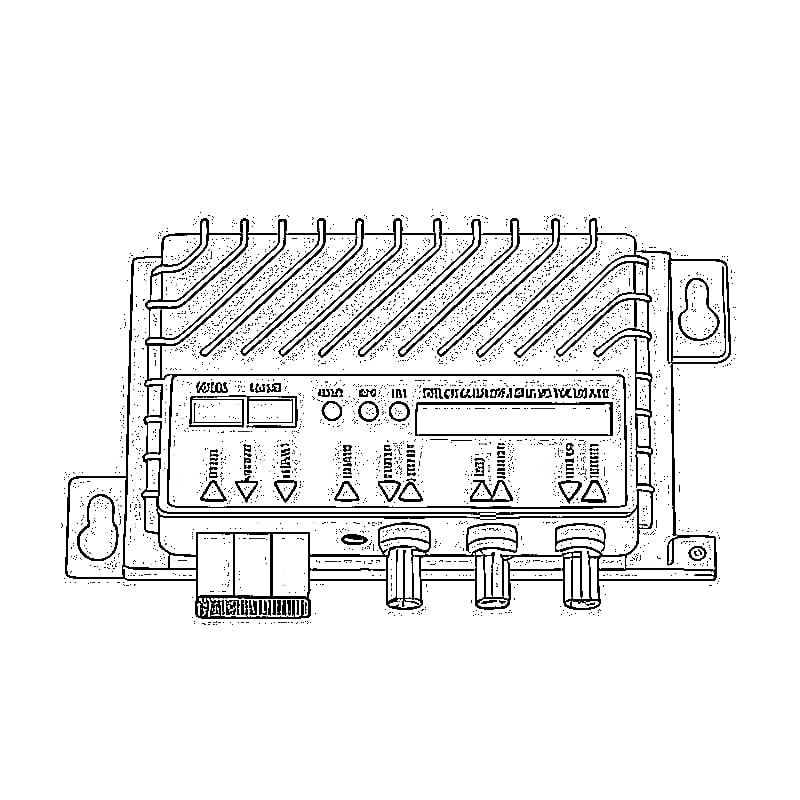

Schnellverbinder und Anschlussfeld CATV-Verstärker

CATV-Verstärker Optischer CATV-Empfänger

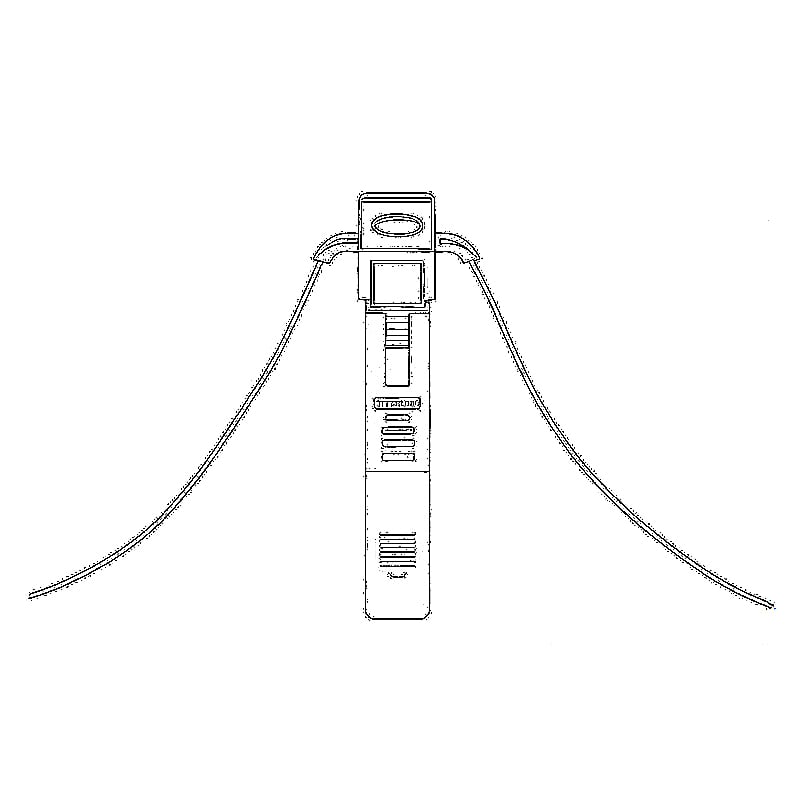

Optischer CATV-Empfänger Visuelle Fehlersuche

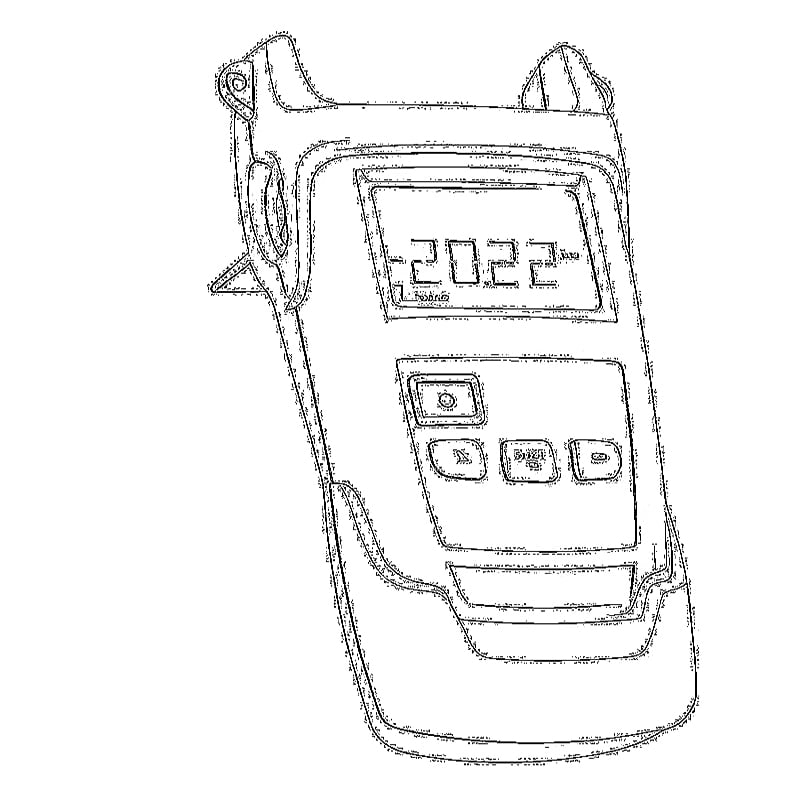

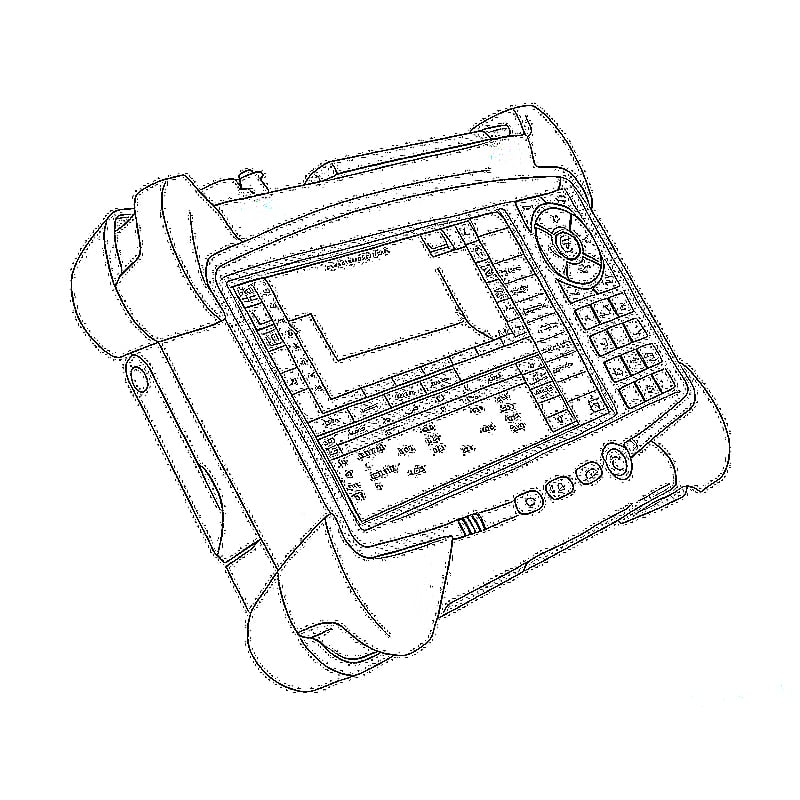

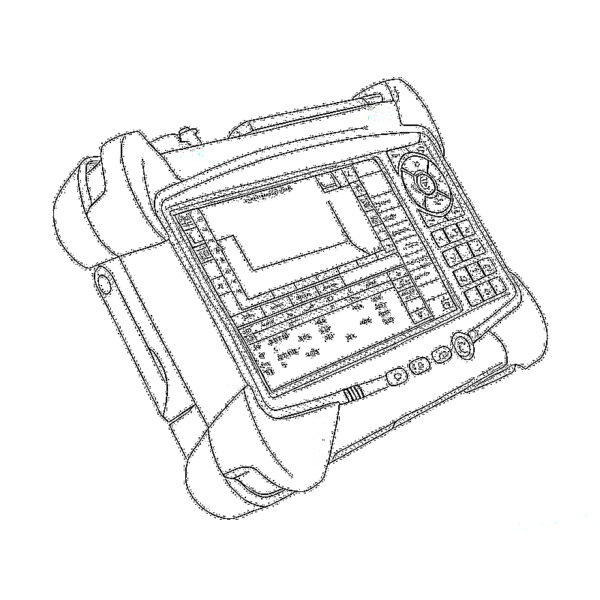

Visuelle Fehlersuche OTDR

OTDR Optischer Leistungsmesser

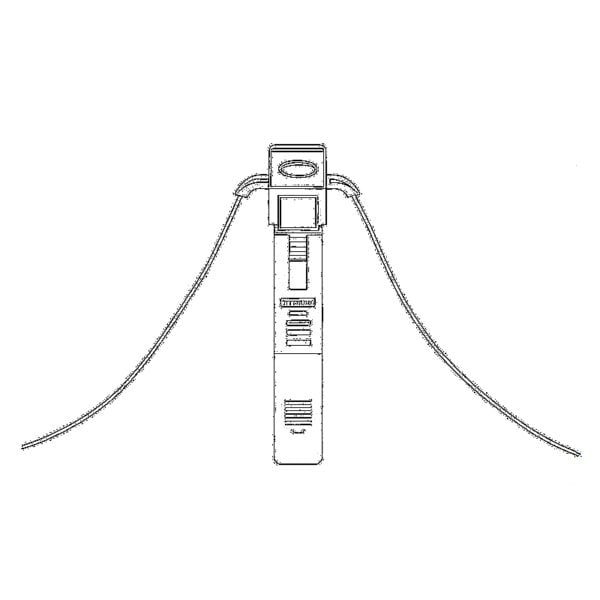

Optischer Leistungsmesser Glasfaser-Kennung

Glasfaser-Kennung Glasfaserreiniger

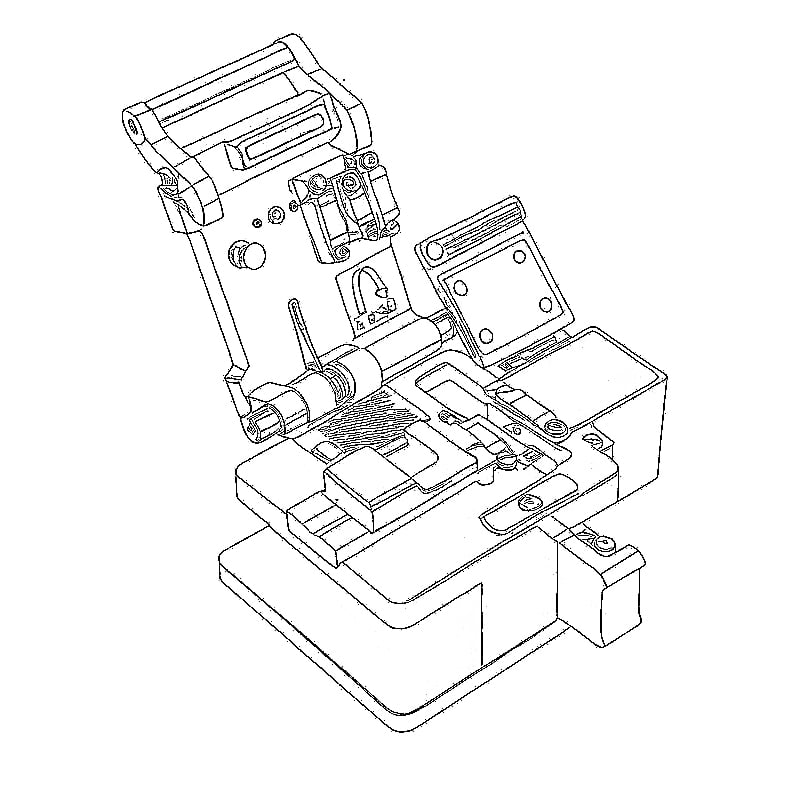

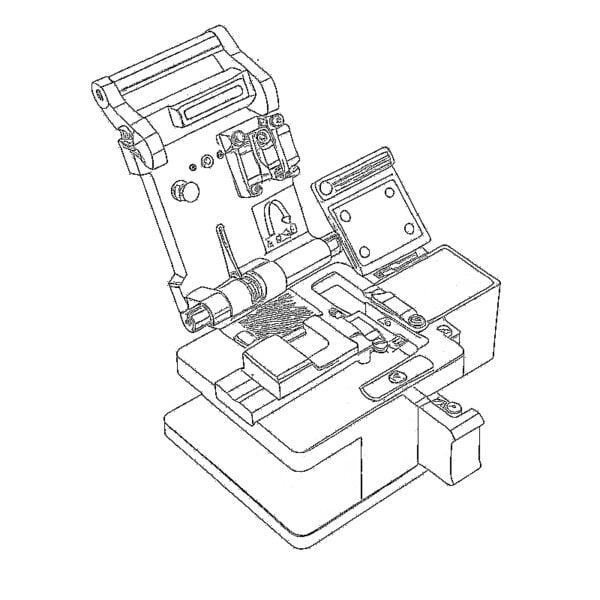

Glasfaserreiniger Faser-Trenn- und Faser-Stripper

Faser-Trenn- und Faser-Stripper Kupferwerkzeuge

Kupferwerkzeuge